แฮกเกอร์เกาหลีเหนือฉลอง "ปีอ้วน": ขโมยเงินในปี 2025 ทำสถิติใหม่ กระบวนการฟอกเงินประมาณ 45 วัน

ผู้เขียน: Chainalysis

เรียบเรียง: Felix, PANews

จากการโจมตีของแฮกเกอร์เกาหลีเหนือในอุตสาหกรรมคริปโตในช่วงหลายปีที่ผ่านมา, รายงานการโจมตีของแฮกเกอร์ในปี 2025 ได้วิเคราะห์พฤติกรรมการโจมตีของแฮกเกอร์เกาหลีเหนือเป็นพิเศษ ต่อไปนี้คือรายละเอียดเนื้อหา

จุดสำคัญ:

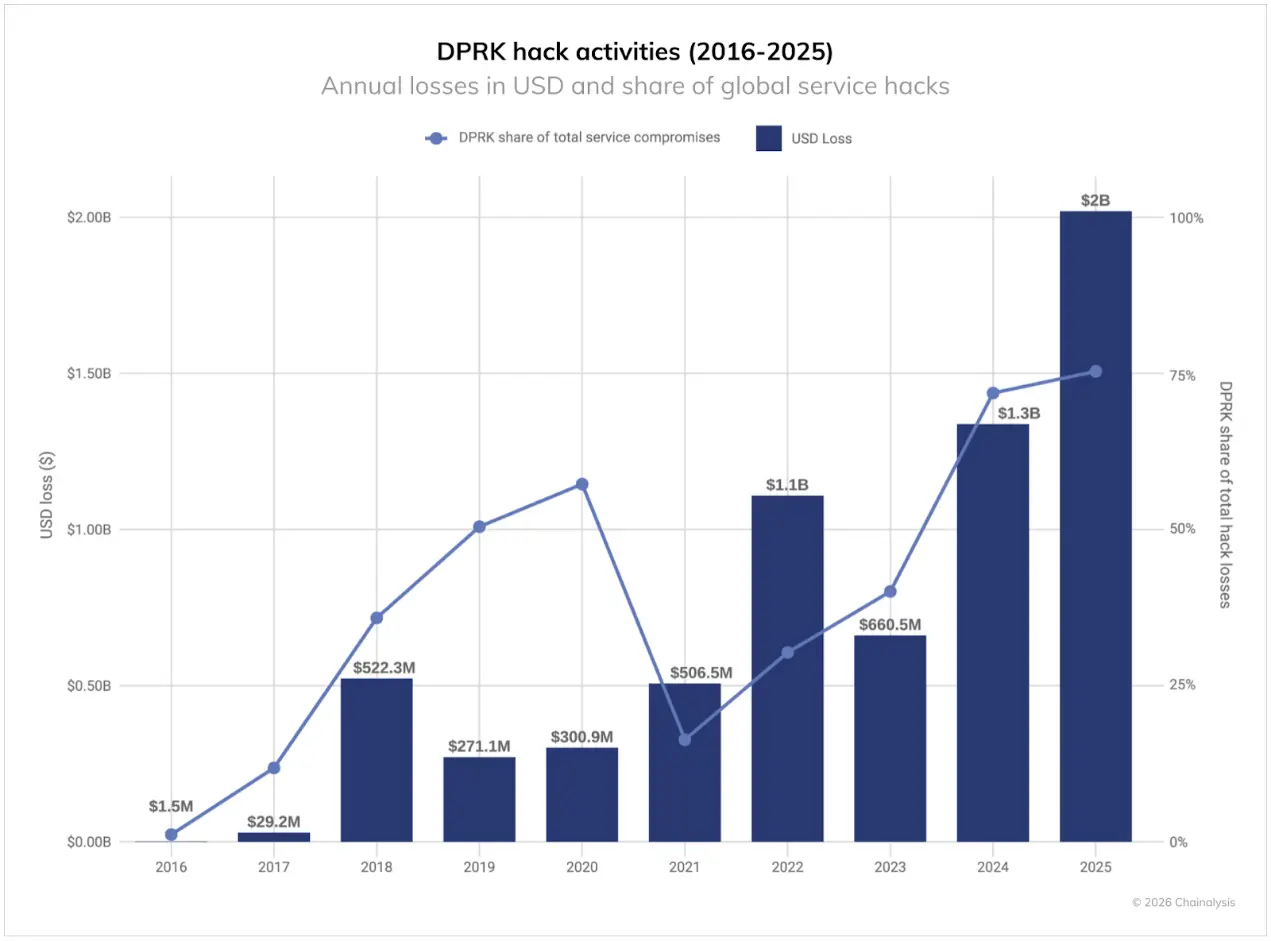

- แฮกเกอร์เกาหลีเหนือในปี 2025 ขโมยคริปโตเคอเรนซีมูลค่า 2.02 พันล้านดอลลาร์สหรัฐ เพิ่มขึ้น 51% แม้จำนวนการโจมตีจะลดลง แต่ยอดรวมการโจรกรรมสะสมก็แตะ 6.75 พันล้านดอลลาร์

- แฮกเกอร์เกาหลีเหนือขโมยคริปโตเคอเรนซีในจำนวนครั้งน้อยลง แต่ได้ปริมาณมากขึ้น โดยมักแทรกซึมบุคลากรด้านไอทีเข้าไปในบริการคริปโต หรือใช้กลยุทธ์ปลอมแปลงซับซ้อนเพื่อโจมตีผู้บริหารระดับสูง

- แฮกเกอร์เกาหลีเหนือชื่นชอบบริการล้างเงินในภาษาจีน, บริการสะพานเชื่อมข้ามสายโซ่ (Cross-chain bridge) และโปรโตคอลผสมเหรียญ (Mixing protocols) อย่างชัดเจน หลังเกิดเหตุการณ์โจรกรรมสำคัญ กระบวนการล้างเงินใช้เวลาประมาณ 45 วัน

- ในปี 2025 เหตุการณ์โจรกรรมกระเป๋าเงินส่วนบุคคลเพิ่มขึ้นเป็น 158,000 ครั้ง มีผู้เสียหายกว่า 80,000 ราย แต่มูลค่ารวมที่ถูกโจรกรรม (713 ล้านดอลลาร์) กลับลดลงเมื่อเทียบกับปี 2024

- แม้มูลค่ารวมของ DeFi (Total Value Locked - TVL) จะเพิ่มขึ้น แต่ความเสียหายจากการโจมตีของแฮกเกอร์ในปี 2024 ถึง 2025 ยังคงอยู่ในระดับต่ำ ซึ่งแสดงให้เห็นว่ามาตรการด้านความปลอดภัยมีผลอย่างชัดเจน

ในปี 2025 เศรษฐกิจคริปโตเผชิญความท้าทายอีกครั้ง เงินทุนที่ถูกโจรกรรมยังคงเพิ่มขึ้น การวิเคราะห์แสดงให้เห็นว่ารูปแบบการโจรกรรมคริปโตมี 4 ลักษณะสำคัญ: แฮกเกอร์เกาหลีเหนือยังคงเป็นแหล่งอันตรายหลัก; การโจมตีบริการศูนย์กลางแบบบุคคลมีความรุนแรงมากขึ้น; เหตุการณ์โจรกรรมกระเป๋าเงินส่วนบุคคลเพิ่มขึ้น; แนวโน้มการโจมตีใน DeFi เริ่มแสดงความแตกต่างอย่างไม่คาดคิด

**ภาพรวม:**ในปี 2025 มูลค่าการโจรกรรมรวมเกิน 34 พันล้านดอลลาร์

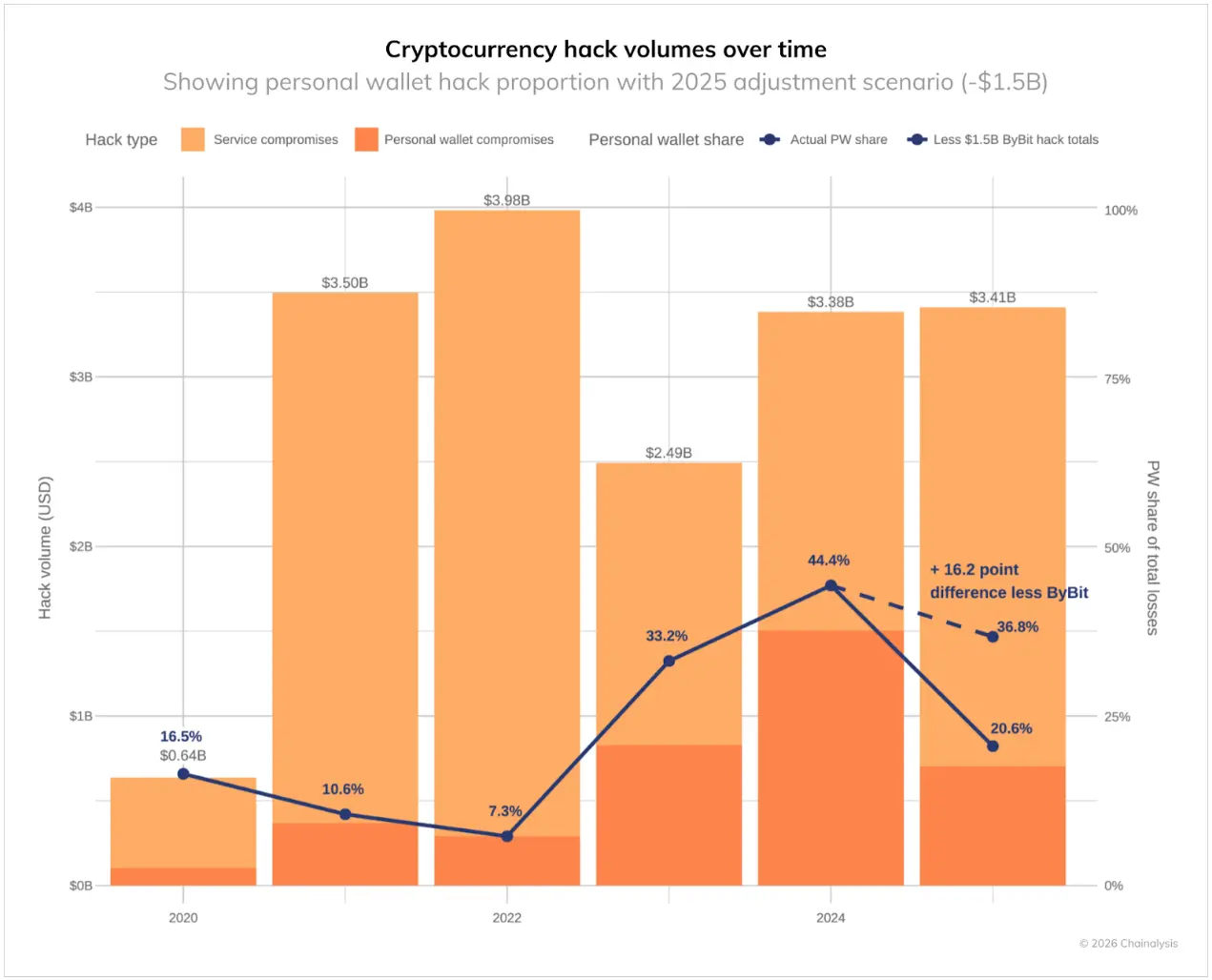

ตั้งแต่เดือนมกราคมถึงต้นเดือนธันวาคม 2025 มูลค่าการโจรกรรมในอุตสาหกรรมคริปโตเกิน 3.4 พันล้านดอลลาร์ โดยเฉพาะในเดือนกุมภาพันธ์ การโจมตีของ Bybit เพียงรายเดียวก็คิดเป็น 1.5 พันล้านดอลลาร์

ข้อมูลยังเผยให้เห็นการเปลี่ยนแปลงสำคัญในเหตุการณ์โจรกรรม เหตุการณ์โจรกรรมกระเป๋าเงินส่วนบุคคลเพิ่มขึ้นอย่างมาก จากร้อยละ 7.3 ของมูลค่าการโจรกรรมทั้งหมดในปี 2022 เป็น 44% ในปี 2024 หากไม่ใช่ผลกระทบจากการโจมตีของ Bybit สัดส่วนนี้อาจสูงถึง 37% ในปี 2025

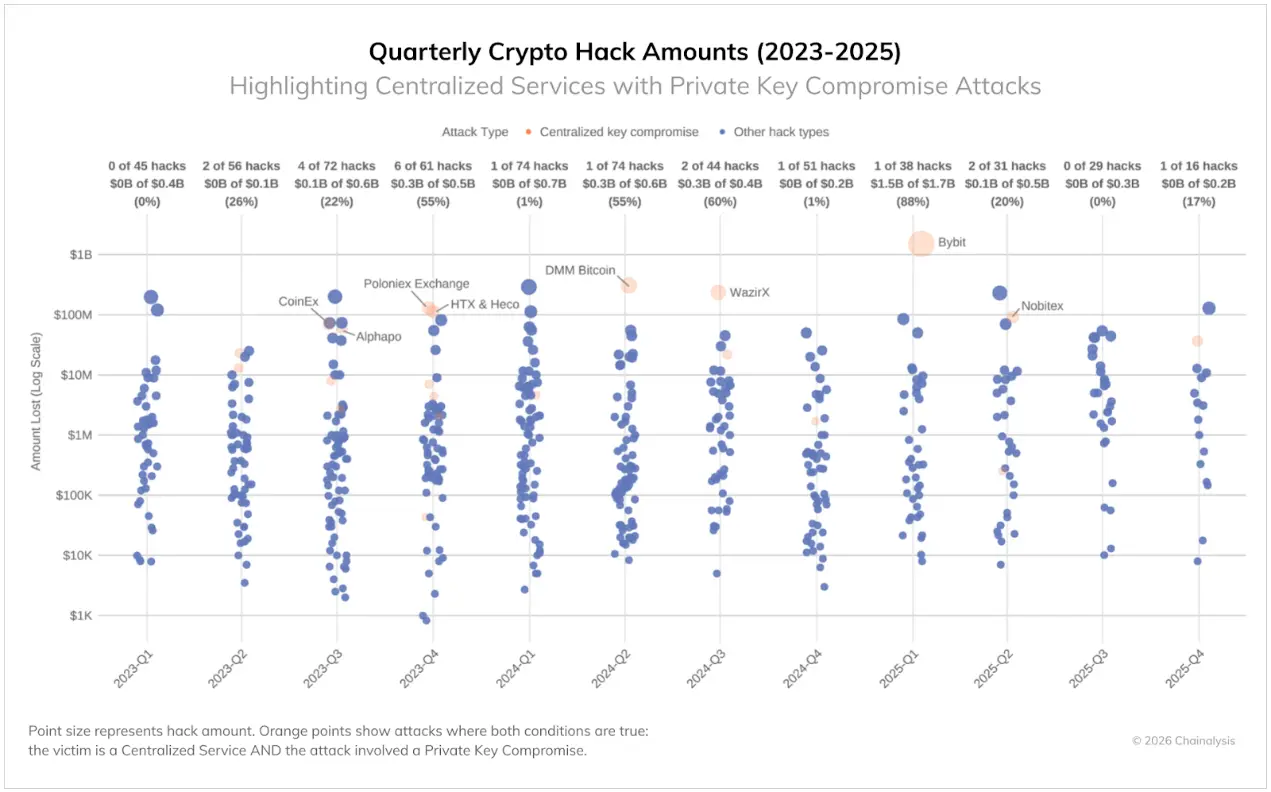

ในเวลาเดียวกัน บริการศูนย์กลางที่มีโครงสร้างพื้นฐานของกุญแจส่วนตัวและกระบวนการลงนามที่ซับซ้อน ถูกโจมตีและสูญเสียมากขึ้น แม้แพลตฟอร์มเหล่านี้จะมีทรัพยากรจากองค์กรและทีมความปลอดภัยมืออาชีพ แต่ก็ยังเสี่ยงต่อภัยคุกคามที่สามารถข้ามการควบคุม cold wallet ได้ แม้ว่าการโจมตีในลักษณะนี้จะไม่บ่อยนัก (ตามภาพด้านล่าง) แต่เมื่อเกิดขึ้น จะสร้างความเสียหายจำนวนมาก ในไตรมาสแรกของปี 2025 เหตุการณ์เหล่านี้คิดเป็น 88% ของความเสียหายรวม นักแฮกเกอร์จำนวนมากพัฒนาวิธีใช้การผสมผสานกระเป๋าเงินบุคคลที่สาม และชักชวนให้ผู้ลงนามอนุญาตธุรกรรมที่เป็นอันตราย

แม้ว่าความปลอดภัยในคริปโตบางด้านอาจดีขึ้นบ้าง แต่จำนวนเงินที่ถูกโจรกรรมยังคงสูงอยู่ แสดงให้เห็นว่านักแฮกยังคงสามารถประสบความสำเร็จในหลายช่องทาง

การโจมตีของแฮกเกอร์ 3 อันดับแรก สร้างความเสียหายรวมกันถึง 69%****, สูงสุดถึง 1000 เท่าของค่ามัธยฐาน

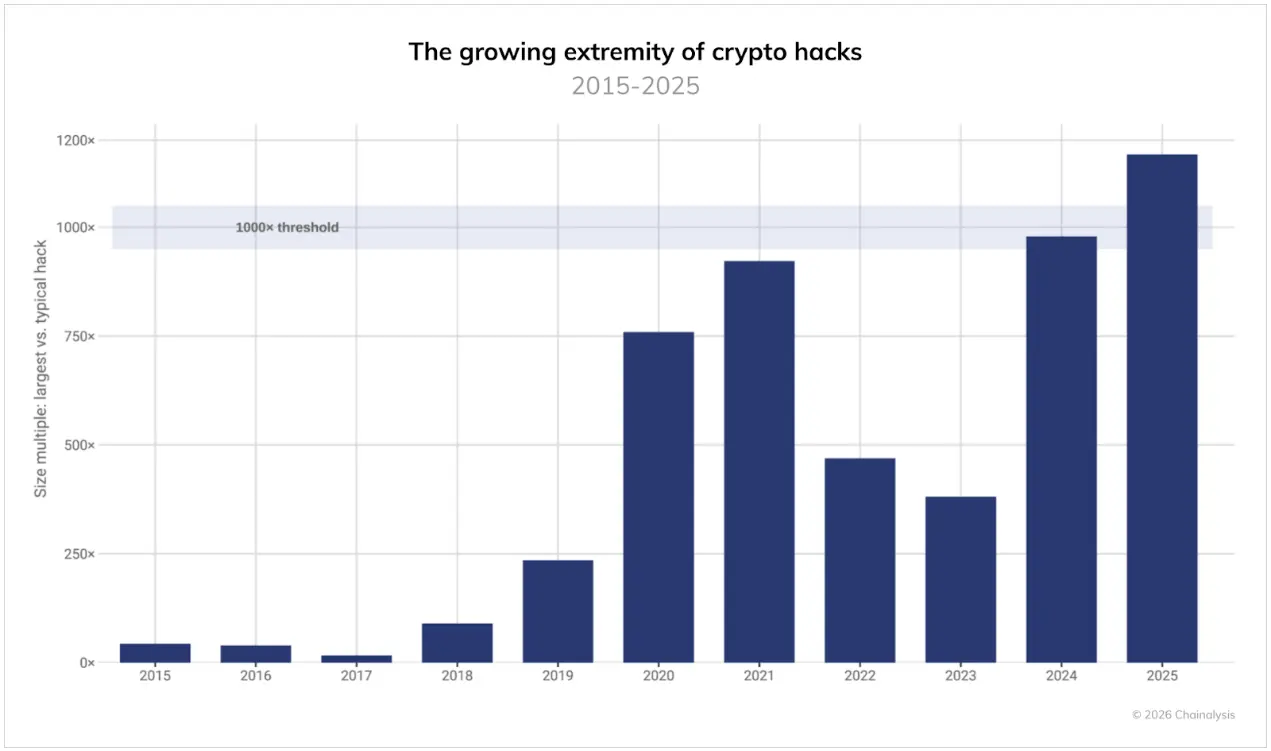

เหตุการณ์โจรกรรมเงินทุนมักเกิดจากเหตุการณ์สุดโต่ง ส่วนใหญ่การโจมตีมีขนาดค่อนข้างเล็ก แต่ก็มีบางกรณีที่มีขนาดใหญ่มาก ปี 2025 สถานการณ์เลวร้ายลง: การโจมตีของแฮกเกอร์ที่มีขนาดใหญ่ที่สุดในทุกเหตุการณ์ มีอัตราส่วนเกิน 1000 เท่าของค่ามัธยฐานครั้งแรกเป็นครั้งแรก ขณะนี้ เงินที่ถูกโจรกรรมในเหตุการณ์ใหญ่ที่สุดนั้น สูงกว่าข้อมูลในเหตุการณ์ปกติถึง 1000 เท่า และยังสูงกว่าจุดสูงสุดในตลาดกระทิงปี 2021 ตัวเลขนี้อ้างอิงจากมูลค่าของเงินที่ถูกโจรกรรมในขณะเกิดเหตุ

ความแตกต่างที่ขยายตัวนี้ ทำให้ความเสียหายกระจุกตัวสูงสุดในกลุ่มเหตุการณ์ใหญ่ 3 อันดับแรกในปี 2025 คิดเป็น 69% ของความเสียหายทั้งหมด เหตุการณ์เดียวสามารถมีผลกระทบต่อความเสียหายรวมของปีอย่างมาก แม้ว่าความถี่ของการโจมตีอาจผันผวน และเมื่อราคาสินทรัพย์สูงขึ้น ค่ามัธยฐานของความเสียหายก็จะเพิ่มขึ้น แต่ความเสียหายจากช่องโหว่สำคัญบางอย่างยังคงเพิ่มขึ้นอย่างรวดเร็ว

แม้จะยืนยันว่ามีเหตุการณ์โจมตีลดลง แต่เกาหลีเหนือยังคงเป็นภัยคุกคามหลัก

แม้ว่าความถี่ของการโจมตีจะลดลงอย่างมาก แต่เกาหลีเหนือยังคงเป็นประเทศที่เป็นภัยคุกคามรุนแรงที่สุดต่อความปลอดภัยของคริปโต โดยในปี 2025 เกาหลีเหนือได้ขโมยคริปโตเคอเรนซีทำสถิติใหม่อย่างน้อย 2.02 พันล้านดอลลาร์ (เพิ่มขึ้น 681 ล้านดอลลาร์จากปี 2024) คิดเป็นการเพิ่มขึ้น 51% เมื่อเทียบปีต่อปี สำหรับยอดโจรกรรมนี้ ถือเป็นปีที่รุนแรงที่สุดในประวัติศาสตร์ของการโจรกรรมคริปโตของเกาหลีเหนือ โดยแฮกเกอร์เกาหลีเหนือเป็นสาเหตุของการบุกรุก 76% ของเหตุการณ์ทั้งหมด สร้างสถิติสูงสุดโดยรวม ยอดรวมของคริปโตที่เกาหลีเหนือขโมยได้สะสมอย่างน้อย 6.75 พันล้านดอลลาร์

แฮกเกอร์เกาหลีเหนือเพิ่มความชำนาญในการแทรกซึมบุคลากรด้านไอที (ซึ่งเป็นหนึ่งในกลยุทธ์หลัก) เข้าไปในบริการคริปโต เพื่อเข้าถึงสิทธิ์พิเศษและดำเนินการโจมตีครั้งใหญ่ ปีนี้เหตุการณ์โจมตีที่บันทึกไว้เป็นสถิติ อาจสะท้อนให้เห็นว่าเกาหลีเหนือพึ่งพาบุคลากรด้านไอทีในตลาดแลกเปลี่ยน, สถาบันดูแลทรัพย์สิน และบริษัท Web3 มากขึ้น ซึ่งช่วยเร่งการเข้าถึงเบื้องต้นและการเคลื่อนที่ในแนวนอน เพื่อสร้างเงื่อนไขสำหรับการโจรกรรมขนาดใหญ่

อย่างไรก็ตาม กลุ่มแฮกเกอร์ที่เกี่ยวข้องกับเกาหลีเหนือได้พลิกโฉมรูปแบบการทำงานของบุคลากรด้านไอทีอย่างสิ้นเชิง พวกเขาไม่ใช่แค่สมัครงานและแฝงตัวเข้าไปในฐานะพนักงานอีกต่อไป แต่กลายเป็นการปลอมตัวเป็นผู้รับสมัครงานของบริษัท Web3 และ AI ชื่อดัง จัดแผนการปลอมแปลงกระบวนการรับสมัครอย่างรอบคอบ สุดท้ายในขั้นตอน “คัดเลือกทางเทคนิค” ก็จะได้ข้อมูลล็อกอิน โค้ดต้นฉบับ และสิทธิ์ VPN หรือ Single Sign-On (SSO) ของผู้เสียหาย ในระดับผู้บริหาร กลยุทธ์ทางสังคมแบบเดียวกันนี้ก็ปรากฏในรูปแบบการติดต่อของนักลงทุนปลอม หรือผู้ซื้อกิจการปลอม ซึ่งใช้การประชุมแนะนำและการตรวจสอบสมมุติเพื่อสืบค้นข้อมูลระบบที่เป็นความลับ รวมถึงโครงสร้างพื้นฐานที่มีมูลค่าสูง กลยุทธ์นี้เป็นวิวัฒนาการต่อยอดจากการหลอกลวงบุคลากรด้านไอทีของเกาหลีเหนือ และเน้นไปที่บริษัท AI และบล็อกเชนที่มีความสำคัญเชิงกลยุทธ์

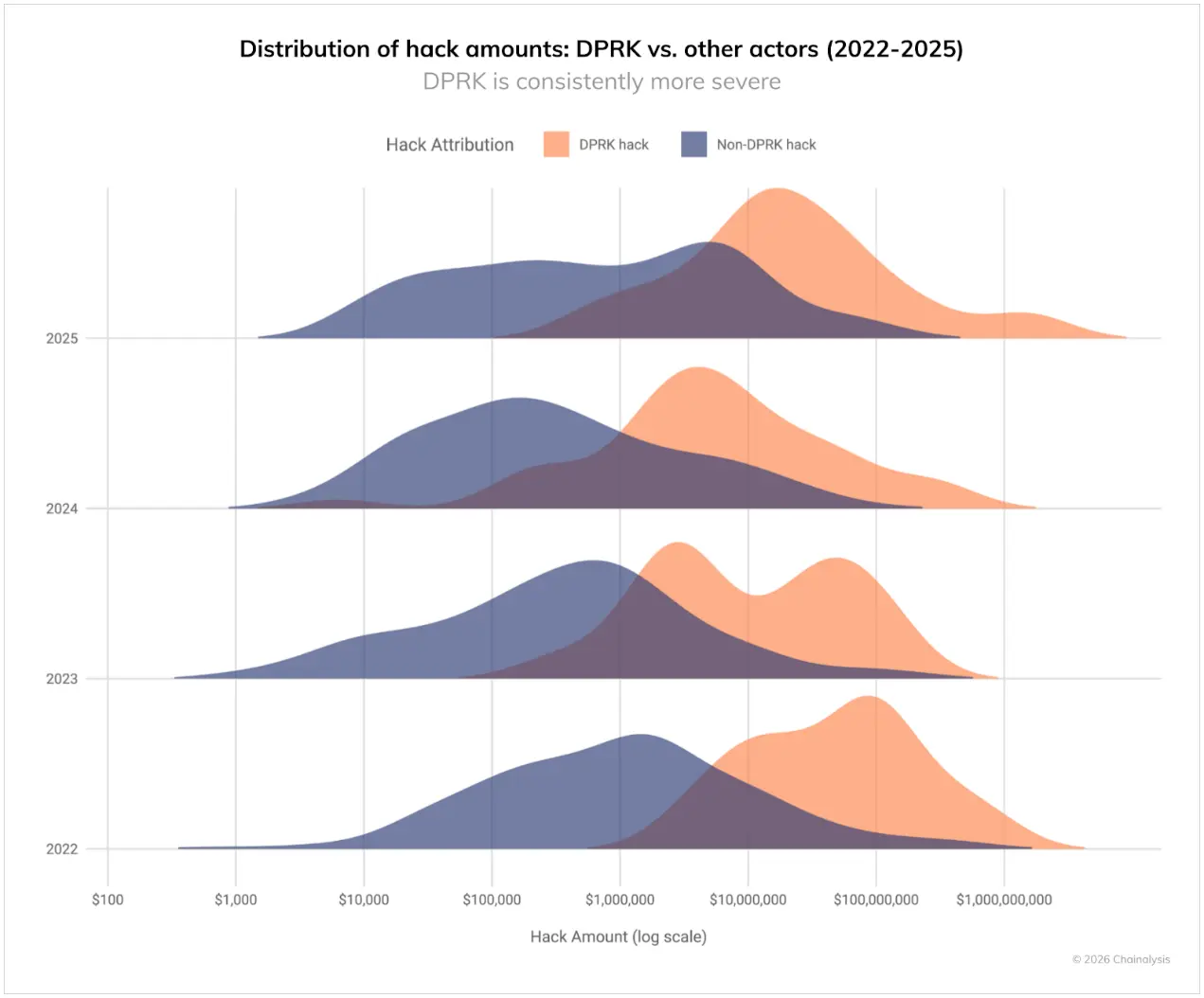

ดังที่เห็นในหลายปีที่ผ่านมา การโจมตีทางไซเบอร์ของเกาหลีเหนือยังคงมีมูลค่าสูงกว่ากลุ่มแฮกเกอร์อื่น ๆ อย่างต่อเนื่อง จากภาพด้านล่าง ตั้งแต่ปี 2022 ถึง 2025 การโจมตีของแฮกเกอร์เกาหลีเหนือครองช่วงมูลค่าสูงสุดของการโจรกรรม ในขณะที่การโจมตีของกลุ่มอื่น ๆ กระจายตัวในช่วงขนาดการโจรกรรมที่แตกต่างกันไป รูปแบบนี้แสดงให้เห็นว่า เมื่อเกาหลีเหนือโจมตี พวกเขามุ่งเป้าไปที่บริการขนาดใหญ่ เพื่อสร้างผลกระทบสูงสุด

ความเสียหายจากเหตุการณ์ที่มีมูลค่าสูงสุดในปีนี้ เกิดจากการลดลงของจำนวนเหตุการณ์ที่รู้จักกันอยู่แล้ว การเปลี่ยนแปลงนี้ (เหตุการณ์ลดลงแต่ความเสียหายเพิ่มขึ้นอย่างมาก) สะท้อนผลกระทบจากเหตุการณ์โจมตีของ Bybit ในเดือนกุมภาพันธ์ 2025

รูปแบบการล้างเงินของเกาหลีเหนือที่เป็นเอกลักษณ์

ในต้นปี 2025 การไหลเข้าของเงินที่ถูกโจรกรรมจำนวนมากเผยให้เห็นว่ากลยุทธ์การล้างเงินของเกาหลีเหนือเป็นอย่างไร พวกเขามีรูปแบบที่แตกต่างจากอาชญากรไซเบอร์รายอื่นอย่างชัดเจน และพัฒนาขึ้นตามกาลเวลา

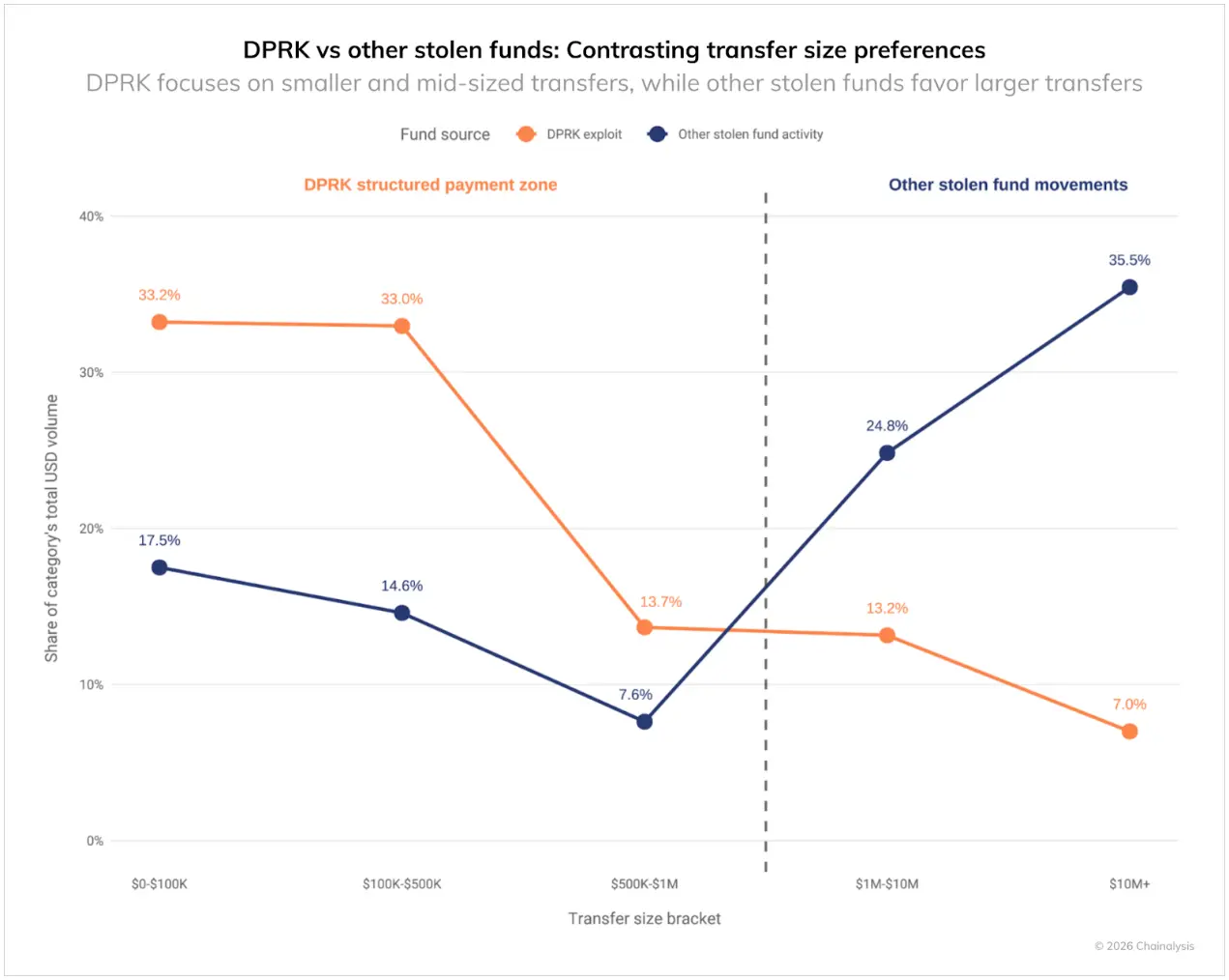

กิจกรรมการล้างเงินของเกาหลีเหนือแสดงให้เห็น “ระดับชั้น” อย่างชัดเจน โดยมากกว่า 60% ของปริมาณการทำธุรกรรมจะอยู่ในช่วงต่ำกว่า 50,000 ดอลลาร์ เมื่อเทียบกับกลุ่มแฮกเกอร์รายอื่นที่โอนเงินบนเชนในช่วงมากกว่า 1 ล้านถึง 10 ล้านดอลลาร์ขึ้นไป กิจกรรมการล้างเงินของเกาหลีเหนือแต่ละครั้งมักมีมูลค่าสูงกว่ากลุ่มอื่น แต่พวกเขาจะแบ่งการโอนบนเชนออกเป็นชุดเล็ก ๆ เพื่อเพิ่มความซับซ้อนในการล้างเงิน

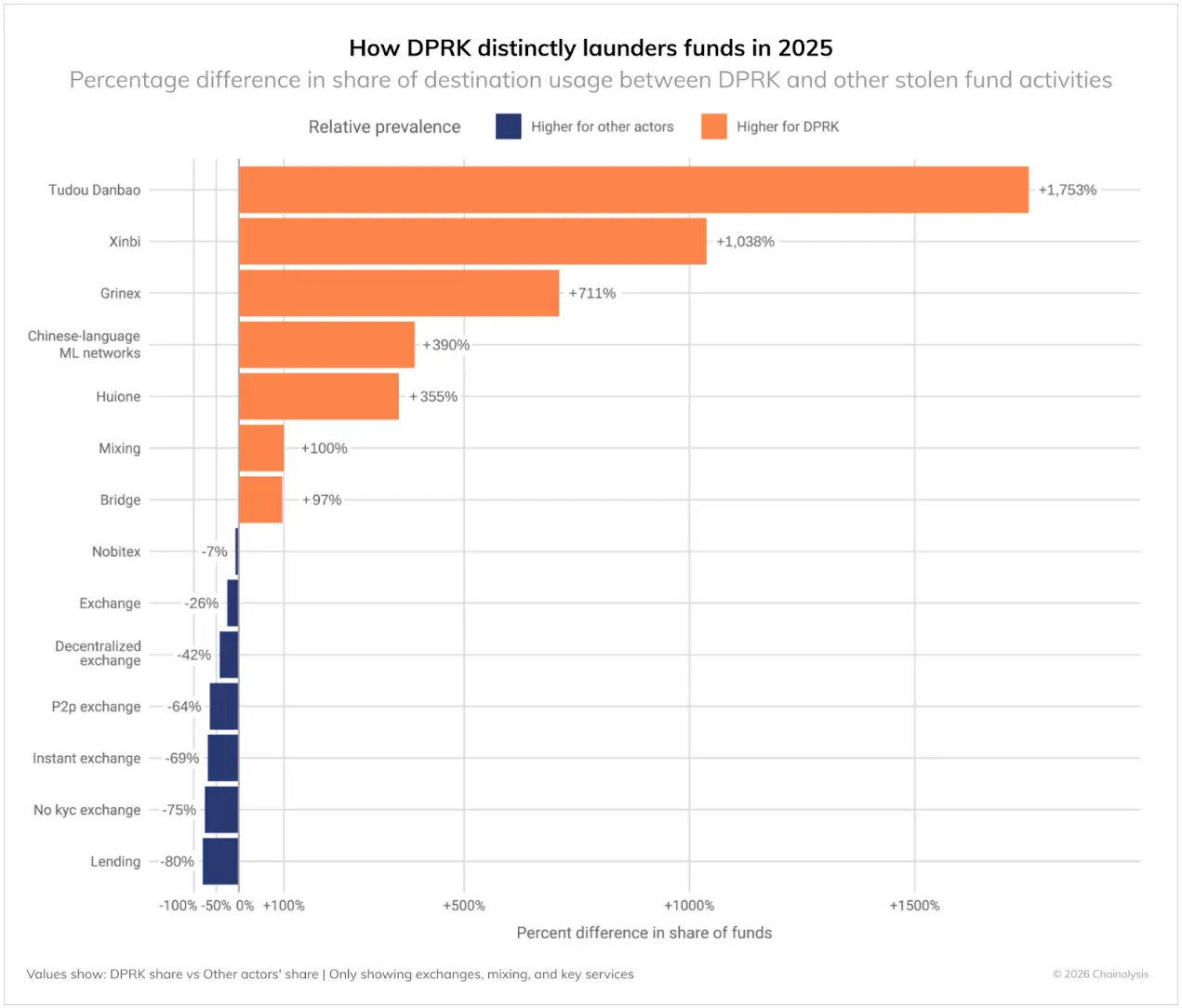

เมื่อเทียบกับกลุ่มแฮกเกอร์อื่น ๆ เกาหลีเหนือแสดงความชอบในบางขั้นตอนของการล้างเงินอย่างชัดเจน:

กลุ่มแฮกเกอร์เกาหลีเหนือมักนิยม:

- การโอนเงินและบริการค้ำประกันในภาษาจีน (+355% ถึงมากกว่า 1000%) ซึ่งเป็นลักษณะเด่นที่สุด พึ่งพาบริการค้ำประกันในภาษาจีนอย่างรุนแรง รวมถึงเครือข่ายการล้างเงินที่ประกอบด้วยผู้ดำเนินการล้างเงินที่อาจมีความเสี่ยงด้านกฎหมายต่ำ

- บริการสะพานเชื่อมข้ามสายโซ่ (+97%) พึ่งพาเทคโนโลยีสะพานเชื่อมข้ามสายโซ่เพื่อโอนสินทรัพย์ระหว่างบล็อกเชนต่าง ๆ และพยายามเพิ่มความยากในการติดตาม

- บริการผสมเหรียญ (+100%) ใช้บริการผสมเหรียญมากขึ้นเพื่อพยายามปกปิดเส้นทางการไหลของเงิน

- บริการเฉพาะทาง เช่น Huione (+356%) ใช้บริการเฉพาะทางเชิงกลยุทธ์เพื่อสนับสนุนกิจกรรมการล้างเงิน

กลุ่มแฮกเกอร์รายอื่นที่เกี่ยวข้องกับการล้างเงินมักนิยม:

- การให้กู้ยืมในโปรโตคอล (ลดลง 80%) แสดงให้เห็นว่าเกาหลีเหนือหลีกเลี่ยงการใช้บริการ DeFi เหล่านี้ ซึ่งแสดงให้เห็นว่าการบูรณาการกับระบบนิเวศ DeFi กว้างขวางน้อยลง

- การแลกเปลี่ยนแบบไม่มี KYC (-75%) ซึ่งน่าประหลาดใจที่กลุ่มอื่น ๆ ใช้การแลกเปลี่ยนแบบไม่มี KYC มากกว่าเกาหลีเหนือ

- การแลกเปลี่ยน P2P (-64%) ความสนใจในแพลตฟอร์ม P2P ของเกาหลีเหนือมีน้อย

- CEX (-25%) กลุ่มอื่น ๆ มีการโต้ตอบโดยตรงกับแพลตฟอร์มการซื้อขายแบบดั้งเดิมมากกว่า

- DEX (-42%) กลุ่มอื่น ๆ นิยมใช้ DEX เนื่องจากมีสภาพคล่องสูงและความเป็นนิรนาม

รูปแบบเหล่านี้ชี้ให้เห็นว่า การดำเนินงานของเกาหลีเหนือได้รับอิทธิพลจากข้อจำกัดและเป้าหมายที่แตกต่างจากกลุ่มอาชญากรรมไซเบอร์ที่ไม่ได้รับการสนับสนุนจากรัฐ พวกเขาใช้บริการล้างเงินเฉพาะทางในภาษาจีนและตัวกลางซื้อขาย OTC เป็นจำนวนมาก ซึ่งบ่งชี้ว่าแฮกเกอร์เกาหลีเหนือมีความเชื่อมโยงใกล้ชิดกับผู้ดำเนินการผิดกฎหมายในเอเชียแปซิฟิก

เส้นเวลาการล้างเงินของแฮกเกอร์เกาหลีเหนือหลังการโจรกรรม

การวิเคราะห์กิจกรรมบนเชนหลังเหตุการณ์แฮกเกอร์ที่เชื่อว่าเกี่ยวข้องกับเกาหลีเหนือในปี 2022-2025 แสดงให้เห็นว่ากิจกรรมเหล่านี้เป็นไปตามแบบแผนเดียวกันของการไหลของเงินที่ถูกโจรกรรมในระบบนิเวศคริปโต หลังจากเหตุการณ์โจรกรรมสำคัญ เงินที่ถูกโจรกรรมจะดำเนินตามเส้นทางการล้างเงินแบบมีโครงสร้างและหลายขั้นตอน ซึ่งใช้เวลาประมาณ 45 วัน:

ขั้นตอนที่ 1: การแยกชั้นทันที (วัน 0-5)

ในไม่กี่วันแรกหลังการโจมตี จะพบกิจกรรมผิดปกติหลายอย่าง เน้นการโอนเงินออกจากแหล่งที่ถูกโจมตีทันที:

- ปริมาณการไหลของเงินในโปรโตคอล DeFi ที่ถูกโจมตีเพิ่มขึ้นสูงสุด (+370%) กลายเป็นจุดเริ่มต้นหลัก

- ปริมาณการใช้บริการผสมเหรียญก็เพิ่มขึ้นอย่างมาก (+135-150%) เป็นชั้นแรกของการสร้างความสับสน

- ช่วงนี้เป็น “ก้าวแรก” ที่เร่งด่วน เพื่อแยกแยะความเกี่ยวข้องกับการโจรกรรม

ขั้นตอนที่ 2: การรวมกลุ่มเบื้องต้น (วัน 6-10)

เข้าสู่สัปดาห์ที่สอง กลยุทธ์การล้างเงินจะเปลี่ยนไปใช้บริการที่ช่วยให้เงินเข้าสู่ระบบนิเวศกว้างขึ้น:

- การแลกเปลี่ยนที่มีข้อจำกัด KYC น้อยลง (+37%) และ CEX (+32%) เริ่มรับเงินไหลเข้า

- บริการผสมเหรียญชั้นสอง (+76%) ยังคงดำเนินการในระดับต่ำ

- การสะพานเชื่อมข้ามสายโซ่ เช่น XMRt (+141%) ช่วยกระจายและปกปิดการไหลของเงินระหว่างบล็อกเชน

- เป็นช่วงเปลี่ยนผ่านสำคัญ ที่เงินเริ่มไหลไปยังช่องทางออกที่เป็นไปได้

ขั้นตอนที่ 3: การรวมกลุ่มในระยะยาว (วัน 20-45)

ช่วงสุดท้ายเน้นไปที่บริการที่สามารถเปลี่ยนเป็นเงินสดหรือสินทรัพย์อื่นได้ง่าย:

- การแลกเปลี่ยนที่ไม่มี KYC (+82%) และบริการค้ำประกัน เช่น Potato Single (+87%) เพิ่มขึ้นอย่างมีนัยสำคัญ

- การซื้อขายทันที (+61%) และแพลตฟอร์มภาษาจีน เช่น HuiWang (+45%) กลายเป็นจุดสุดท้ายในการแลกเปลี่ยน

- CEX (+50%) ก็รับเงินเข้า แสดงให้เห็นความพยายามผสมผสานเงินกับเงินที่ถูกกฎหมาย

- โครงสร้างพื้นฐานในเขตอำนาจศาลที่มีการควบคุมต่ำ เช่น เครือข่ายล้างเงินในภาษาจีน (+33%) และ Grinex (+39%) ก็เป็นส่วนหนึ่งของโมเดลนี้

ช่วงเวลาการล้างเงินประมาณ 45 วันนี้ เป็นข้อมูลสำคัญสำหรับหน่วยงานบังคับใช้กฎหมายและทีมปฏิบัติตามกฎระเบียบ ซึ่งแสดงให้เห็นว่ารูปแบบนี้ดำเนินมาหลายปีแล้ว และสะท้อนให้เห็นว่าการดำเนินงานของแฮกเกอร์เกาหลีเหนือมีข้อจำกัดด้านการเข้าถึงโครงสร้างพื้นฐานทางการเงิน ซึ่งอาจเกี่ยวข้องกับการประสานงานกับบุคคลกลางบางราย

แม้ว่าบางครั้งเงินที่ถูกโจรกรรมอาจนอนนิ่งเป็นเวลาหลายเดือนหรือหลายปี แต่รูปแบบนี้เป็นตัวแทนของพฤติกรรมเชิงเส้นของการล้างเงินในเชนที่พวกเขามักใช้ นอกจากนี้ ควรตระหนักว่าการวิเคราะห์นี้อาจมีจุดอ่อน เนื่องจากกิจกรรมบางอย่าง เช่น การโอนกุญแจส่วนตัว หรือการแลกเปลี่ยนเงินคริปโตเป็นเงินสดนอกระบบ อาจไม่ปรากฏบนเชนโดยไม่มีข้อมูลสนับสนุน

การโจรกรรมกระเป๋าเงินส่วนบุคคล: ภัยคุกคามต่อผู้ใช้รายบุคคลเพิ่มขึ้น

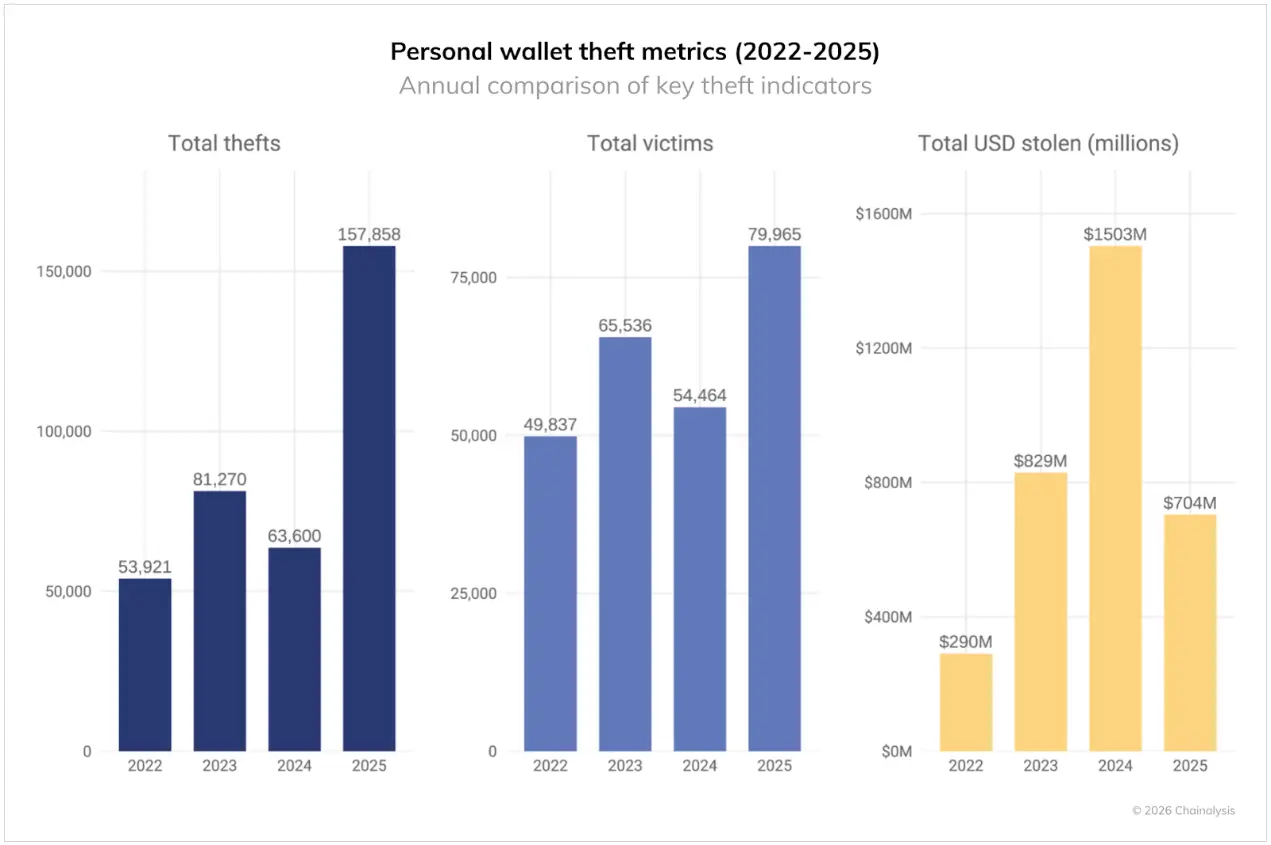

จากการวิเคราะห์พฤติกรรมบนเชน รวมถึงรายงานจากผู้เสียหายและพันธมิตรในอุตสาหกรรม ทำให้เข้าใจถึงความรุนแรงของการโจรกรรมกระเป๋าเงินส่วนบุคคล แม้จำนวนเหตุการณ์ที่ถูกโจรกรรมอาจมากกว่านี้อย่างมาก อย่างน้อยที่สุด ค่ามัธยฐานของมูลค่าที่ถูกโจรกรรมในปี 2025 คิดเป็น 20% ของความเสียหายรวม ซึ่งต่ำกว่าปี 2024 ที่อยู่ที่ 44% แสดงให้เห็นว่ารูปแบบและขนาดของการโจรกรรมเปลี่ยนแปลงไป ปี 2025 มีจำนวนเหตุการณ์โจรกรรมสูงถึง 158,000 ครั้ง เกือบสามเท่าของปี 2022 ที่บันทึกไว้ 54,000 ครั้ง จำนวนผู้เสียหายเพิ่มจาก 40,000 เป็นอย่างน้อย 80,000 ราย การเติบโตอย่างมีนัยสำคัญนี้น่าจะเป็นผลจากการยอมรับคริปโตเคอเรนซีในวงกว้าง เช่นเดียวกับในบล็อกเชนที่มีผู้ใช้งานรายบุคคลมากที่สุดอย่าง Solana ซึ่งมีจำนวนผู้เสียหายประมาณ 26,500 ราย

อย่างไรก็ตาม แม้จำนวนเหตุการณ์และผู้เสียหายจะเพิ่มขึ้น แต่ยอดเงินที่ถูกโจรกรรมจากแต่ละรายกลับลดลง จากยอดสูงสุด 1.5 พันล้านดอลลาร์ในปี 2024 เหลือ 713 ล้านดอลลาร์ในปี 2025 ซึ่งแสดงให้เห็นว่ากลุ่มเป้าหมายของแฮกเกอร์เพิ่มขึ้น แต่จำนวนเงินที่โจรกรรมต่อผู้เสียหายลดลง

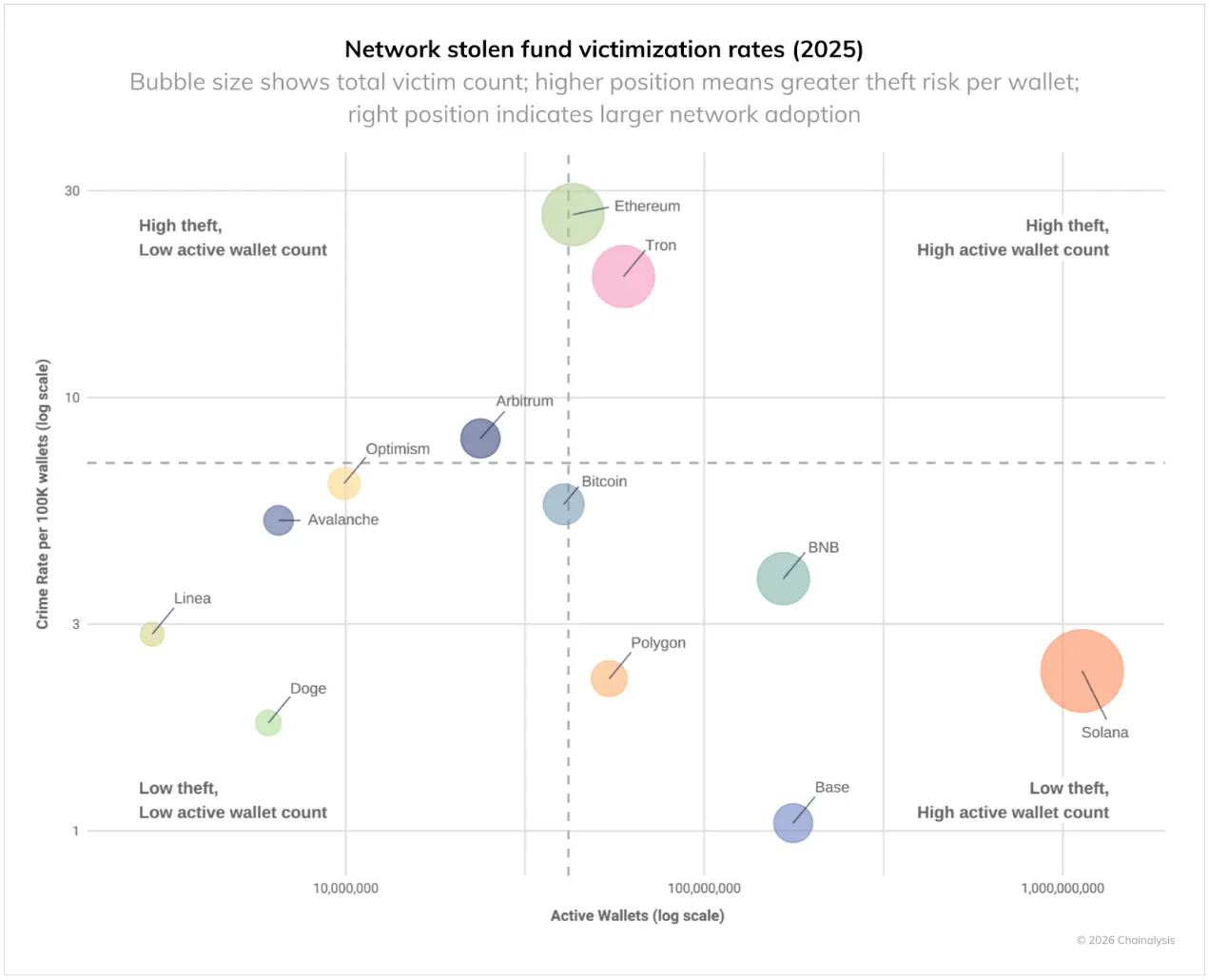

ข้อมูลการเสียหายของแต่ละเครือข่ายให้ข้อมูลเชิงลึกว่าเครือข่ายใดเป็นภัยคุกคามรุนแรงที่สุดต่อผู้ใช้คริปโต โดยภาพด้านล่างแสดงอัตราการโจรกรรมต่อ 100,000 กระเป๋าในปี 2025 โดย Ethereum และ TRON มีอัตราการโจรกรรมสูงที่สุด ขนาดของผู้ใช้งานจำนวนมากของ Ethereum ทำให้มีอัตราการโจรกรรมและจำนวนผู้เสียหายสูง ขณะที่ TRON แม้มีจำนวนกระเป๋าใช้งานน้อยกว่า แต่ก็มีอัตราการโจรกรรมสูงเช่นกัน ในทางตรงกันข้าม Base และ Solana ซึ่งมีจำนวนผู้ใช้งานมาก ก็มีอัตราการเสียหายต่ำกว่า

แสดงให้เห็นว่า ความเสี่ยงด้านความปลอดภัยของกระเป๋าเงินรายบุคคลในระบบนิเวศคริปโตไม่ได้เท่ากัน แม้โครงสร้างเทคโนโลยีจะคล้ายกัน แต่ความแตกต่างในอัตราการเสียหายของแต่ละบล็อกเชน ก็สะท้อนให้เห็นว่านอกจากเทคโนโลยีแล้ว ลักษณะกลุ่มผู้ใช้งาน, แอปพลิเคชันยอดนิยม และโครงสร้างพื้นฐานของอาชญากรรม ก็มีบทบาทสำคัญในการกำหนดอัตราการโจรกรรม

การโจมตีในกลุ่ม DeFi: รูปแบบการแยกตัวชี้แนวโน้มการเปลี่ยนแปลงของตลาด

ข้อมูลการโจมตีในกลุ่ม DeFi ปี 2025 แสดงให้เห็นรูปแบบเฉพาะตัวที่แตกต่างจากแนวโน้มในอดีตอย่างชัดเจน

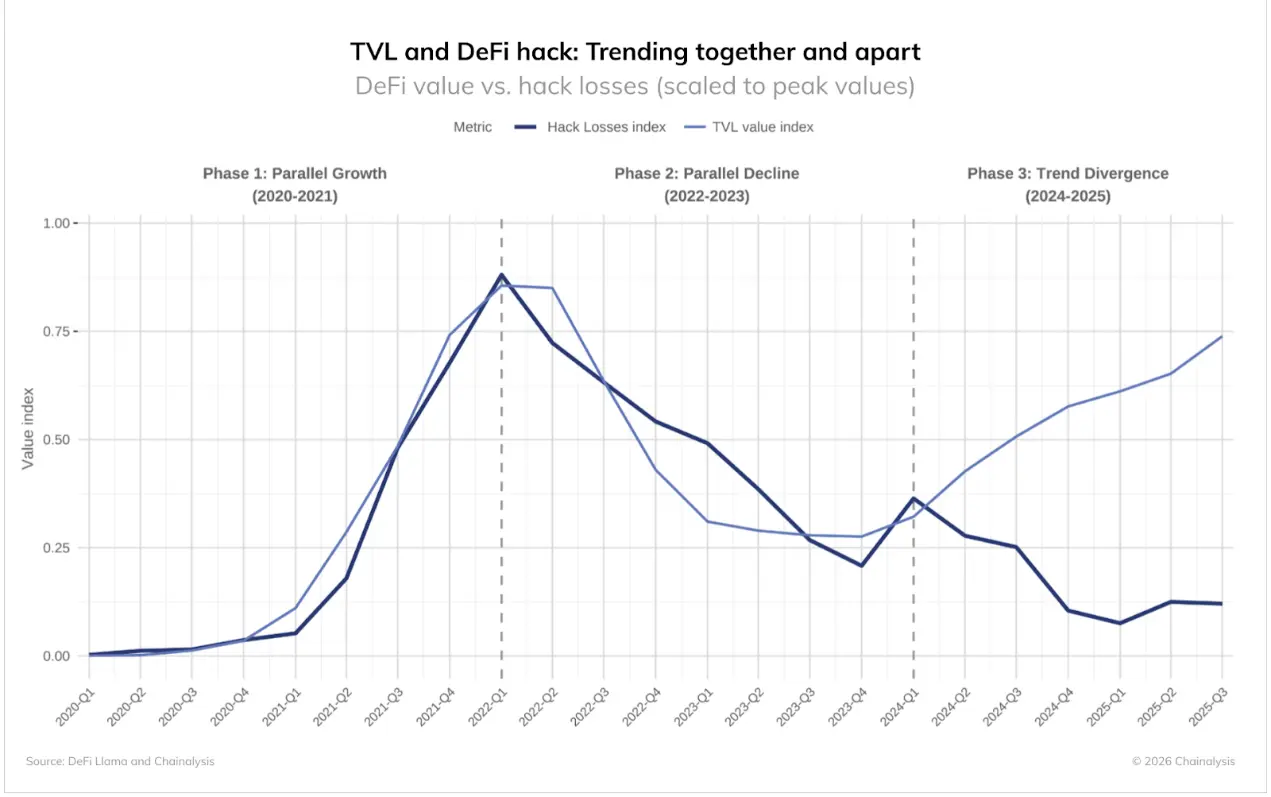

ประกอบด้วย 3 ช่วงหลัก:

- ช่วงแรก (2020-2021): TVL ของ DeFi กับความเสียหายจากการโจมตีเพิ่มขึ้นพร้อมกัน

- ช่วงที่สอง (2022-2023): ทั้งสองลดลงพร้อมกัน

- ช่วงที่สาม (2024-2025): TVL ฟื้นตัว แต่ความเสียหายจากการโจมตียังคงอยู่ในระดับต่ำ

สองช่วงแรกเป็นไปตามแนวโน้มตรงไปตรงมา: ยิ่งความเสี่ยงสูง ยิ่งมีมูลค่าที่สามารถโจรกรรมได้มาก และแฮกเกอร์ก็โจมตีโปรโตคอลที่มีมูลค่าสูงมากขึ้น เช่นเดียวกับคำพูดของ Willie Sutton นักปล้นธนาคารว่า “เพราะที่นั่นมีเงิน”

ความแตกต่างในช่วงที่สามจึงน่าจับตามองมากขึ้น TVL ของ DeFi ฟื้นตัวจากจุดต่ำสุดในปี 2023 อย่างมีนัยสำคัญ แต่ความเสียหายจากการโจมตีของแฮกเกอร์กลับไม่เพิ่มขึ้นตาม การไหลกลับของเงินหลายพันล้านดอลลาร์เข้าสู่โปรโตคอลเหล่านี้ แต่เหตุการณ์การโจมตีของแฮกเกอร์ใน DeFi กลับยังคงอยู่ในระดับต่ำ ซึ่งเป็นการเปลี่ยนแปลงที่สำคัญ

ปัจจัยสองประการที่อาจอธิบายความแตกต่างนี้:

- การเพิ่มความปลอดภัย: แม้ TVL จะเพิ่มขึ้นอย่างต่อเนื่อง แต่ระดับการโจมตีของแฮกเกอร์กลับลดลงอย่างต่อเนื่อง ซึ่งอาจบ่งชี้ว่าโปรโตคอล DeFi ได้ดำเนินมาตรการด้านความปลอดภัยที่มีประสิทธิภาพมากขึ้นกว่าช่วงปี 2020-2021

- การเปลี่ยนเป้าหมาย: เหตุการณ์การโจรกรรมในกระเป๋าเงินส่วนบุคคลและการโจมตีบริการศูนย์กลางเพิ่มขึ้นพร้อมกัน แสดงให้เห็นว่านักแฮกอาจเปลี่ยนความสนใจไปยังเป้าหมายอื่น

**กรณีศึกษา:**Venus Protocol รับมือด้านความปลอดภัย

เหตุการณ์ใน Venus Protocol เมื่อกันยายน 2025 ชี้ให้เห็นว่ามาตรการด้านความปลอดภัยที่ปรับปรุงแล้วเริ่มให้ผลจริง เมื่อแฮกเกอร์ใช้ช่องโหว่ของไคลเอนต์ Zoom ที่ถูกแทรกซึมเข้าไปเพื่อเข้าถึงระบบ และชักชวนให้ผู้ใช้อนุญาตสิทธิ์ให้กับบัญชีที่มีมูลค่า 13 ล้านดอลลาร์ ซึ่งอาจนำไปสู่ความเสียหายรุนแรงได้ แต่ Venus ได้เปิดใช้งานแพลตฟอร์ม Hexagate สำหรับการตรวจสอบความปลอดภัยล่วงหน้า 1 เดือนก่อนเหตุการณ์

แพลตฟอร์มนี้ตรวจพบกิจกรรมผิดปกติ 18 ชั่วโมงก่อนเกิดเหตุ และส่งสัญญาณเตือนทันทีเมื่อมีธุรกรรมอันตรายเกิดขึ้น ภายใน 20 นาที Venus ก็หยุดการทำงานของโปรโตคอล เพื่อป้องกันการเคลื่อนไหวของเงิน ซึ่งแสดงให้เห็นถึงการตอบสนองที่เป็นเอกภาพของระบบความปลอดภัยใน DeFi:

- ภายใน 5 ชั่วโมง: ตรวจสอบความปลอดภัยและฟื้นฟัติบางฟังก์ชัน

- ภายใน 7 ชั่วโมง: บังคับให้ล้างพอร์ตของแฮกเกอร์

- ภายใน 12 ชั่วโมง: กู้คืนเงินที่ถูกโจรกรรมทั้งหมดและฟื้นฟูบริการ

ที่น่าจดจำคือ Venus ผ่านการเสนอแนวทางการบริหาร (Governance) ให้ระงับทรัพย์สินของแฮกเกอร์จำนวน 3 ล้านดอลลาร์ ซึ่งแฮกเกอร์ไม่ได้กำไร แต่กลับสูญเสียเงินไปเอง

เหตุการณ์นี้แสดงให้เห็นว่า โครงสร้างพื้นฐานด้านความปลอดภัยใน DeFi ได้รับการพัฒนาอย่างแท้จริง การตรวจสอบเชิงรุก การตอบสนองอย่างรวดเร็ว และกลไกการบริหารที่สามารถตัดสินใจได้อย่างเด็ดขาด ทำให้ระบบนิเวศมีความคล่องตัวและความยืดหยุ่นมากขึ้น แม้ว่าการโจมตีจะยังเกิดขึ้นเป็นระยะ แต่ความสามารถในการตรวจจับ ตอบสนอง และย้อนกลับการโจมตีได้เปลี่ยนแปลงไปอย่างรุนแรง เมื่อเทียบกับความล้มเหลวในยุคแรกของ DeFi ที่มักทำให้เกิดความสูญเสียถาวร

ผลกระทบต่อ ปี 2026 และอนาคต

ข้อมูลในปี 2025 แสดงให้เห็นภาพวิวัฒนาการซับซ้อนของเกาหลีเหนือในฐานะภัยคุกคามหลักของอุตสาหกรรมคริปโต ประเทศนี้ลดจำนวนการโจมตีลง แต่เพิ่มความรุนแรงอย่างมาก แสดงให้เห็นว่ากลยุทธ์ของพวกเขามีความชาญฉลาดและอดทนมากขึ้น เหตุการณ์ของ Bybit ส่งผลต่อรูปแบบการดำเนินงานประจำปีของเกาหลีเหนือ เมื่อพวกเขาประสบความสำเร็จในการโจรกรรมครั้งใหญ่ ก็จะลดจังหวะการดำเนินการลง แล้วเปลี่ยนไปเน้นการล้างเงิน

สำหรับอุตสาหกรรมคริปโต การเปลี่ยนแปลงนี้หมายความว่าต้องเพิ่มความระมัดระวังต่อเป้าหมายมูลค่าสูง และพัฒนาความสามารถในการระบุรูปแบบการล้างเงินเฉพาะของเกาหลีเหนือ พวกเขายังคงชื่นชอบบริการและจำนวนการโอนที่เฉพาะเจาะจง ซึ่งเป็นโอกาสในการตรวจจับและช่วยในการสืบสวนพฤติกรรมบนเชน

ในขณะที่เกาหลีเหนือยังคงใช้การโจรกรรมคริปโตเพื่อสนับสนุนวาระระดับชาติและหลีกเลี่ยงมาตรการคว่ำบาตรระหว่างประเทศ อุตสาหกรรมคริปโตต้องตระหนักว่ารูปแบบการดำเนินงานของเกาหลีเหนือแตกต่างจากกลุ่มอาชญากรรมไซเบอร์ทั่วไปอย่างสิ้นเชิง ผลงานในปี 2025 ที่บันทึกการลดลงของการโจมตีที่รู้จักกันแล้ว 74% แสดงให้เห็นว่าอาจเป็นเพียงส่วนที่เห็นได้ชัดที่สุดของกิจกรรมเท่านั้น ความท้าทายในปี 2026 คือ การตรวจจับและป้องกันไม่ให้เกาหลีเหนือดำเนินการโจมตีในระดับเดียวกับ Bybit อีกครั้ง ก่อนที่จะสายเกินไป