两天蒸发超1亿美元,UXLINK与SFUND接连遭遇黑客攻击,加密黑暗森林如何防范暗箭?

作者:Frank,PANews

9月22日的加密货币市场,白天市场骤跌的寒意未退,夜间又添新霜。

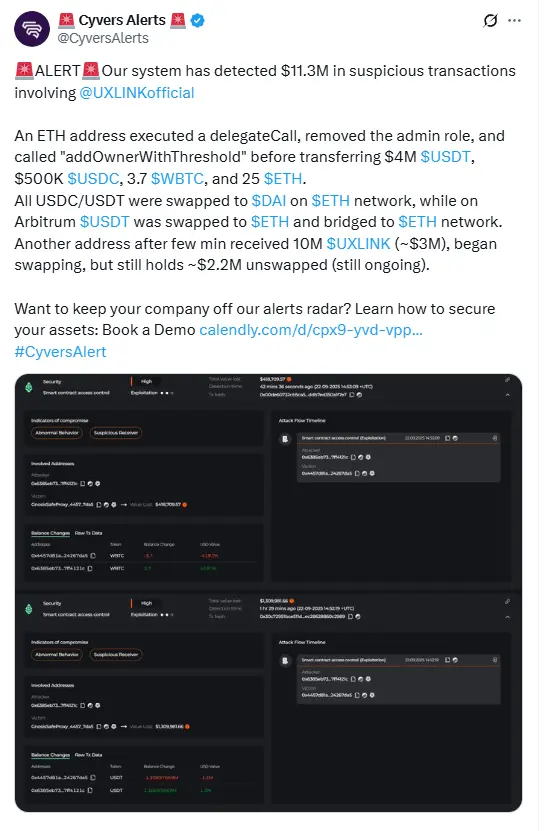

9月22日晚间,备受瞩目的SocialFi项目UXLINK遭遇黑客攻击,攻击者通过合约漏洞从项目金库中盗取了400万美元的资产,并凭空增发了高达10万亿枚代币,并在链上大幅抛售套取资金池资产,最终获利超1100万美元。消息一出,市场信心瞬间崩塌,UXLINK代币价格在短短数小时内暴跌超过80%,市值从约1.4亿美元的高点瞬间蒸发至1680万美元。然而,黑客风暴尚未平息,仅仅24小时后,9月23日晚,老牌Launchpad平台Seedify.fund的原生代币SFUND也未能幸免。其跨链桥金库被黑客“排干”,价值超170万美元的资产被洗劫一空,导致SFUND价格应声跳水,创下历史新低,市值再度蒸发超1000万美元。

两天,两个看似无关的项目,超过1亿美元的市值在黑客的精准打击下化为乌有。这不禁让每一个从业者和投资者再次扪心自问:在波动的市场周期之外,来自代码深处的安全漏洞,是否才是悬在加密世界头顶最锋利的达摩克利斯之剑?

UXLINK的“白日惊雷”,一场关于权限的致命游戏

UXLINK的崩盘,是一场典型的、由智能合约权限漏洞引发的“内部爆破”。整个事件的经过,如同一部精心编排的技术犯罪电影,迅速而致命。

事件的主要原因来自一个被忽视的“万能钥匙”。分析显示,攻击者的第一步是执行了一次delegateCall函数调用。这次交易从UXLINK合约中移除了合法的管理员角色,并添加了一个由黑客控制的新多重签名所有者 。

根据Cyvers Alerts的爆料显示,在获得完全的管理控制权后,黑客立即开始从UXLINK的金库钱包转移资产。初期被盗资产包括约400万美元的USDT、50万美元的USDC、3.7枚WBTC和25枚ETH 。这一步为攻击者锁定了直接且有保障的利润。

随后,攻击者进入了最具破坏性的阶段:未经授权地铸造代币。链上数据显示,攻击者创造了高达10万亿枚新UXLINK代币。这一活动也彻底摧毁了市场信心,即便UXLINK迅速作出反应,与多家主要CEX进行沟通暂停了交易。但链上的价格随着巨量增发也随之崩溃,最低价格甚至达到小数点后6位数,几近归零。类似LUNA无限增发的一幕再次上演。

截至9月23日,按照链上的价格显示,UXLINK的市值约为80美元左右。

手握几乎无限供应量的UXLINK代币,攻击者开始在各大去中心化交易所有计划地进行抛售。为了混淆视听,他们使用了至少六个不同的钱包进行操作,将新铸造的UXLINK代币兑换成高价值资产。链上分析公司Lookonchain报告称,攻击者通过这些销售至少获得了6,732枚ETH,当时价值约2810万美元 。但在这一收益资产方面,目前社交媒体上存在两种分歧,有不少安全公司(包括UXLINK官方引用的损失金额为1130万美元)。

不过,无论是按照哪种计算方法,都比不上社区此次遭受的损失严重。在崩盘前,UXLINK的市值约为1.5亿美元,而达到最低价格后,中心化交易所的价格显示的市值跌至1600万美元,社区蒸发的市值约为1亿美元。

且在这个过程中,不少用户错以为黑客在盗取金库资产后就会停手,因此打算抄底赌一把。社交媒体上,不少用户分享道,本想通过买入现货或者开多合约的方式企图从中搏一把反弹,结果亏损超过99%。最多的一个地址,投入超90万美元资产,最终亏损99.8%。

明星项目的“至暗时刻”, UXLINK何去何从?

攻击发生前一天,UXLINK官方还发布了一条推文,“即将有大事发生”,但没成想一语成谶。

事件发生后,UXLINK官方也迅速作出反应,表示紧急联系了多家CEX暂停UXLINK交易,并将启动代币互换计划。不过,由于未能收回合约权限,因此未能阻止黑客进行万亿级别的代币增发。受此重创,UXLINK在社区的信心和生态建设都将面临巨大挑战。

在被攻击之前,UXLINK一度是本轮周期中最受关注的明星项目之一,尤其在韩国市场,其影响力不容小觑。作为一个SocialFi平台,UXLINK凭借其独特的“熟人社交”和群组裂变模式,在短时间内积累了庞大的用户基础。根据公开资料,项目累计完成了超过900万美元的融资,投资方不乏知名机构。

UXLINK将韩国视为核心市场,投入了大量资源进行本地化运营和市场推广,积累了大量真实用户,据官方的数据显示,UXLINK在2024年就已实现了注册用户超1000万的里程碑。

随后,UXLINK成功上线韩国最大的合规交易所Upbit,并多次登顶韩国主要交易所Upbit和Bithumb的日交易排名。且永续合约也成功在Binance上线,进一步扩大了其全球影响力。

攻击发生后,UXLINK团队表示将制定新的代币置换计划,通过快照等方式为受损用户提供补偿。然而,前路依然充满荆棘。

最大的挑战来自于信任的重建和交易所的态度。尤其是对于Upbit这样的合规交易所,代币经济模型的稳定性和安全性是其上币和维持交易对的核心考量。历史上,不乏因类似事件而被下架的先例。例如,曾经的Pundi AI (PUNDIX)就因遭受黑客攻击,导致代币异常增发,最终被Upbit等韩国合规交易所以“信息披露不及时”为由终止交易支持。

UXLINK当前面临的局面与此高度相似。如果其新的代币方案无法说服Upbit和其他交易所,证明其能彻底修复漏洞并恢复健康的经济模型,那么“被下架”将是大概率事件。一旦失去核心市场的流动性,UXLINK想要东山再起,将难上加难。

无独有偶,SFUND的警钟与行业的反思

就在市场还在消化UXLINK事件的冲击时,9月23日晚,Web3项目孵化与启动平台Seedify.fund的治理代币SFUND的被盗再次给整个行业敲响了警钟。

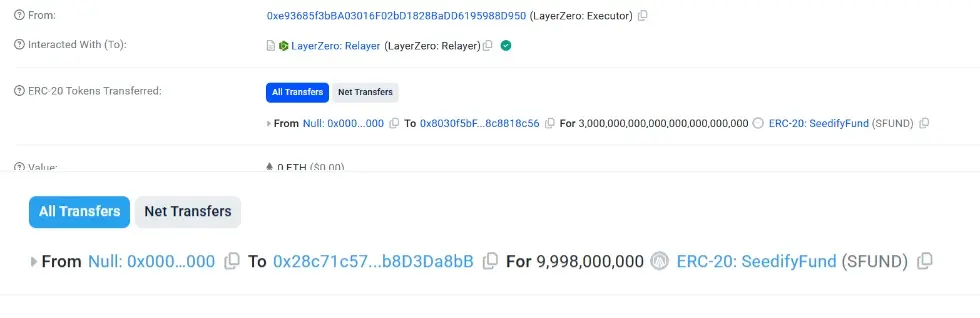

SFUND的攻击原理与UXLINK如出一辙,根据Specter的爆料,SFUND的黑客通过在Baseshang 获取权限后进行了增发,最高进行了3秭(10的24次方)代币发行。

随后在BSC链铸造了100亿枚代币,并抛售为120万美元的ETH。根据此前的关联信息显示,这个黑客与之前的朝鲜黑客组织Serenity Shield有着明显关联。

虽然这次的被盗金额并不多,但对市场的信心打击同样是巨大的。15分钟内,SFUND的价格暴跌73%,市值从2700万美元最低跌至1100万美元。其剧本与UXLINK高度类同,只是不知道这其中是巧合还是两次攻击都出自同一黑客集团之手。

虽然截至目前两次事件的完整安全报告还未公布,不过我们仍可从中获得一些思考。两次事件的背后原因,都出自合约的权限问题以及代币铸造的开关上。

SFUND创始人在发布警告信息时,强调其合约经过审计且已运行三年。这表明审计并非万能护身符,常规审计可能无法发现所有深层逻辑漏洞,持续的安全审计和代码审查至关重要。

但对于用户来说,我们并不具备审查合约以及其运转逻辑的逻辑。该如何避坑,的确成为了一门深奥的学问。而更为简单的方式可能就是即便是现货囤币,也应当设置一些必要的止损订单,以免黑天鹅事件出现导致血本无归。

其次,在这两次事件当中,有不少用户抱着侥幸心理提前抄底,结果遭受了重大损失。这种操作无异于刀口舔血,并不可取。

此外,对项目方提出“快照换币”的方案,通常为以攻击发生前的某个时间点为准,记录所有用户的持仓,并发行一种新币按比例兑换给用户。这种方案的本质是亡羊补牢,并不代表能够弥补所有的损失。

从UXLINK到SFUND,两天之内,我们目睹了代码漏洞如何像推倒多米诺骨牌一样,瞬间摧毁一个项目的价值和生态。这再次证明,在加密这个黑暗森林里,安全永远是“1”,其他的品牌、社区、市值都是后面的“0”。没有了安全这个“1”,后面的一切都毫无意义。对于项目方而言,必须以最高的敬畏之心对待每一行代码。对于投资者而言,则必须在追逐高回报的同时,将潜在的安全风险置于决策的首位。否则,下一个归零的,可能就在不远的将来。