Jebakan Lama, Luka Baru: Analisis Kontrak Berbahaya Resmi yang Dicuri

Disarankan agar pengguna sering memeriksa apakah ada situasi otorisasi yang tidak normal dan membatalkannya tepat waktu.

Ditulis oleh: Nol, Lisa

latar belakang

Baru-baru ini, tim keamanan SlowMist telah menemukan beberapa insiden pencurian koin yang disebabkan oleh otorisasi. Insiden ini adalah pencurian koin paling sederhana yang disebabkan oleh Setujui otorisasi. Poin kuncinya adalah korban secara tidak sengaja mengklik Setujui otorisasi sejak lama. Untungnya, karakteristik blockchain–angsa yang lewat meninggalkan jejak, dan petunjuk selalu dapat ditemukan dalam sejumlah besar data on-chain.

Analisis kasus yang dicuri

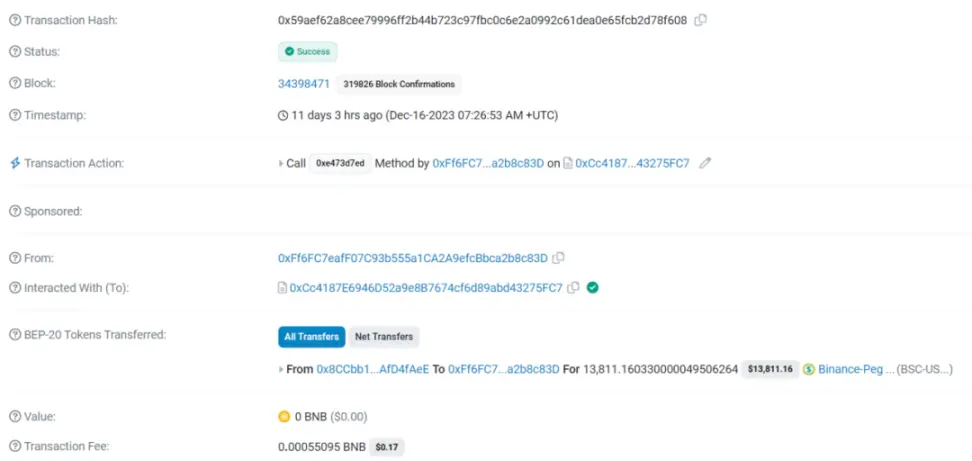

Berdasarkan keterangan korban, transaksi yang dicuri adalah sebagai berikut:

()

Sekilas hanya terlihat alamat korban 0x8CCb dicuri oleh hacker alamat 0xFf6F dengan uang 13,811 USDT yang dicuri.

Transaksi ini bukan merupakan metode tanda tangan izin/izin2 off-chain atau metode otorisasi apa pun dengan kerentanan kontrak lainnya, juga bukan metode pembuatan2.

Setelah kami menghilangkan metode umum ini, kami menemukan bahwa transaksi ini sebenarnya adalah pencurian token paling sederhana yang disebabkan oleh otorisasi Setuju, dan itu adalah sekring yang telah dipasang sejak lama.

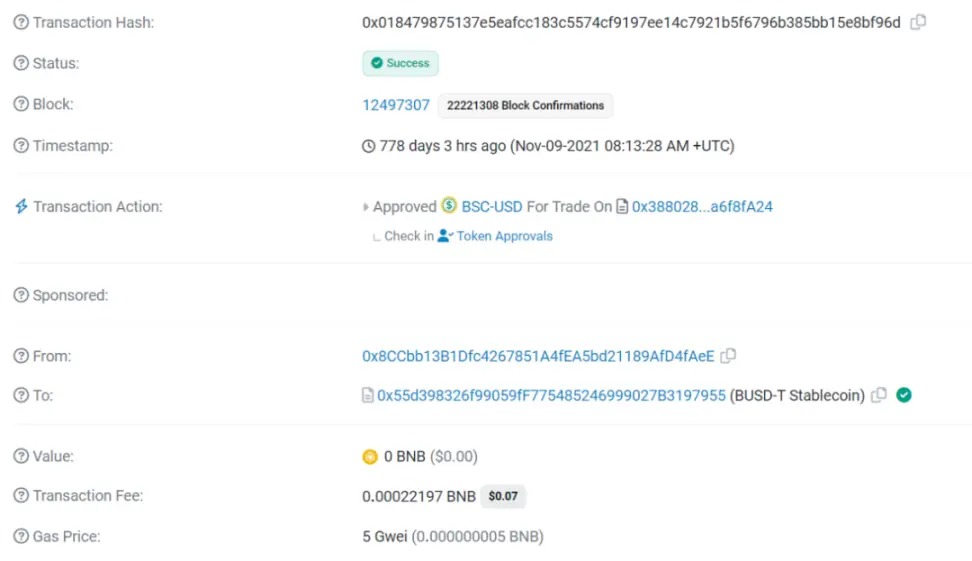

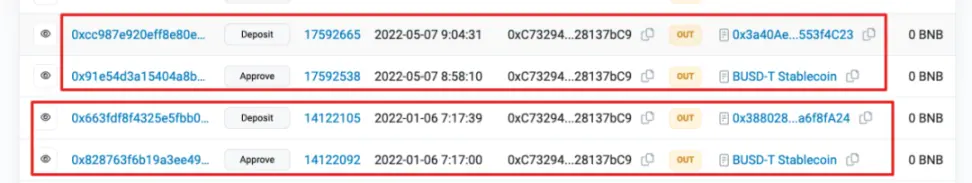

Dengan menganalisis catatan transaksi on-chain sebelumnya, ditemukan bahwa inti dari pencurian tersebut adalah bahwa korban telah mengotorisasi alamat kontrak (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) lebih dari dua tahun yang lalu.Catatan otorisasinya adalah sebagai berikut:

()

Garis waktu transaksi resmi dan transfer curian tercantum di bawah ini, dengan jeda hingga 767 hari:

- 9 November 2021, 08:13:28 - Otorisasi transaksi yang berbahaya ke alamat kontrak yang berbahaya;

- 16 Desember 2023, 07:26:53 - USDT-BEP20 ditransfer tanpa izin.

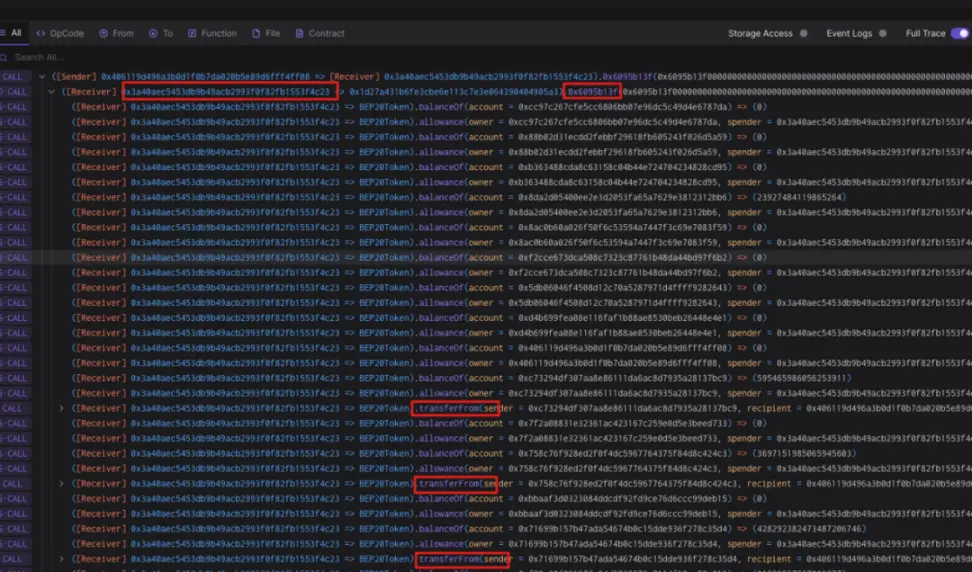

Bagaimana dana dicuri setelah diotorisasi ke alamat kontrak jahat? Mari kita lihat lebih dekat detailnya.

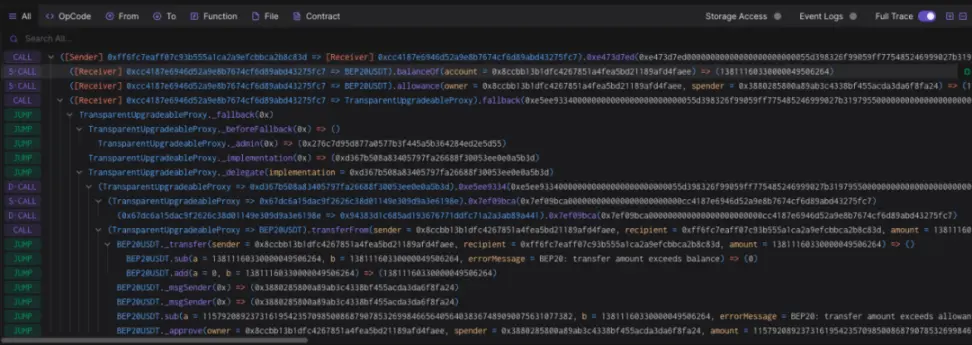

()

Dalam transaksi ini, langkah-langkah berikut terjadi:

- Dengan memanggil metode 0xe473d7ed dari alamat kontrak 0xcc4187, periksa saldo alamat yang dicuri dan Tunjangan yang diotorisasi untuk kontrak jahat;

- Panggil metode 0xe5ee9334 dari kontrak Proxy 0xd367b5 dari kontrak berbahaya (TransparentUpgradeableProxy pada gambar):

- Verifikasi izin Peran alamat kontrak 0xcc4187;

- Kontrak jahat memanggil fungsi transferFrom USDT-BEP20 sebagai pengirim pesan, sehingga mentransfer aset Token yang diotorisasi ke kontrak jahat ke alamat keuntungan peretas 0xFf6F.

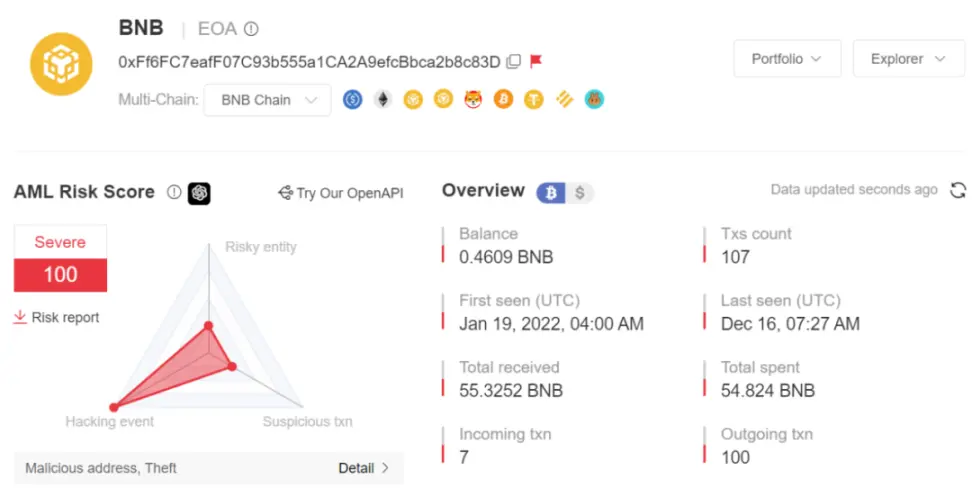

Analisis MistTrack

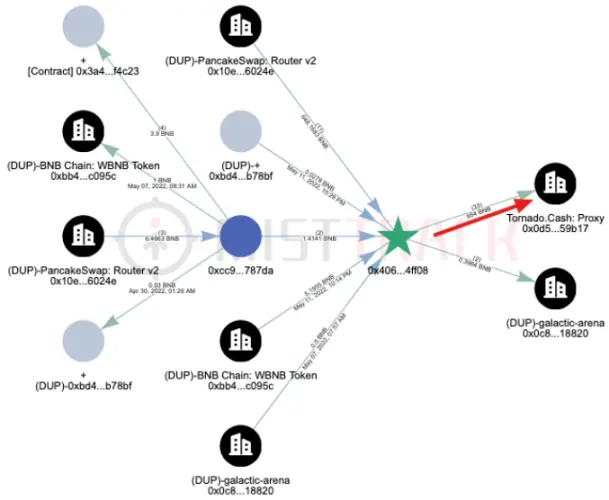

Menurut analisis MistTrack, alamat peretas (0xFf6FC7eafF07C93b555a1CA2A9efcBbca2b8c83D) saat ini telah menghasilkan keuntungan sekitar $200,000, termasuk berbagai token.

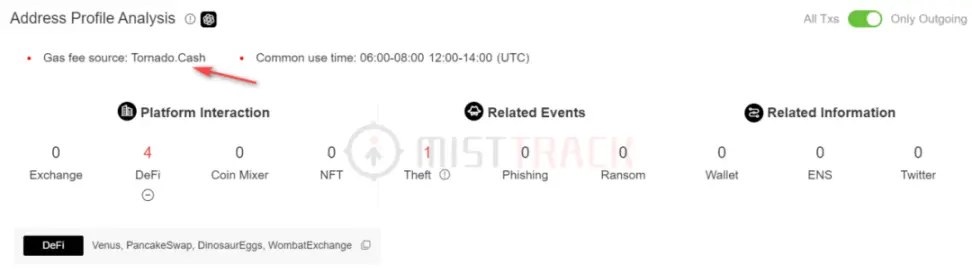

Dana awal peretas berasal dari 0,098 BNB yang ditransfer dari Tornado Cash, dan dia menggunakan Venus, PancakeSwap, DinosaurEggs, dan WombatExchange:

Selanjutnya, kami menganalisis alamat kontrak berbahaya (0x3880285800a89AB3C4338bf455acdA3da6f8fA24):

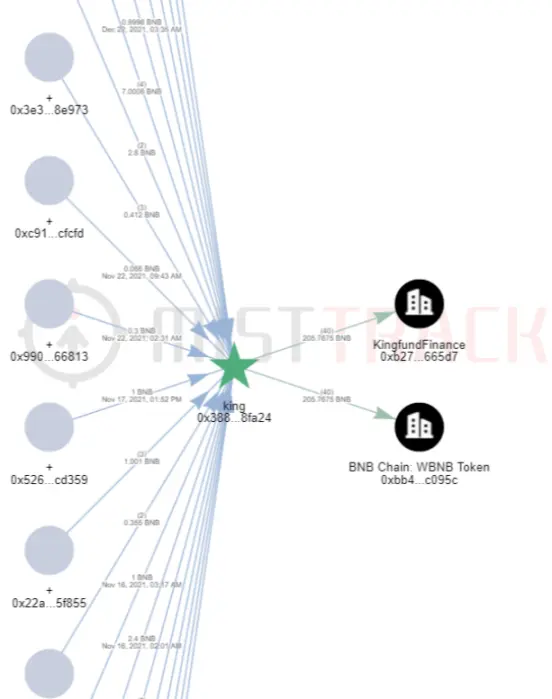

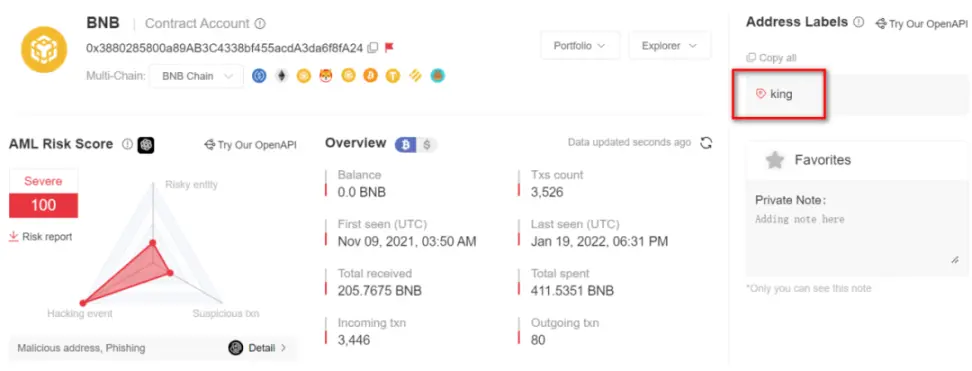

Kami menemukan bahwa kontrak jahat ini ditandai sebagai King di MistTrack, artinya alamat kontrak ini adalah alamat kontrak proyek asli King. Alamat kontrak ini juga berinteraksi dengan Kingfund Finance. King dan Kingfund Finance harusnya merupakan proyek yang sama:

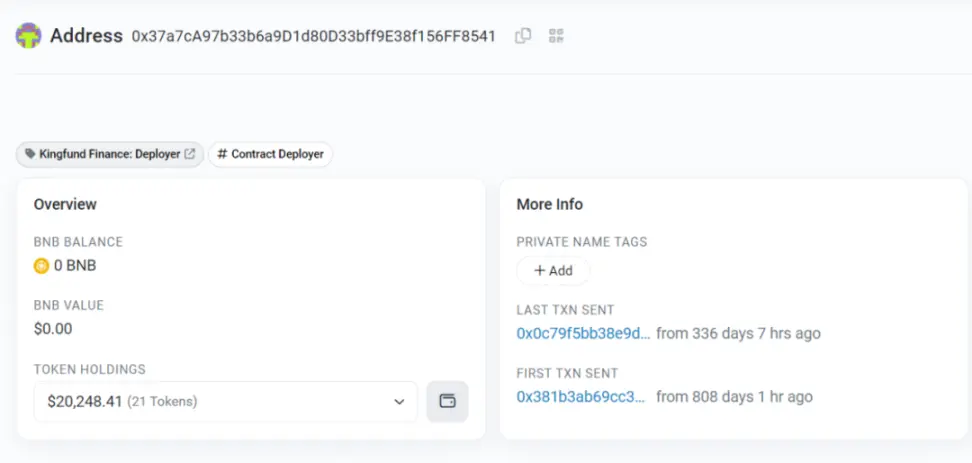

Mari kita lihat alamat pembuat alamat kontrak berbahaya (0x37a7cA97b33b6a9D1d80D33bff9E38f156FF8541), yang ditandai sebagai Kingfund Finance: Deployer.

Ketika kami mencari informasi tentang proyek ini, kami menemukan bahwa itu sebenarnya adalah proyek RugPull. Pada 19 Januari 2022, Kingfund Finance menyita lebih dari 300 WBNB (sekitar US$141.000) dan menutup situs resmi dan Twitter resminya. Dengan kata lain, pengguna yang belum membatalkan otorisasi kontrak jahat masih dicuri. Tim keamanan SlowMist menyarankan pengguna untuk membatalkan otorisasi kontrak jahat pada waktu yang tepat.

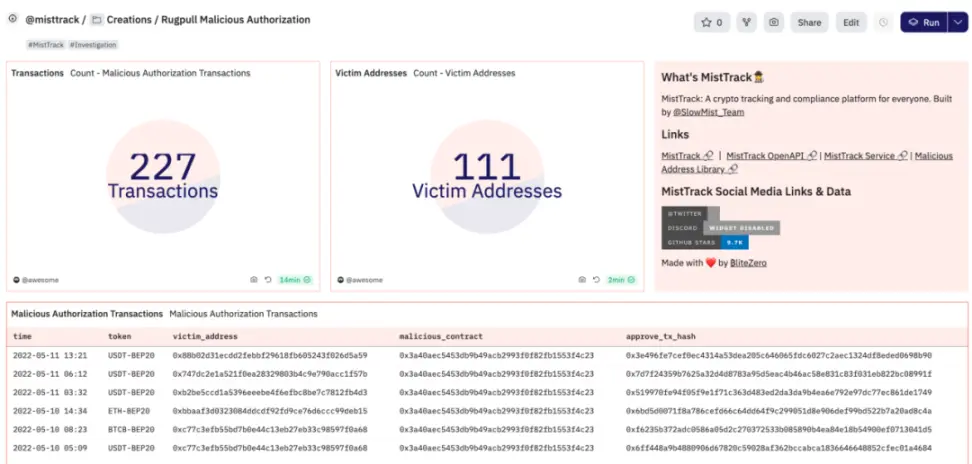

Analisis Data Bukit Pasir

()

Berdasarkan karakteristik yang dirangkum di atas dan dengan bantuan analisis Dune, kami juga menemukan bahwa pengguna lain mengotorisasi alamat kontrak berbahaya yang disebutkan di atas (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) pada bulan Januari 2022, dan kemudian mengotorisasi alamat kontrak berbahaya RugPull lainnya pada bulan Mei (0x3a40AeC5453dB9b49ACb2993F0F 82FB1553f4C23).

Pembuat kontrak jahat ini (0x406119D496a3b0D1F0B7DA020B5e89d6FFf4Ff08) telah mentransfer sebagian besar dana penghasil keuntungan ke Tornado Cash.

Alamat yang relevan telah diblokir oleh MistTrack.

Ringkaslah

Artikel ini terutama memperkenalkan kasus di mana dana berikutnya terus-menerus dicuri karena otorisasi proyek RugPull di tahun-tahun awal, dan memperluas kumpulan data Dune berdasarkan karakteristik yang relevan. Phishing tersebar luas dan Anda dapat tertangkap secara tidak sengaja. Tim keamanan SlowMist menyarankan agar pengguna sering memeriksa status otorisasi mereka. Anda dapat menggunakan RevokeCash, ScamSniffer, Rabby, dan alat lainnya untuk memeriksanya. Jika Anda menemukan otorisasi yang tidak normal, harap batalkan tepat waktu.