浏览器漏洞:致命漏洞导致加密货币损失7.13亿美元 2025

在12月,Chrome上的Trust Wallet扩展程序发布了一个恶意更新,窃取了钱包数据,并在公司发现并修补漏洞之前,导致数百个账户损失了约700万美元。

被攻击的2.68版本已持续多日自动在后台更新,符合浏览器扩展的机制。遵循去中心化存储原则的用户,如不分享助记词、检查URL和使用可信钱包,仍然遭受了资金损失。

此次攻击针对的是浏览器层,而非区块链层,暴露了行业长期以来必须接受的一个权衡:扩展钱包始终是“热钱包”,在充满风险的电脑环境中持续运行。

这并非个例。MetaMask的安全团队曾发现一个名为“Safery: Ethereum Wallet”的Chrome假冒扩展,从9月底到11月中旬存在,窃取助记词。

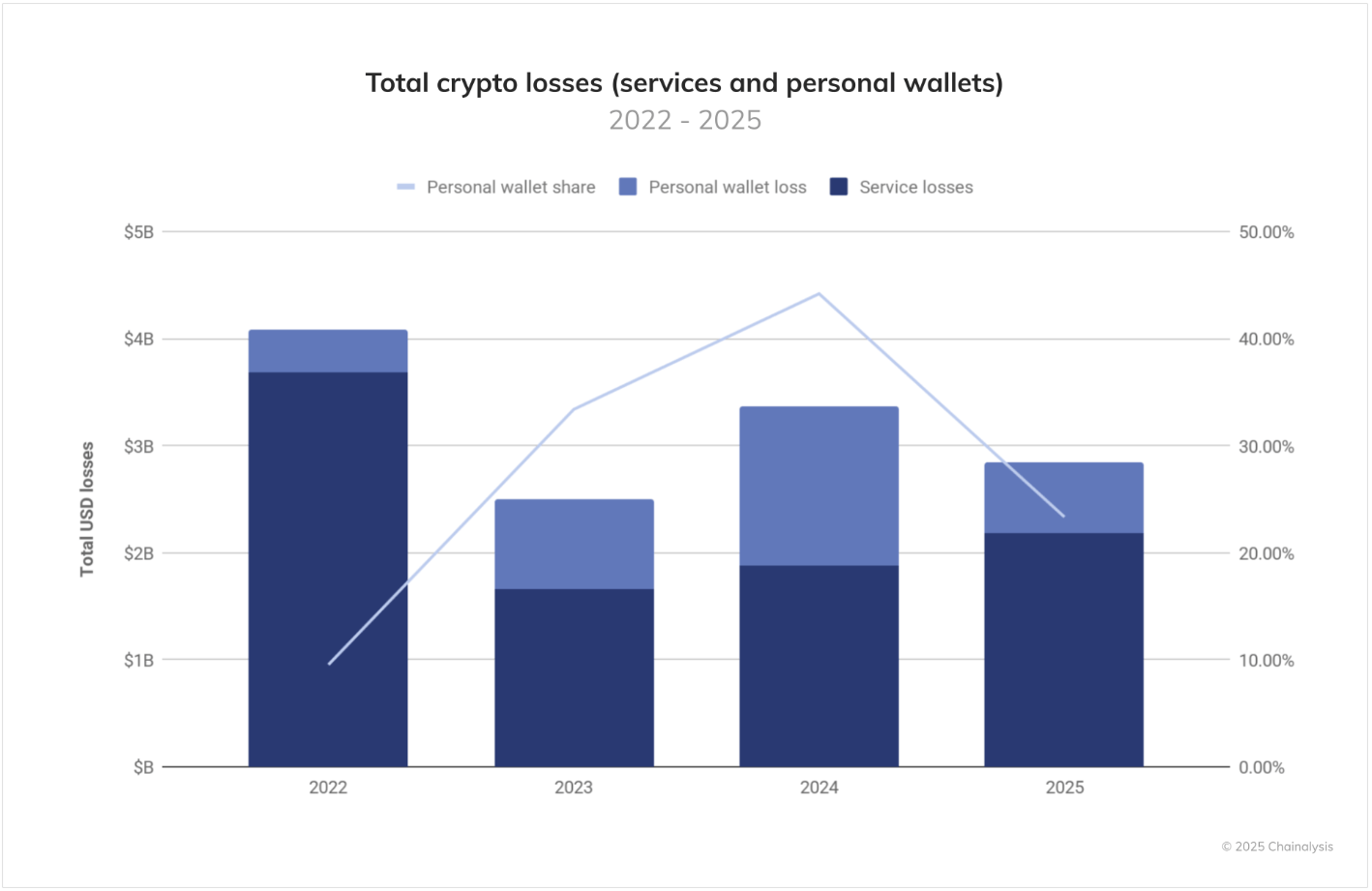

Chainalysis估算2025年被盗加密货币的总损失达34亿美元,其中个人钱包被入侵占20%,约7.13亿美元。如果不包括Bybit交易所的被盗事件,这一比例升至37%。相比之下,2022年个人钱包的入侵比例仅为7.3%,但到2024年已升至44%,显示黑客始终追踪存放用户密钥的价值。

2024年,个人钱包的入侵占比高达44%,随后在2025年下降至约23%,原因是服务端入侵事件增加 | 图片:Chainalysis## 体验与安全的权衡

2024年,个人钱包的入侵占比高达44%,随后在2025年下降至约23%,原因是服务端入侵事件增加 | 图片:Chainalysis## 体验与安全的权衡

浏览器扩展在与广告软件和随机插件相同的环境中运行。“ShadyPanda”或“GhostPoster”等攻击活动显示,一个看似无害的扩展可以经过多年的更新,植入窃取cookie的恶意代码或通过官方渠道远程执行命令。

Trust Wallet的案例证明,即使是可信钱包也可能发布被入侵的更新,用户也会接受,因为扩展会自动在后台更新。这是一种权衡:自动更新能快速修补漏洞,但也可能大规模传播恶意代码。

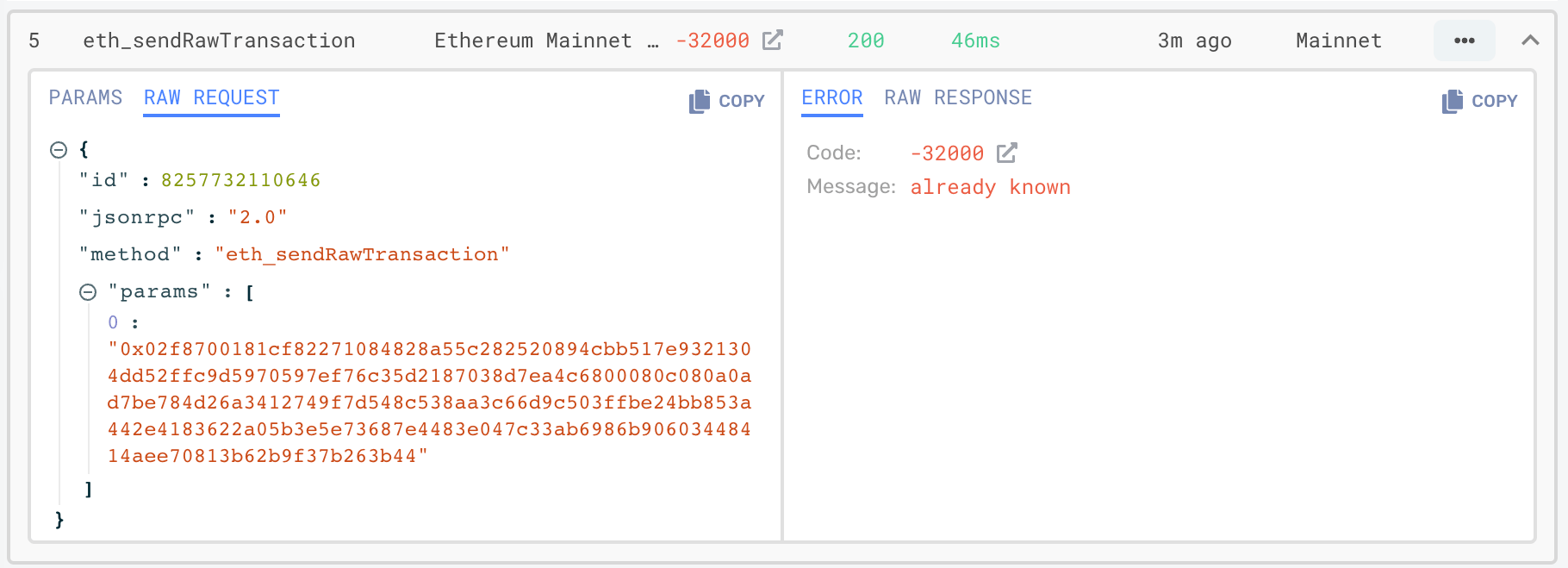

由于普通用户难以理解ETH和EVM交易,浏览器扩展推动“盲签”——用户通常只会点击“确认”在难以理解的十六进制字符串上,而不阅读详细信息。攻击者利用这一点,将交易伪装成普通批准,但实际上授予黑客合约的完整代币权限。

假冒扩展通常不会在用户“导入”钱包时直接请求助记词,但会模拟熟悉的用户体验,使用户难以区分真假。Chrome Web Store的审核流程并非总能检测出。

实证数据显示,结合硬件存储和离线签名的模型,故障率低于5%;而纯软件钱包的故障率超过15%。反钓鱼功能和交易警告帮助减少了近60%的用户报告的损失。然而,问题在于接受度:大部分日常DeFi操作仍通过浏览器扩展进行,因为这是用户觉得最方便的方式。

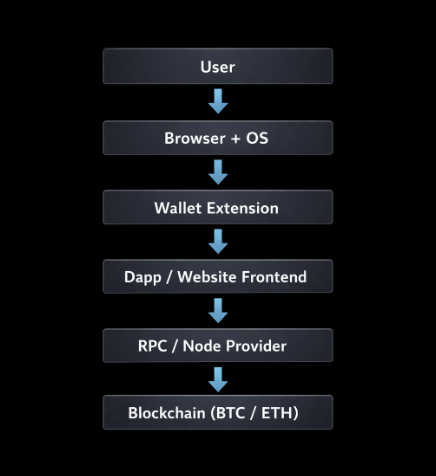

主要攻击面

2025年的弱点主要集中在“链上”,如浏览器、扩展钱包和供应链,而用户教育仍集中在“链下”——私钥和助记词。

四大主要攻击层:

- 浏览器与操作系统: 如ModStealer、AmosStealer、SantaStealer等恶意软件读取扩展数据、捕获按键、钩取API以获取助记词/私钥。这些工具在暗网论坛和Telegram上以“stealer-as-a-service”形式出售。

- 钱包扩展: Trust Wallet的恶意更新、“Safery”或Chrome上的假钱包,窃取数据或在用户看到前篡改交易请求。

- dApp与连接器: 例如Ledger Connect Kit被控制,合法的dApp显示恶意交易,用户在不知情的情况下签署。

- RPC与区块链: 恶意交易一旦签署并广播,区块链正常运行;损失发生在上层被入侵的情况下。

此图展示了用户在2025年可能利用的攻击面,超过20%的攻击针对链上层的浏览器和扩展钱包。## 降低用户风险的指南

此图展示了用户在2025年可能利用的攻击面,超过20%的攻击针对链上层的浏览器和扩展钱包。## 降低用户风险的指南

使用浏览器钱包的原则依然有效,但应重点将浏览器与重要资产隔离:

| 区域 | 解决方案 | 原因 |

|---|---|---|

| 热存储与冷存储 | 长期将BTC/ETH存放在硬件或多签钱包中;浏览器钱包仅用于流动资金 | 限制浏览器被入侵时的损失 |

| 隔离浏览器 | 使用专门的浏览器/配置文件进行加密操作,少用扩展,使用官方链接安装 | 缩小攻击面,减少恶意插件和广告的风险 |

| 验证扩展与版本 | 检查发行商名称、版本是否符合官方资料 | 识别假钱包或被入侵的更新 |

| 助记词 | 不在浏览器或聊天支持中输入助记词;若不慎输入,转移到新硬件钱包 | 保护助记词不被泄露 |

| 权限与授权 | 定期检查/撤销授权;避免授予无限权限 | 降低恶意dApp或合约盗取代币的风险 |

| 端点安全 | 更新操作系统和浏览器,避免使用盗版软件,使用可信杀毒软件 | 防止针对浏览器钱包的多种恶意软件 |

| 钱包安全功能 | 启用反钓鱼、交易模拟、地址簿 | 支持检测可疑交易 |

| 增强交互复杂度 | 大额交易要求第二设备、硬件钱包或多签 | 阻止大额交易通过被入侵的浏览器执行 |

结论

Trust Wallet事件、Chrome假钱包、Ledger Connect Kit以及个人钱包入侵率的不断上升,表明:浏览器环境极具风险,而关于助记词或硬件的“最佳实践”仍未能根本解决问题。

当前的威胁不在于用户管理私钥的能力不足,而在于用户体验层被黑客入侵。此架构尚未改变,原因在于其他方案过于繁琐或过度集中,不符合自托管的理念。

直到浏览器钱包被隔离于普通浏览器环境之外,或实现真正的离线签名(不依赖JavaScript或自动更新),这种权衡才会持续存在。用户可以遵守所有规则,使用硬件钱包,不分享助记词,但仍可能因暗中被入侵的交互代码而损失资金。这不是用户教育的问题,而是架构设计的根本缺陷。

Vương Tiễn