LiteLLM vụ tấn công hacker: 500,000 chứng chỉ bị rò rỉ, ví tiền điện tử có nguy cơ bị đánh cắp, làm thế nào để kiểm tra xem có bị ảnh hưởng không?

Tác giả: HIBIKI, thành phố tiền điện tử

LiteLLM bị tấn công chuỗi cung ứng, hàng trăm GB dữ liệu, 500.000 chứng chỉ bị rò rỉ

Gói mã nguồn mở AI LiteLLM, có lượng tải xuống hàng ngày lên tới 3,4 triệu lần, là cầu nối quan trọng để nhiều nhà phát triển kết nối với nhiều mô hình ngôn ngữ lớn (LLM), nhưng gần đây đã trở thành mục tiêu của hacker. Kaspersky ước tính, cuộc tấn công này đã khiến hơn 20.000 kho mã bị lộ nguy cơ, hacker còn tuyên bố đã đánh cắp hàng trăm GB dữ liệu bí mật và hơn 500.000 chứng chỉ tài khoản, gây ra tác động nghiêm trọng đến phát triển phần mềm toàn cầu và môi trường đám mây.

Sau khi các chuyên gia an ninh mạng truy tìm nguồn gốc, phát hiện rằng sự cố hacker LiteLLM xuất phát từ công cụ an ninh mã nguồn mở Trivy mà nhiều doanh nghiệp sử dụng để quét lỗ hổng hệ thống.

Đây là một cuộc tấn công chuỗi cung ứng điển hình (Supply Chain Attack), hacker đã tấn công vào công cụ tin cậy upstream mà mục tiêu phụ thuộc, qua đó lén lút đưa mã độc vào, giống như việc đầu độc nguồn nước trong nhà máy nước, khiến tất cả người uống không hề hay biết.

Nguồn hình: Trivy | Nguồn gốc sự cố hacker LiteLLM lại là công cụ an ninh mã nguồn mở Trivy mà nhiều doanh nghiệp sử dụng để quét lỗ hổng hệ thống.

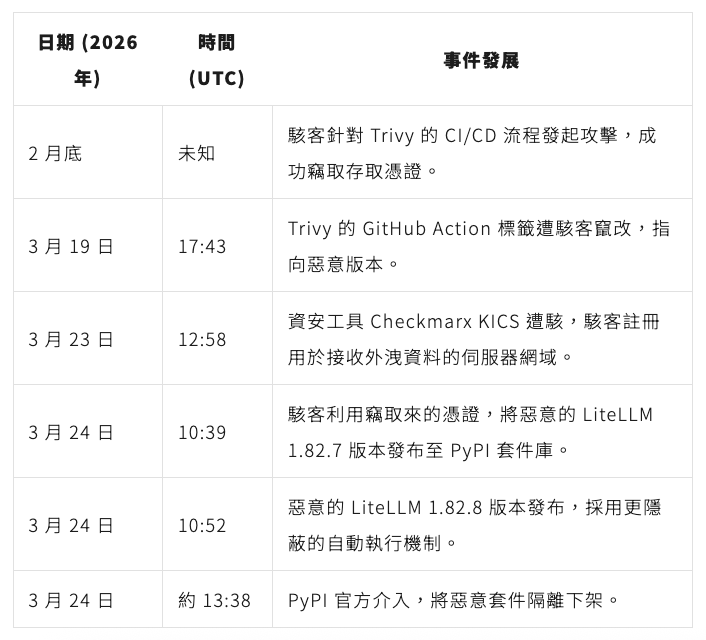

Toàn bộ quy trình sự cố tấn công LiteLLM: từ công cụ an ninh đến gói AI bị tấn công liên tiếp

Theo phân tích của công ty an ninh mạng Snyk và Kaspersky, sự cố tấn công LiteLLM đã được chuẩn bị từ cuối tháng 2 năm 2026.

Hacker đã lợi dụng lỗ hổng CI/CD của GitHub (một quy trình tự động hóa kiểm thử và phát hành phần mềm) để đánh cắp chứng chỉ truy cập (Token) của người duy trì Trivy. Do chứng chỉ không được thu hồi hoàn toàn, hacker đã thành công trong việc sửa đổi nhãn phát hành của Trivy vào ngày 19 tháng 3, khiến quy trình tự động tải xuống công cụ quét chứa mã độc.

Sau đó, hacker đã sử dụng cùng một thủ đoạn vào ngày 24 tháng 3 để kiểm soát quyền phát hành của LiteLLM và tải lên các phiên bản 1.82.7 và 1.82.8 chứa mã độc.

Lúc này, nhà phát triển Callum McMahon trong khi thử nghiệm tính năng mở rộng của trình soạn thảo Cursor, hệ thống đã tự động tải xuống phiên bản LiteLLM mới nhất, khiến tài nguyên máy tính của anh bị tiêu hao ngay lập tức.

Anh đã phát hiện thông qua AI trợ lý Debug rằng trong mã độc có một lỗ hổng, vô tình kích hoạt một quả bom phân nhánh (Fork Bomb), tức là một hành vi độc hại sẽ tự sao chép liên tục và tiêu tốn bộ nhớ máy tính cũng như tài nguyên tính toán, mới khiến cuộc tấn công ẩn này bị phát hiện sớm.

Theo phân tích của Snyk, mã độc trong cuộc tấn công này được chia thành ba giai đoạn:

- Thu thập dữ liệu: Chương trình sẽ quét toàn bộ thông tin nhạy cảm trên máy tính bị hại, bao gồm khóa SSH để kết nối từ xa, chứng chỉ truy cập dịch vụ đám mây (AWS, GCP), cũng như mã hạt giống của ví tiền điện tử như Bitcoin và Ethereum.

- Mã hóa và rò rỉ: Dữ liệu thu thập được sẽ được mã hóa đóng gói và lén lút gửi đến miền giả mạo đã được hacker đăng ký trước.

- Tiếp tục ẩn náu và di chuyển ngang: Mã độc sẽ cài đặt backdoor trong hệ thống, nếu phát hiện Kubernetes, một nền tảng mã nguồn mở dùng để tự động hóa triển khai và quản lý ứng dụng container, còn cố gắng lây lan mã độc đến tất cả các nút trong cụm.

Thời gian tấn công chuỗi cung ứng LiteLLM và Trivy

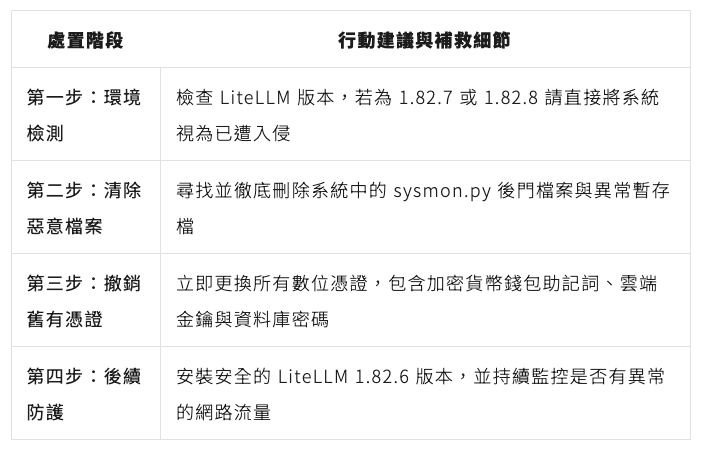

Ví và chứng chỉ của bạn có an toàn không? Hướng dẫn kiểm tra và biện pháp khắc phục

Nếu bạn đã cài đặt hoặc cập nhật gói LiteLLM sau ngày 24 tháng 3 năm 2026, hoặc môi trường phát triển tự động của bạn có sử dụng công cụ quét Trivy, hệ thống của bạn rất có thể đã bị thiệt hại.

Theo khuyến nghị của Callum McMahon và Snyk, nhiệm vụ hàng đầu trong việc bảo vệ và khắc phục là xác nhận phạm vi thiệt hại và hoàn toàn chặn lại cửa sau của hacker.

Kaspersky khuyên rằng, để tăng cường bảo mật cho GitHub Actions, có thể sử dụng một số công cụ mã nguồn mở sau:

- zizmor: Đây là một công cụ dùng để phân tích tĩnh và phát hiện lỗi cấu hình trong GitHub Actions.

- gato và Gato-X: Hai phiên bản công cụ này chủ yếu giúp xác định các quy trình tự động hóa có lỗ hổng cấu trúc.

- allstar: Ứng dụng GitHub do Quỹ An ninh Mã nguồn mở (OpenSSF) phát triển, chuyên dùng để thiết lập và thi hành chính sách bảo mật trong tổ chức và kho mã của GitHub.

Phía sau cuộc tấn công LiteLLM, hacker đã nhắm vào cơn sốt nuôi tôm hùm

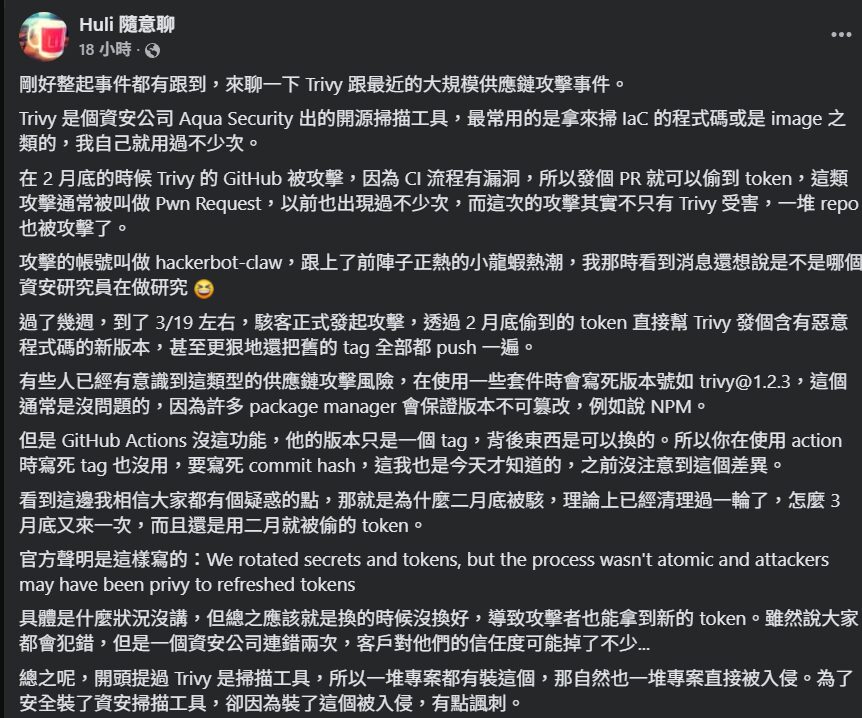

Theo phân tích của Snyk và kỹ sư quan tâm đến lĩnh vực an ninh mạng Huli, kẻ đứng sau vụ việc này là một nhóm hacker có tên TeamPCP, nhóm này đã hoạt động từ tháng 12 năm 2025 và thường xuyên tạo kênh hoạt động qua phần mềm nhắn tin như Telegram.

Huli chỉ ra rằng hacker trong quá trình tấn công đã sử dụng một thành phần tấn công tự động có tên hackerbot-claw. Tên này khéo léo theo kịp xu hướng rất hot trong cộng đồng AI gần đây là đại lý AI nuôi tôm hùm (OpenClaw).

Nhóm hacker này đã tấn công chính xác vào các công cụ hạ tầng có quyền cao và được sử dụng rộng rãi, bao gồm Trivy và LiteLLM, đồng thời biết cách tận dụng xu hướng AI mới nhất để mở rộng quy mô tấn công, thể hiện rõ tính tổ chức và tính nhắm mục tiêu trong phương pháp tội phạm.

Nguồn hình: Huli Tán gẫu tùy ý | Kỹ sư quan tâm đến lĩnh vực an ninh mạng Huli giải thích sự cố tấn công chuỗi cung ứng Trivy và LiteLLM (ảnh chụp một phần)

Với sự phổ biến của các công cụ AI, việc kiểm soát quyền hạn và an toàn chuỗi cung ứng trong quy trình phát triển đã trở thành rủi ro không thể bỏ qua đối với tất cả các doanh nghiệp.

Như việc tài khoản NPM của các nhà phát triển nổi tiếng gần đây bị hack, khiến gói JavaScript bị chèn mã độc, gây ra nguy cơ cho nhiều DApp và ví; hoặc Anthropic tiết lộ rằng hacker Trung Quốc đã phát động hành động gián điệp mạng tự động AI lớn nhất từ trước đến nay thông qua Claude Code, các trường hợp này đều nên được xem là bài học cảnh giác.

Bài viết liên quan

Địa chỉ liên quan tới Avi Eisenberg cho thấy hoạt động on-chain mới, làm dấy lên lo ngại về an ninh

Thỏa thuận cho vay DeFi trên Sui bị tấn công; lỗ hổng trong hợp đồng phiên bản cũ khiến 150.000 SUI bị đánh cắp

Scallop Phát Hiện Lỗ Hổng Quỹ Phần Thưởng sSUI, Bị Lỗ 150K SUI Nhưng Cam Kết Bồi Thường Đầy Đủ

Litecoin trải qua tái tổ chức chuỗi sâu sau khi lớp bảo mật MWEB bị khai thác lỗ hổng zero-day

Litecoin lần đầu tiên bị xâm phạm lớp quyền riêng tư: Kích hoạt lỗ hổng zero-day MWEB, gây tái tổ chức (reorg) chuỗi 13 khối

Aave, Kelp, LayerZero Seek $71M Giải phóng ETH Frozen từ DAO Arbitrum