Cảnh báo cho người dùng iPhone! Google cảnh báo: Bộ công cụ tấn công Coruna đang hoành hành, chuyên trộm tiền điện tử

Google tiết lộ rằng bộ công cụ iOS Coruna chứa 23 lỗ hổng, đã từ công cụ giám sát quốc gia tràn vào thị trường chợ đen, nhắm vào tài sản mã hóa trên iPhone và đánh cắp khoá riêng bằng phương pháp zero-click.

Từ công cụ giám sát cấp quốc gia trở thành “máy thu hoạch tài sản”

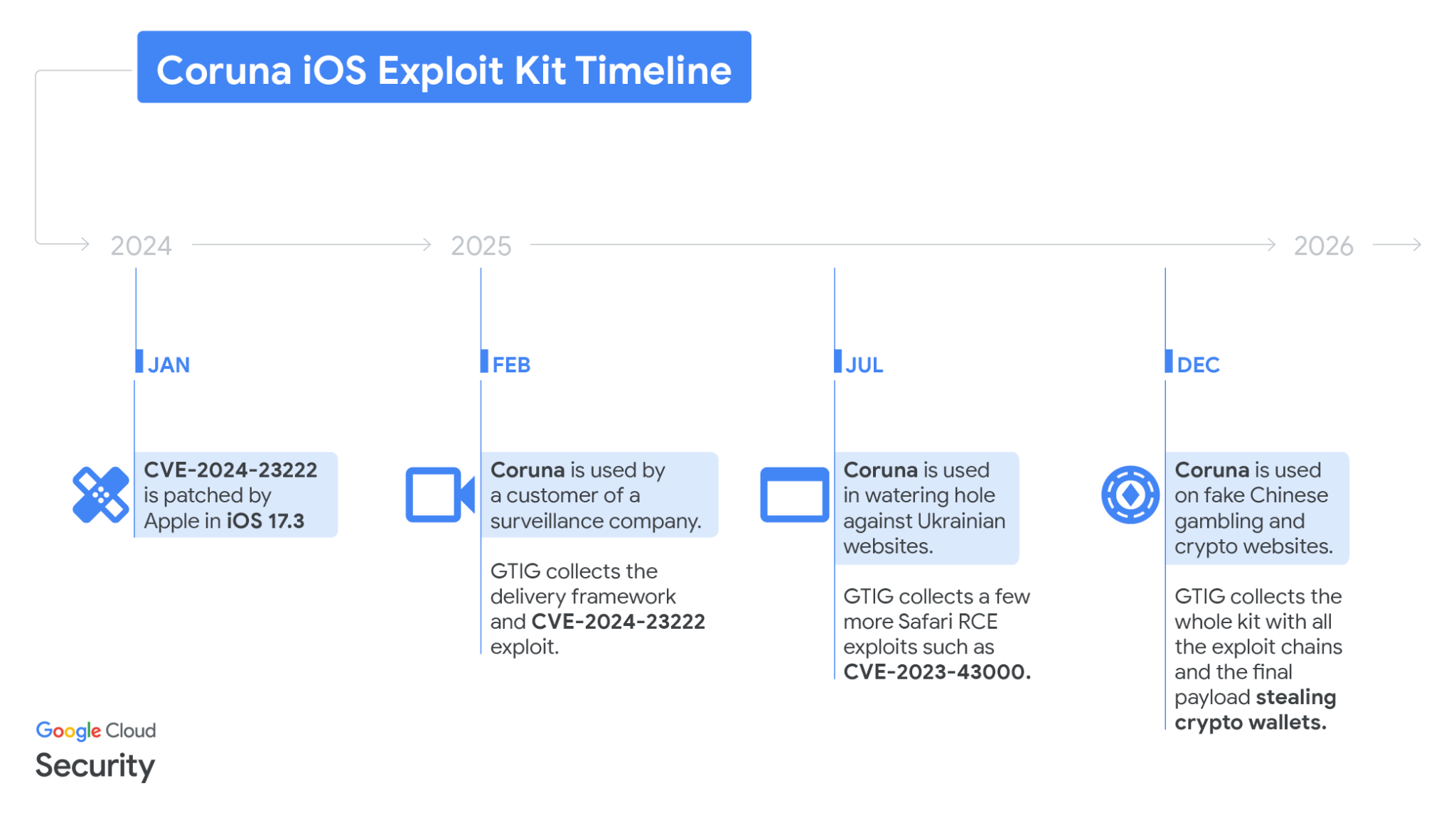

Theo báo cáo chuyên sâu của Nhóm Tình báo Mối đe dọa của Google (GTIG), bộ công cụ khai thác lỗ hổng iOS mang mã hiệu Coruna (còn gọi là CryptoWaters) đang gây ra mối đe dọa nghiêm trọng cho người dùng iPhone toàn cầu. Con đường phát triển của công cụ này vô cùng kịch tính, lần đầu tiên được phát hiện vào tháng 2 năm 2025, do các nhà cung cấp dịch vụ giám sát tư nhân cung cấp cho khách hàng chính phủ, nhằm mục tiêu theo dõi chính trị gia và các nhà bất đồng chính kiến một cách chính xác. Sau đó vào mùa hè năm 2025, nhóm hacker liên quan đến chính phủ Nga là UNC6353 đã kiểm soát bộ công cụ này, sử dụng để thực hiện các hoạt động tình báo địa chính trị nhằm vào công dân Ukraine.

Nguồn hình ảnh: Dòng thời gian phát hiện Coruna của Google

Với sự tràn lan của công nghệ, công cụ chuyên nghiệp này, đã tiêu tốn hàng triệu USD để phát triển, đã chính thức tràn vào thị trường tội phạm mạng. Từ cuối năm 2025 đến đầu năm 2026, một tổ chức hacker Trung Quốc mang mã UNC6691 đã chiếm được công nghệ này và chuyển hướng tấn công vào việc cướp đoạt tài sản số. Điều này tượng trưng cho việc các công cụ gián điệp cao cấp đã trở thành hàng hóa thương mại, từ việc thu thập tình báo nhằm mục tiêu cụ thể, chuyển sang quy mô lớn cướp đoạt tài sản của các nhà đầu tư tiền mã hóa bình thường. Các nhà nghiên cứu chỉ ra rằng, các hacker sẵn sàng bỏ ra chi phí công nghệ cao, cho thấy lợi ích khổng lồ từ tài sản mã hóa đủ để thúc đẩy dòng chảy công nghệ chuyên nghiệp vào tội phạm tài chính.

Hệ thống 23 lỗ hổng phản ứng dây chuyền: Ẩn mình trong “bẫy nước” để thâm nhập thầm lặng

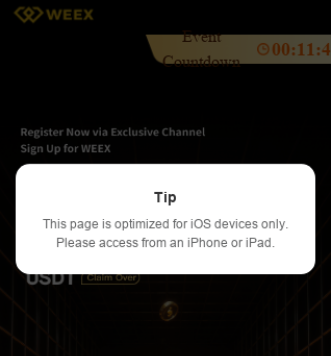

Bộ công cụ Coruna có mức độ tự động hóa cao và khả năng ẩn mình tuyệt đối, tích hợp 23 lỗ hổng độc lập, tạo thành 5 chuỗi tấn công hoàn chỉnh. Phạm vi ảnh hưởng rộng lớn, bao gồm tất cả các thiết bị iPhone và iPad chạy iOS từ 13.0 đến 17.2.1. Hacker sử dụng phương pháp tấn công “bẫy nước” (Watering Hole Attack), xâm nhập hoặc thiết lập các trang web giả mạo các sàn giao dịch tiền mã hóa và các trang tài chính để dụ nạn nhân. Các trang này như nền tảng giao dịch WEEX giả mạo, hình thức và chức năng gần như giống hệt trang chính thức, thậm chí còn tối ưu hoá tìm kiếm và chạy quảng cáo trả phí để tăng khả năng hiển thị.

Nguồn hình ảnh: Nền tảng giao dịch WEEX giả mạo của Google

Khi người dùng iPhone truy cập các trang web bị nhiễm độc này, các script nền sẽ ngay lập tức thực thi để nhận diện thiết bị. Hệ thống sẽ âm thầm kiểm tra phiên bản iOS, nếu xác nhận thiết bị nằm trong phạm vi tấn công, sẽ tự động kích hoạt lỗ hổng zero-click để xâm nhập, hoàn toàn không cần người dùng tương tác hay nhấn vào liên kết tải xuống. Một số trang giả mạo còn chủ động khuyên người dùng truy cập bằng thiết bị iOS để có trải nghiệm tốt hơn, thực chất là để nhắm chính xác vào các mục tiêu dễ bị tổn thương chưa cập nhật hệ thống.

Ngay cả ảnh chụp màn hình trong album cũng không thoát khỏi

Khi Coruna thành công trong việc chiếm quyền điều khiển thiết bị, phần mềm độc hại PlasmaLoader sẽ kích hoạt, tiến hành quét các tài sản số của người dùng. Chương trình này có khả năng quét mạnh mẽ, chủ động tìm kiếm các từ khoá đặc biệt như “backup phrase”, “bank account” hoặc “seed phrase”, và trích xuất dữ liệu quan trọng từ tin nhắn SMS và ghi chú. Bộ công cụ còn có khả năng nhận diện hình ảnh, tự động quét các ảnh chụp màn hình trong album để tìm mã QR chứa khoá riêng hoặc seed phrase của ví tiền mã hóa.

Ngoài việc thu thập dữ liệu tĩnh, Coruna còn tấn công các ứng dụng ví tiền mã hóa phổ biến như MetaMask và Uniswap. Hacker cố gắng trích xuất thông tin nhạy cảm từ các ứng dụng này để kiểm soát toàn bộ ví. Trong nhiều trường hợp đã biết, số tiền của nạn nhân đã bị chuyển đi trong thời gian ngắn sau khi truy cập các trang giả mạo. Vì tấn công nhắm vào quyền hạn hệ thống thấp nhất, chỉ cần khoá riêng từng để lại bất kỳ dấu vết số nào trong điện thoại, đều không thoát khỏi khả năng thu thập của công cụ tình báo này.

Nguồn hình ảnh: Google liệt kê tất cả các ứng dụng có thể bị phần mềm độc hại tấn công

Nguyên tắc phòng thủ và hướng dẫn sinh tồn? Cập nhật hệ thống là chìa khoá an toàn

Đối mặt với các mối đe dọa cao cấp tinh vi, người dùng iPhone cần thực hiện các biện pháp phòng vệ rõ ràng. Báo cáo của Google chỉ rõ, Coruna hoàn toàn vô hiệu trên iOS 17.3 trở lên. Dù hệ thống đã được nâng cấp lên phiên bản mới hơn, vẫn còn một số người dùng vì thiết bị cũ hoặc bộ nhớ hạn chế chưa kịp cập nhật, do đó vẫn đang đối mặt với rủi ro. Đối với các thiết bị cũ không thể nâng cấp lên phiên bản an toàn, việc bật chế độ “Chế độ khoá (Lockdown Mode)” do Apple cung cấp là biện pháp phản ứng hiệu quả, khi phần mềm độc hại phát hiện chế độ này sẽ dừng hoạt động để tránh bị theo dõi.

Chuyên gia an ninh mạng khuyên các nhà đầu tư tiền mã hóa nên tuân thủ các nguyên tắc sinh tồn cơ bản. Ưu tiên hàng đầu là sử dụng ví phần cứng (như Ledger hoặc Trezor), giữ khoá riêng luôn ở trạng thái ngoại tuyến, không tiếp xúc với môi trường iOS. Thứ hai, ngay lập tức xoá tất cả các ảnh chụp màn hình chứa seed phrase hoặc khoá riêng trong album, và thay vào đó sao lưu bằng phương pháp vật lý ngoại tuyến.

Dù Coruna tránh chế độ duyệt web ẩn danh để giảm khả năng bị phát hiện, nhưng đây chỉ là biện pháp tạm thời. Trong bối cảnh giá trị tài sản số ngày càng tăng, việc duy trì cập nhật phần mềm và cảnh giác về an ninh mạng đã trở thành nghĩa vụ cơ bản của mọi nhà đầu tư.

Bài viết liên quan

Ukraine Triệt phá Vòng tội phạm mạng Quốc tế, Thu giữ $3M tiền mã hóa

Ngành DeFi Đối Mặt Nhiều Áp Lực Khi Lợi Suất Giảm và $285M Vụ Hack Dấy Lên Lo Ngại Về Bảo Mật

Pháp sẽ triển khai các biện pháp mới để chống bắt cóc liên quan đến tiền mã hóa, ghi nhận 41 vụ trong năm 2026

RedPeach Thực Hiện Thử Nghiệm Nhận Dạng Khuôn Mặt Để Cấm Robot Tình Dục và Những Người Tạo Nội Dung Giả

Người dùng CoW Swap được cảnh báo sau khi Blockaid gắn cờ cuộc tấn công vào frontend của COW.FI

Các nhà phát triển Bitcoin Core đề xuất BIP-361 để đóng băng 1,7M BTC ban đầu trước các mối đe dọa từ điện toán lượng tử