Елліптичні посилання: експлойт протоколу з дрейфом на $286 мільйонів спрямовано на хакерів із Північної Кореї

Аналітична компанія з блокчейн-даних Elliptic повідомила 2 квітня 2026 року, що експлойт на суму $286 мільйонів щодо Solana-орієнтованого протоколу Drift має кілька ознак причетності державної хакерської групи КНДР, підконтрольної Північній Кореї (DPRK), що означає вісімнадцяту таку атаку, яку цього року відстежила Elliptic.

Аналітична компанія з блокчейн-даних Elliptic повідомила 2 квітня 2026 року, що експлойт на суму $286 мільйонів щодо Solana-орієнтованого протоколу Drift має кілька ознак причетності державної хакерської групи КНДР, підконтрольної Північній Кореї (DPRK), що означає вісімнадцяту таку атаку, яку цього року відстежила Elliptic.

Експлойт 1 квітня — найбільший DeFi-хак 2026 року на сьогодні — обвалив загальну заблоковану в Drift вартість приблизно з $550 мільйонів до менш ніж $250 мільйонів; при цьому поведінка в ланцюжку, методи відмивання та мережеві сигнали повторювали попередні операції, пов’язані з державою.

Elliptic Виявляє завчасну поведінку в ланцюжку та патерни міжланцюгового відмивання

Аналіз Elliptic вказує на активність, яка виглядає «заздалегідь спланованою та ретельно підготовленою»: ранні тестові транзакції та завчасно підготовлені гаманці передували головній події. Гаманець нападника був створений приблизно за вісім днів до експлойту й протягом цього періоду отримав невеликий тестовий переказ із сейфу (vault) Drift, що свідчить про планування наперед.

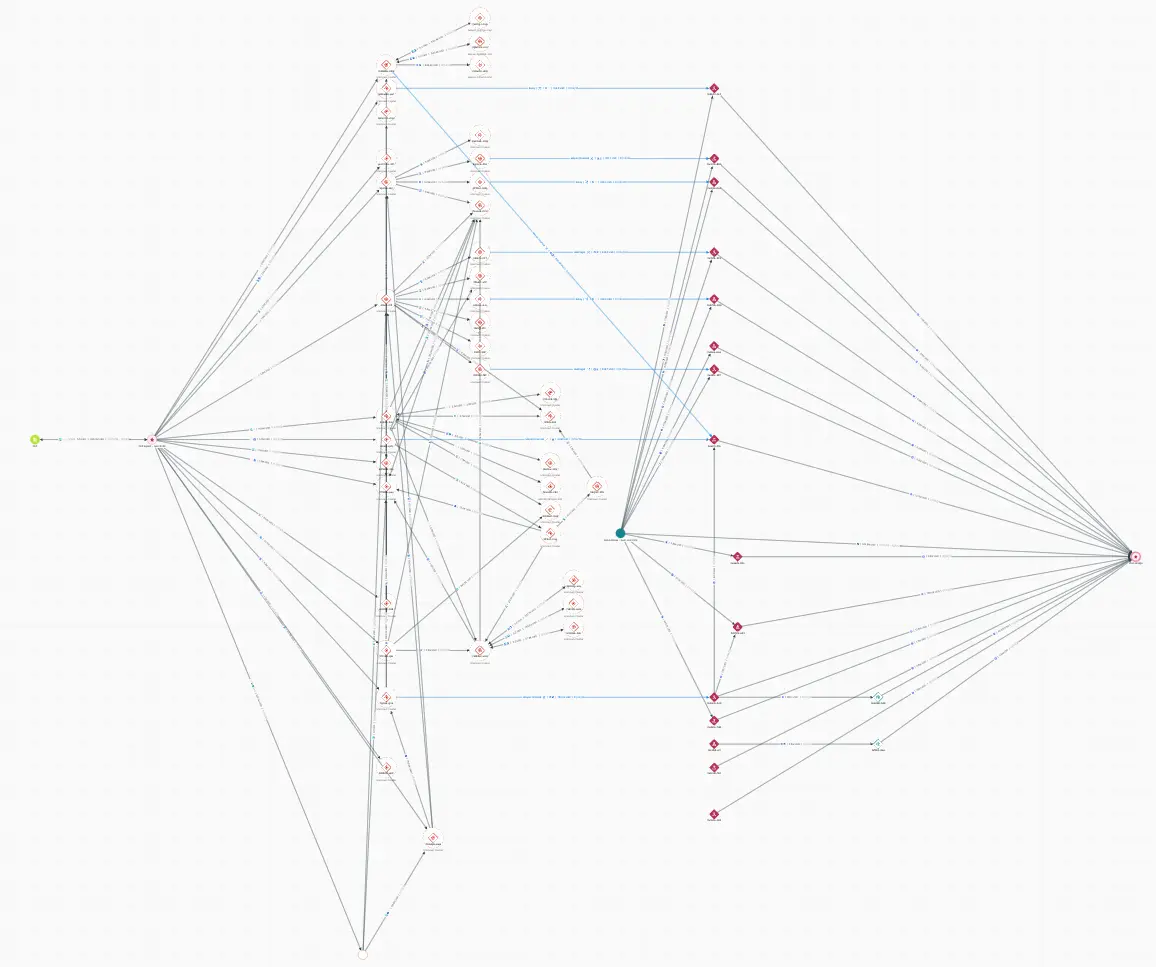

(Джерело: Elliptic Investigator)

(Джерело: Elliptic Investigator)

Після виконання кошти швидко консолідували й обміняли, перекидали між ланцюгами (bridged) і конвертували в більш ліквідні активи, що відображає структурований, повторюваний потік відмивання, призначений для приховування походження при збереженні контролю. Нападник спорожнив три ключові сейфи: JLP Delta Neutral, SOL Super Staking і BTC Super Staking. Найбільший одиничний переказ стосувався приблизно 41,7 мільйона токенів JLP, оцінених приблизно в $155 мільйонів на момент крадіжки. Додаткові викрадені активи включали USDC, SOL, cbBTC, wBTC та токени ліквідного стейкінгу.

Протягом години від початку атаки нападник систематично вичерпав переважну більшість ліквідності Drift, виводячи активи з кількох сейфів протоколу. За даними блокчейн-компанії з кібербезпеки PeckShield, попередньою причиною, імовірно, є компрометація приватних ключів адміністратора протоколу, що надало нападнику привілейований доступ для ініціювання виведень і зміни адміністративних контролів.

Модель облікового запису Solana ускладнює розслідування експлойту з багатьма активами

Elliptic зазначає, що модель облікового запису Solana створює центральну проблему для дослідників. Оскільки кожен актив зберігається в окремому токен-акаунті, активність, пов’язана з одним учасником, може виглядати роздробленою між кількома адресами. Нападник вивів понад 15 типів токенів з кількох сейфів, тобто JLP, USDC, SOL, cbBTC та інші викрадені активи нападника кожен розміщені в окремих ончейн-адресах.

Аналітичні провайдери, які розглядають ці адреси як не пов’язані, бачитимуть фрагменти активності нападника, а не повну картину. Підхід Elliptic до кластеризації зв’язує токен-акаунти з єдиною сутністю, дозволяючи ідентифікувати масштаб, незалежно від того, яку адресу перевіряють. Справа також підкреслює, що відмивання стало суто міжланцюговим процесом: кошти переміщуються з Solana на Ethereum і далі, тож потрібні комплексні можливості міжланцюгового трасування.

Криптокрадіжки, пов’язані з DPRK, ескалують, поки Elliptic відстежує $300 мільйонів вкрадених у 2026 році

Якщо це підтвердиться, ця подія становитиме вісімнадцятий задокументований Elliptic випадок, пов’язаний з DPRK, у 2026 році, причому станом на зараз викрадено понад $300 мільйонів. Вважається, що пов’язані з DPRK актори в останні роки викрали понад $6,5 мільярда криптоактивів. Уряд США пов’язав ці крадіжки з фінансуванням програми зброї масового знищення Північної Кореї.

У грудні 2025 року звіт Chainalysis показав, що хакери DPRK викрали рекордні $2 мільярди крипти у 2025 році, включно з порушенням безпеки Bybit на $1,4 мільярда, що становить зростання на 51% порівняно з попереднім роком. Міністерство фінансів США минулого місяця знову підкреслило, що Північна Корея використовує викрадені активи для фінансування своєї програми озброєнь.

Експлойт Drift також відбувається на тлі ширшої ескалації активності, пов’язаної з DPRK, спрямованої на криптоекосистему, включно з нещодавньою компрометацією ланцюга постачання пакета npm axios, яку Google пов’язав із актором загроз DPRK UNC1069.

Протокол Drift підтвердив експлойт у X, заявивши, що переживає «активну атаку» та що депозити й виведення були призупинені. Команда координує дії з кількома фірмами з безпеки, міжланцюговими мостами (cross-chain bridges) та біржами, щоб стримати інцидент. Токен Drift впав більш ніж на 40% до приблизно $0.06 з моменту хаку.

FAQ

Скільки було вкрадено під час експлойту в Drift Protocol і кого підозрюють?

Приблизно $286 мільйонів було викрадено з Drift Protocol 1 квітня 2026 року. Elliptic виявила кілька індикаторів, які вказують на причетність державної хакерської групи DPRK, підконтрольної Північній Кореї, включно із заздалегідь спланованою поведінкою в ланцюжку та патернами відмивання, узгодженими з попередніми операціями, пов’язаними з державою.

Що зробило цей експлойт Drift особливо складним для трасування?

Нападник вивів понад 15 типів токенів з кількох сейфів. Модель облікового запису Solana створює окремі токен-акаунти для кожного типу активу, що належить одній сутності, тобто різні викрадені активи нападника кожен розміщені в окремих ончейн-адресах. Без кластеризації цих адрес дослідники бачать фрагменти, а не повну картину атаки.

Як цей інцидент вписується в ширші тенденції хакінгу, пов’язані з DPRK?

Якщо це підтвердиться, це буде вісімнадцятий задокументований Elliptic випадок, пов’язаний із DPRK, у 2026 році, причому викрадено вже понад $300 мільйонів. Вважається, що пов’язані з DPRK актори в останні роки викрали понад $6,5 мільярда криптоактивів; при цьому уряд США пов’язує ці крадіжки з фінансуванням програми озброєнь у країні — програмою зброї масового знищення.