USR стейблкоїн відв'язався та впав на 97%! Вразливість у Resolv призвела до крадіжки $25 млн

Зловмисник у світі координованого універсального часу (UTC) у неділю о 2:21 ранку використав вразливість контролю доступу в контракті USR — стабільної монети Resolv — для створення понад 80 мільйонів беззаставних токенів USR, використовуючи контракт для емісії. В результаті через біржі було викрадено близько 25 мільйонів доларів США. USR одразу ж обвалився до 0,025 долара на основному пулі ліквідності Curve Finance.

Механізм атаки: як було використано контракт для емісії

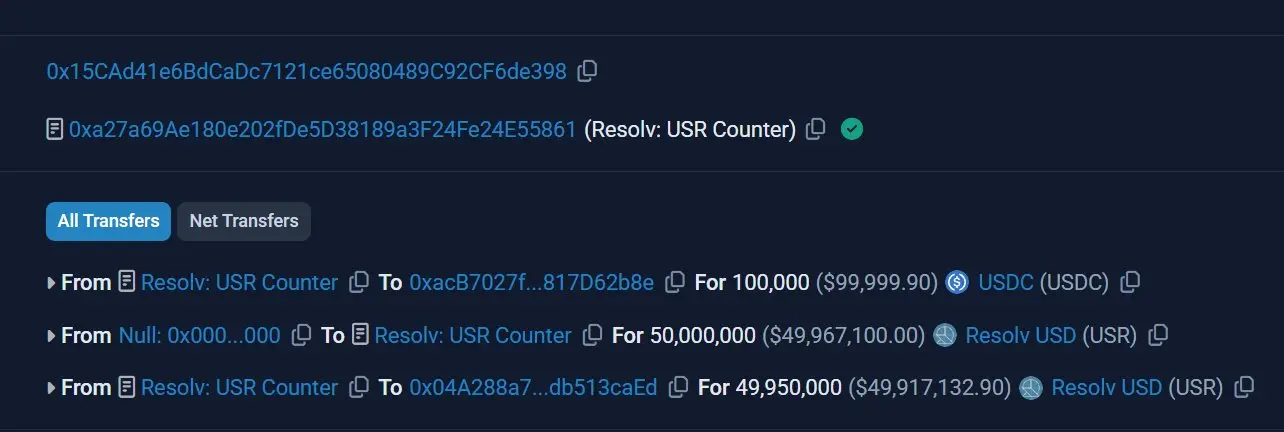

(Джерело: Etherscan)

Найраніше аномальну транзакцію зафіксував акаунт YieldsAndMore: зловмисник вніс 100 000 USDC у контракт USR Counter від Resolv і отримав 50 мільйонів USR — приблизно у 500 разів більше за нормальну кількість; потім через другу транзакцію додатково створив 30 мільйонів USR, загалом близько 80 мільйонів.

Аналізатор блокчейну Andrew Hong вказує, що корінь вразливості — роль SERVICE_ROLE у протоколі. Ця роль використовується для виконання запитів на обмін, але контролюється звичайним зовнішнім акаунтом (EOA), а не більш безпечним мультипідписним механізмом. Крім того, контракт для емісії повністю позбавлений перевірки цін через оракул, обмежень кількості та лімітів емісії.

DeFi-фонд D2 Finance пропонує три можливі шляхи атаки: підміну даних оракула, злом підписувача поза ланцюгом або відсутність перевірки кількості між запитом на емісію та її виконанням.

Вплив на ринок: ефект дезякірінгу поширюється на DeFi-кредитування

(Джерело: Trading View)

Після завершення емісії через 17 хвилин USR на Curve Finance обвалився до 0,025 долара, потім піднявся до приблизно 0,85 долара, але ще не повернувся до початкового рівня. Основний зловмисник (адреса, що починається з 0x04A2) у кінці володів 11 409 ETH (приблизно 23,7 мільйонів доларів), а інша пов’язана адреса — близько 1,1 мільйона доларів у wstUSR.

Ланцюгова реакція дезякірінгу USR

Порушення ліквідності платформ кредитування: USR і wstUSR використовуються як застави у Morpho та Gauntlet. Після дезякірінгу деякі спекулянти купують USR із знижкою і позичають USDC за номіналом, що прискорює виснаження ліквідності.

Тиск на страховий шар RLP: Ліквідний пул Resolv (RLP), що поглинає збитки, перед атакою обертався приблизно на 38,6 мільйонів доларів. Найбільший власник — Stream Finance — володіє 13,6 мільйонами RLP у Morpho, з чистим ризиком близько 17 мільйонів доларів.

Зниження ціни токена RESOLV: Внаслідок події ціна RESOLV знизилася приблизно на 8,5% за 24 години.

Хоча Resolv Labs заявляє, що заставний пул «повністю цілісний», аналізатори блокчейну вказують, що атака була спричинена не безпосереднім крадіжкою застави, а розширенням пропозиції токенів. 80 мільйонів нових токенів розбавили існуючий обіг, а продажі з боку зловмисника знищили ліквідність. Власники USR під час атаки зазнали реальних збитків.

Обмеження аудиту безпеки та регуляторна взаємодія

Генеральний директор Cyvers Deddy Lavid зазначає: «Один лише аудит недостатній — без моніторингу емісії та пропозиції в реальному часі ми — ніби сліпі у найважливіший момент». Офіційний сайт Resolv стверджує, що пройшов аудит п’ятьма компаніями з 14 перевірок і запустив програму винагород за вразливості Immunefi з фондом у 500 000 доларів.

Подія сталася у чутливий час. Законодавчі органи США активно просувають регулювання стабільних монет з доходом відповідно до закону «GENIUS», і кілька ключових сенаторів ще за день до атаки досягли принципової згоди щодо підходів до регулювання. За даними Immunefi, середня втрата під час криптоатак у 2026 році становить близько 25 мільйонів доларів, і ця сума відповідає галузевій середині.

Питання та відповіді

Що таке USR і чому сталася дезякірінг?

USR — стабільна монета, прив’язана до долара, випущена Resolv Labs. Вона використовує дельта-нейтральну хедж-стратегію з ETH і BTC як базовими активами. Дезякірінг стався не через недостатність застави, а через те, що зловмисник використав вразливість у контракту для створення великої кількості беззаставних токенів і масового їх продажу, що спричинило миттєвий крах основного пулу ліквідності.

Які основні технічні вразливості були використані?

Вразливість полягає у тому, що роль SERVICE_ROLE контролюється звичайним EOA, а контракт для емісії не має перевірки цін через оракул, обмежень кількості або лімітів емісії. Це дозволило зловмиснику створити USR на суму всього близько 200 000 USDC і отримати у 500 разів більше — 50 мільйонів USR.

Які ризики для власників USR?

Зловмисник масово продав беззаставний USR, руйнуючи ліквідність. Власники USR під час атаки зазнали миттєвих втрат у ринковій ціні. Крім того, wstUSR використовується як застава у кількох платформах DeFi, і дезякірінг додатково впливає на ліквідність цих платформ.