Веб-браузер: смертельная уязвимость, которая унесла 713 миллионов долларов США в криптовалюте 2025

В декабре расширение Trust Wallet для Chrome выпустило вредоносное обновление, похитившее данные кошелька и украшее около 7 миллионов долларов с сотен аккаунтов, прежде чем компания обнаружила и закрыла уязвимость.

Версия 2.68, подвергшаяся атаке, работала несколько дней и автоматически обновлялась в фоновом режиме, что соответствует механизму браузерных расширений. Пользователи, строго соблюдающие принципы самоуправляемого хранения, такие как не делиться seed phrase, проверять URL и использовать надежные кошельки, всё равно потеряли деньги.

Атака была нацелена на слой браузера, а не на блокчейн, и выявила давно существующий компромисс: расширяемые кошельки всегда являются «горячими кошельками», постоянно работающими в рискованной среде компьютера.

Это не единичный случай. Команда безопасности MetaMask обнаружила поддельное расширение для Chrome под названием «Safery: Ethereum Wallet», существовавшее с конца сентября до середины ноября, похищавшее seed phrase.

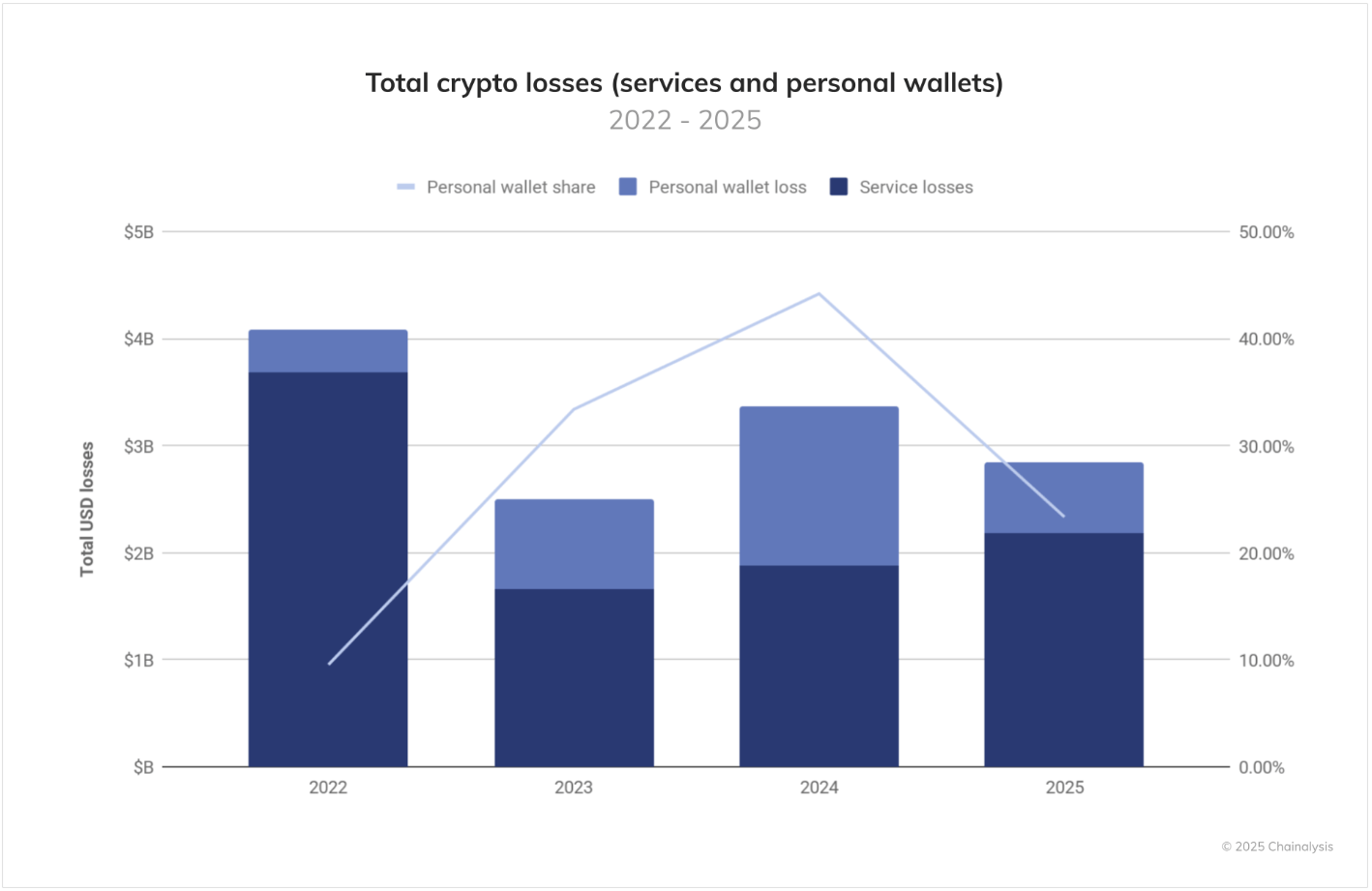

Chainalysis оценивает, что общий ущерб от краж криптовалют в 2025 году достигнет 3,4 миллиарда долларов, из которых взломы личных кошельков составляют 20%, то есть 713 миллионов долларов. Не учитывая взлом биржи Bybit, эта цифра достигает 37%. Для сравнения, доля взломов личных кошельков в 2022 году составляла всего 7,3% от общего украденного, но к 2024 году выросла до 44%, что показывает, что хакеры всегда следуют за ценностью, где хранятся ключи пользователей.

Взломы личных кошельков составляют до 44% общего ущерба в крипто в 2024 году, а затем снижаются примерно до 23% в 2025 году, когда увеличиваются взломы сервисов | Изображение: Chainalysis## Компромисс между опытом и безопасностью

Взломы личных кошельков составляют до 44% общего ущерба в крипто в 2024 году, а затем снижаются примерно до 23% в 2025 году, когда увеличиваются взломы сервисов | Изображение: Chainalysis## Компромисс между опытом и безопасностью

Браузерные расширения работают в той же среде, что и рекламное ПО и случайные плагины. Кампании, такие как «ShadyPanda» или «GhostPoster», показывают, что безобидное расширение может быть обновлено спустя годы с вредоносным кодом для кражи cookie или выполнения команд удаленно через официальный канал обновлений.

Случай Trust Wallet доказывает, что даже надежные кошельки могут выпускать взломанные обновления, и пользователи принимают их, потому что обновление происходит автоматически в фоновом режиме. Это — компромисс: автоматические обновления быстро закрывают уязвимости, но могут распространять вредоносный код широко.

При транзакциях ETH и EVM, трудных для понимания обычным пользователем, браузерные расширения поощряют «слепое подписание» — пользователь обычно просто нажимает «Подтвердить» на непонятных hex-строках вместо того, чтобы читать информацию. Злоумышленники используют это, чтобы показывать транзакции как обычное одобрение, но при этом давать полные права на списание токенов контракту хакера.

Поддельные расширения часто не запрашивают seed phrase напрямую, пока пользователь не импортирует кошелек, но при этом имитируют привычный UX, что затрудняет отличить оригинал от подделки. Процесс проверки в Chrome Web Store не всегда обнаруживает подделки.

Экспериментальные данные показывают, что модели, сочетающие хранение ключей на аппаратных устройствах и подпись транзакций в изолированной среде (air-gapped), имеют уровень инцидентов ниже 5%, тогда как простые программные кошельки — более 15%. Функции антифишинга и предупреждения о транзакциях помогают снизить ущерб примерно на 60%, по данным отчетов пользователей. Однако проблема в уровне доверия: большинство ежедневных операций DeFi все равно проходят через браузерные расширения, потому что это удобно.

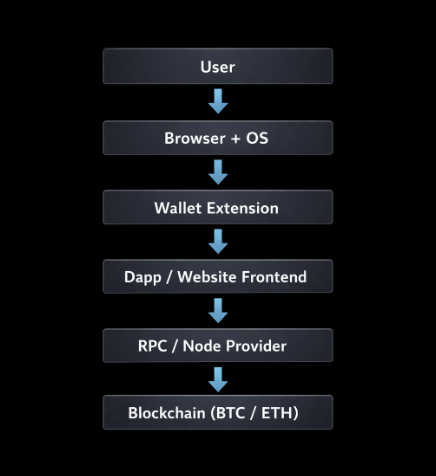

Основные уровни атак

Уязвимости 2025 года в основном сосредоточены «на цепочке», такие как браузеры, расширения и цепочка поставок, в то время как обучение пользователей по-прежнему фокусируется на «вне цепочки» — приватных ключах и seed phrase.

Четыре основные слоя атак:

- Браузер и операционная система: Вредоносное ПО вроде ModStealer, AmosStealer, SantaStealer читает данные расширений, перехватывает keystroke, использует hook API для получения seed/private key. Эти инструменты продаются на подпольных форумах и в Telegram как «stealer-as-a-service».

- Расширения кошельков: Вредоносные обновления Trust Wallet, «Safery» или поддельные кошельки для Chrome крадут данные или изменяют запросы транзакций до их отображения пользователю.

- dApp и коннекторы: Например, Ledger Connect Kit может быть захвачен, легитимные dApp показывают вредоносные транзакции, пользователь подписывает их, не подозревая.

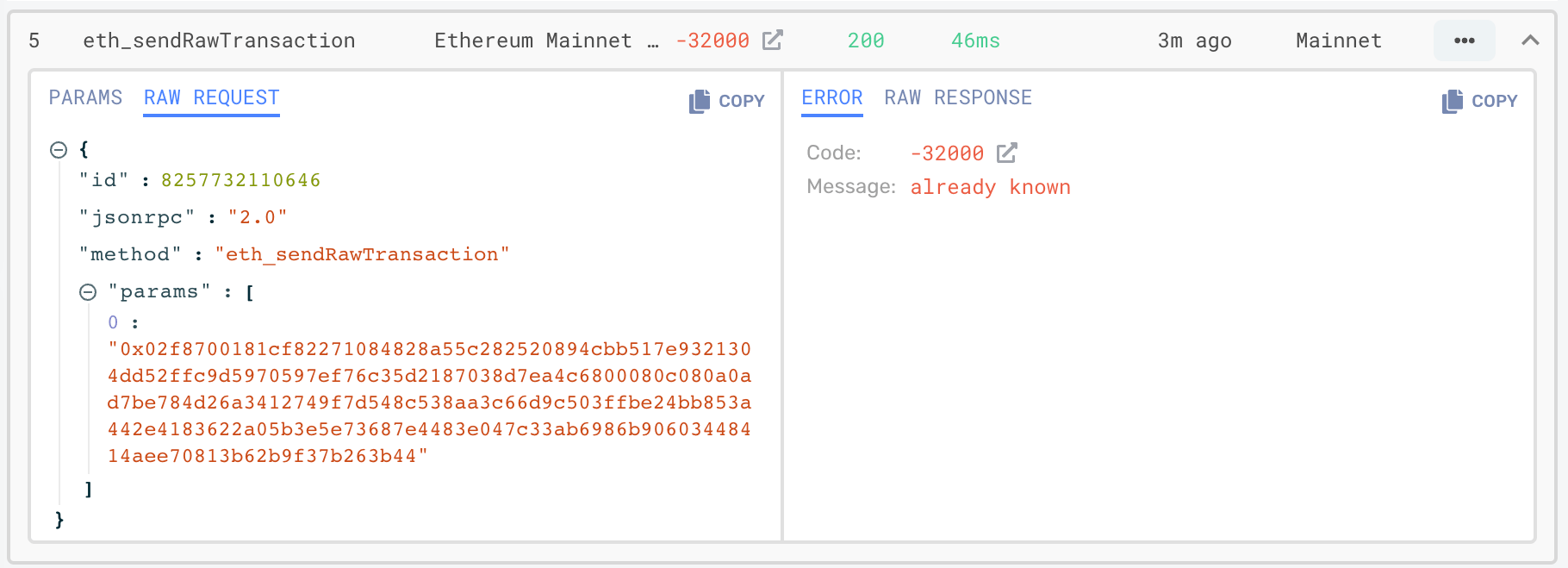

- RPC и блокчейн: После подписания и трансляции вредоносной транзакции блокчейн работает нормально; ущерб наносится слоями выше, которые взломаны.

Эта схема показывает поверхности атаки, которые могут использовать пользователи криптовалют, при этом более 20% атак в 2025 году нацелены на слои браузеров и расширений кошельков, расположенных «на цепочке».## Руководство по снижению рисков для пользователей

Эта схема показывает поверхности атаки, которые могут использовать пользователи криптовалют, при этом более 20% атак в 2025 году нацелены на слои браузеров и расширений кошельков, расположенных «на цепочке».## Руководство по снижению рисков для пользователей

Принципы использования браузерных кошельков остаются актуальными, но необходимо разделять браузер и важные активы:

| Область | Решение | Причина |

|---|---|---|

| Горячее vs холодное хранение | Долгосрочно хранить BTC/ETH на аппаратных или мультиподписных кошельках; браузерные кошельки — только для текущих средств | Ограничить потери при взломе браузера |

| Изоляция браузера | Использовать отдельный профиль/браузер для крипты, минимальное число расширений, устанавливать только из официальных источников | Снизить поверхность атаки через вредоносные дополнения и рекламу |

| Аутентификация расширений и версий | Проверять имя разработчика, версии по официальной документации | Обнаружить поддельные кошельки или взломанные обновления |

| Seed phrase | Не вводить seed в браузер или чат поддержки; при необходимости — переносить на новый аппаратный кошелек | Защитить seed от утечки |

| Разрешения и одобрения | Регулярно проверять/отзывать разрешения; избегать предоставления неограниченных прав | Минимизировать ущерб при использовании вредоносных dApp или контрактов для вывода токенов |

| Обновление endpoint | Обновлять ОС и браузер, избегать пиратского ПО, использовать надежный антивирус | Много вредоносных программ нацелено на браузерные кошельки |

| Функции защиты кошелька | Включать антифишинг, моделировать транзакции, вести адресную книгу | Помогает обнаружить подозрительные операции |

| Повышение уровня защиты при больших суммах | Для крупных транзакций использовать второй аппарат, аппаратный кошелек или мультиподпис | Предотвратить крупные транзакции через взломанный браузер |

Итоги

Инциденты с Trust Wallet, поддельными расширениями Chrome, Ledger Connect Kit и растущая доля взломанных личных кошельков показывают: браузер — опасная среда, а «лучшие практики» по seed и аппаратным средствам еще не решают проблему полностью.

Современная угроза заключается не в плохом управлении ключами пользователями, а в проникновении UX-слоя злоумышленниками. Эта архитектура не меняется, потому что другие решения слишком громоздки или слишком централизованы, не соответствуют философии самоуправления.

Пока браузерные кошельки не будут изолированы от общей среды браузера или не будут подписывать транзакции в полностью изолированном режиме (air-gapped), без зависимости от JavaScript или автоматических обновлений, этот компромисс останется. Пользователи могут соблюдать все правила, использовать аппаратные кошельки, не делиться seed, но все равно потерять деньги, потому что взаимодействие с кодом было тайно скомпрометировано. Это — не ошибка обучения, а архитектурная проблема.

Ван Цзян