Velhas armadilhas, novas feridas: análise de contratos maliciosos autorizados roubados

Recomenda-se que os usuários verifiquem frequentemente se há alguma situação de autorização anormal e a cancelem a tempo.

Escrito por: Zero, Lisa

fundo

Recentemente, a equipe de segurança do SlowMist foi exposta a vários incidentes de roubo de moedas causados por autorização. Esses incidentes são o mais simples roubo de moedas causado por aprovação de autorização. O ponto principal é que a vítima clicou acidentalmente em Aprovar autorização há muito tempo. Felizmente, as características dos gansos que passam pelo blockchain deixam rastros, e pistas sempre podem ser encontradas em uma grande quantidade de dados na cadeia.

Análise de caso roubado

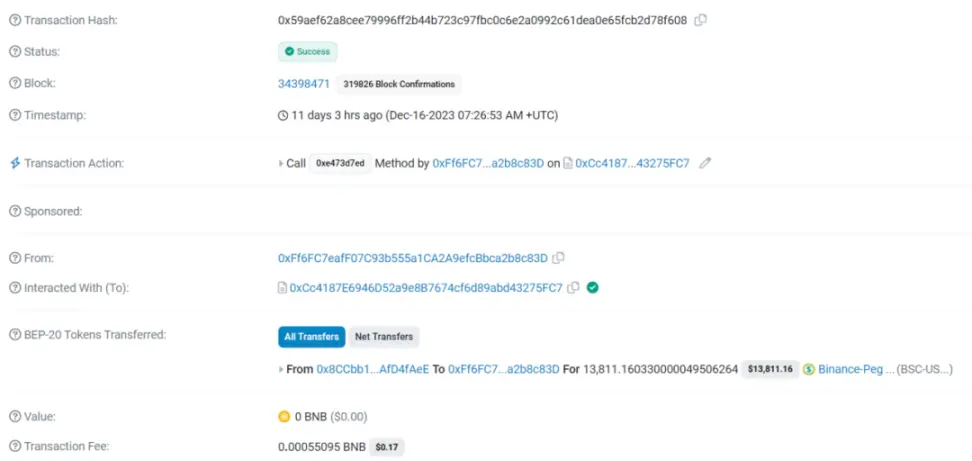

De acordo com as informações prestadas pela vítima, as transações roubadas foram as seguintes:

()

À primeira vista, só pode ser visto que o endereço da vítima 0x8CCb foi roubado pelo endereço hacker 0xFf6F com 13.811 USDT roubados.

Esta transação não é um método de assinatura de permissão/permit2 fora da cadeia, nem qualquer método de autorização com outras vulnerabilidades de contrato, nem é um método create2.

Depois de eliminarmos esses métodos comuns, descobrimos que essa transação era, na verdade, o roubo de token mais simples causado pela autorização do Approve, e foi o fusível que foi colocado há muito tempo.

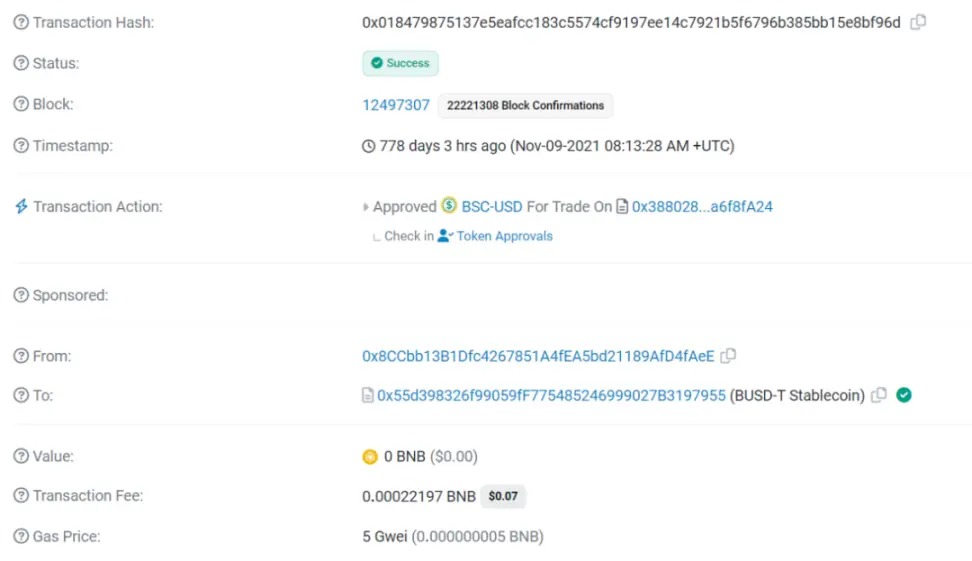

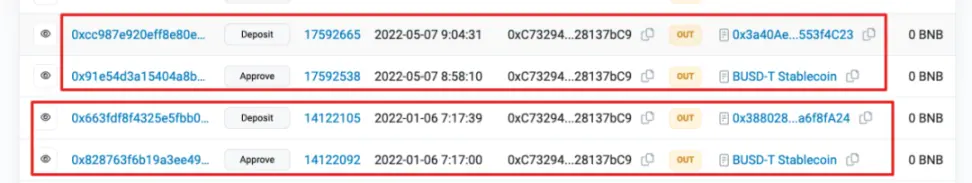

Ao analisar os registros anteriores de transações on-chain, descobriu-se que o ponto-chave do roubo é que a vítima havia autorizado um endereço de contrato (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) há mais de dois anos. O registro de autorização é o seguinte:

()

O cronograma de transações autorizadas e transferências roubadas está listado abaixo, com intervalo de até 767 dias:

- 9 de novembro de 2021, 08:13:28 – Autorização maliciosa de transações para endereços de contratos maliciosos;

- 16 de dezembro de 2023, 07:26:53 - USDT-BEP20 foi transferido sem autorização.

Como os fundos foram roubados após serem autorizados para o endereço do contrato malicioso? Vamos dar uma olhada nos detalhes.

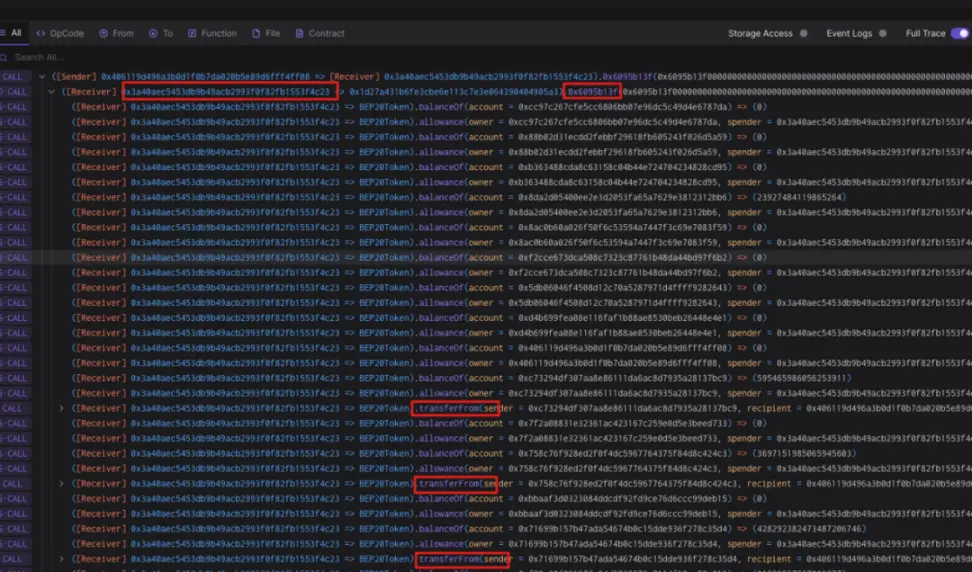

()

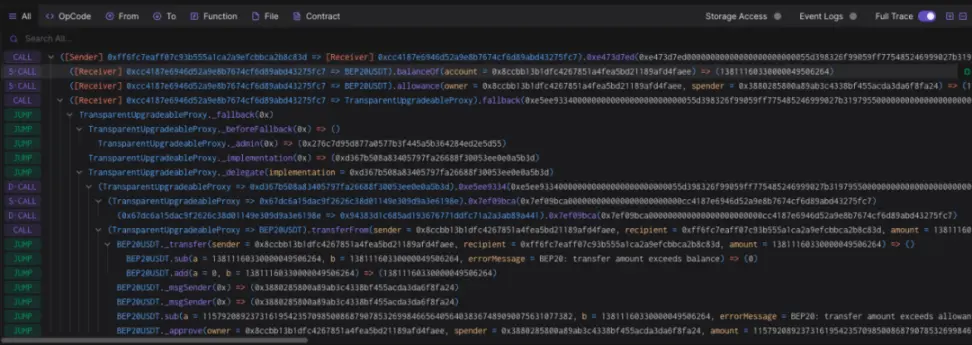

Nesta transação ocorrem as seguintes etapas:

- Ao chamar o método 0xe473d7ed do endereço do contrato 0xcc4187, verifique o saldo do endereço roubado e a Permissão autorizada para o contrato malicioso;

- Chame o método 0xe5ee9334 do contrato Proxy 0xd367b5 do contrato malicioso (TransparentUpgradeableProxy na figura):

- Verifique as permissões de função do endereço do contrato 0xcc4187;

- O contrato malicioso chama a função transferFrom do USDT-BEP20 como remetente da mensagem, transferindo assim os ativos Token autorizados para o contrato malicioso para o endereço de lucro do hacker 0xFf6F.

Análise MistTrack

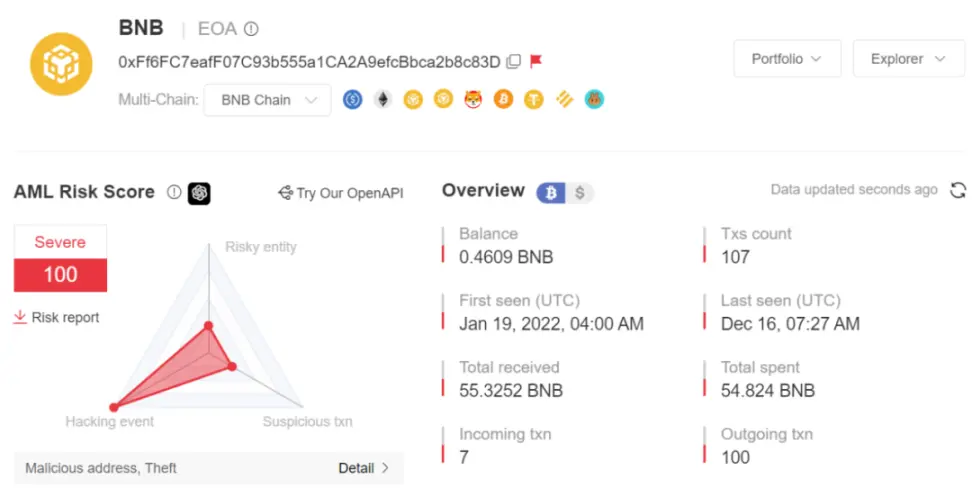

De acordo com a análise do MistTrack, o endereço do hacker (0xFf6FC7eafF07C93b555a1CA2A9efcBbca2b8c83D) obteve atualmente aproximadamente US$ 200.000 em lucros, incluindo uma variedade de tokens.

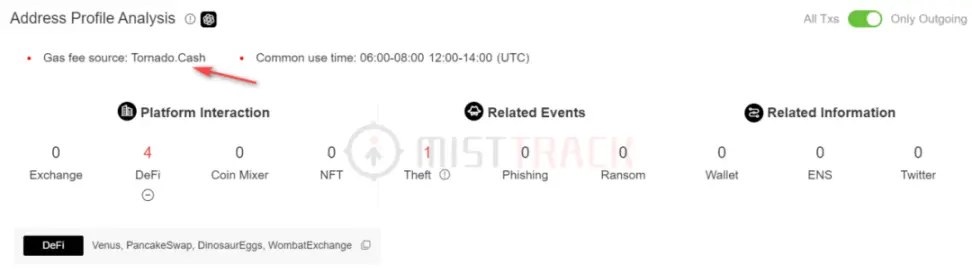

Os fundos iniciais do hacker vieram de 0,098 BNB transferidos do Tornado Cash, e ele usou Venus, PancakeSwap, DinosaurEggs e WombatExchange:

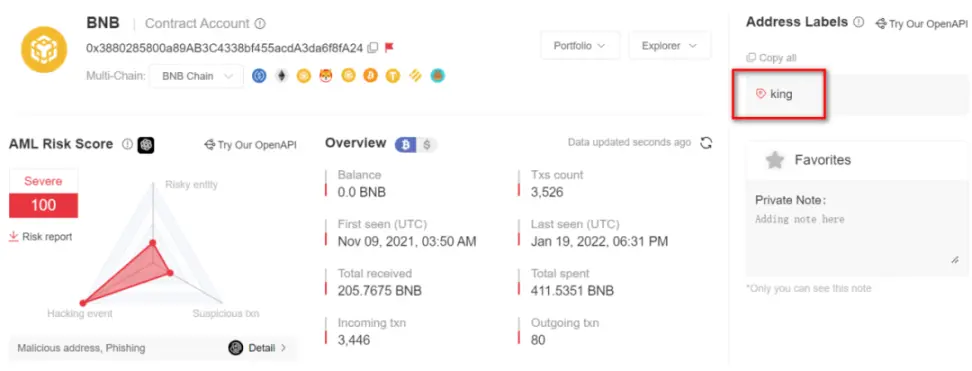

A seguir, analisamos o endereço do contrato malicioso (0x3880285800a89AB3C4338bf455acdA3da6f8fA24):

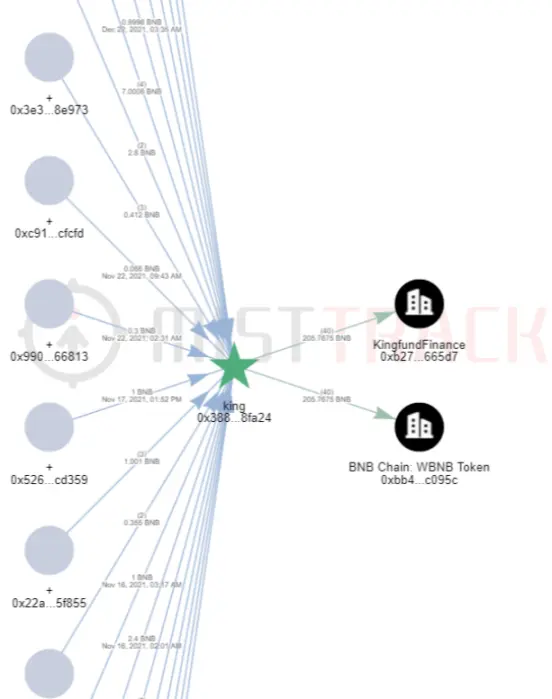

Descobrimos que este contrato malicioso foi marcado como King no MistTrack, o que significa que este endereço de contrato é o endereço do contrato do projeto original King. Este endereço de contrato também interage com Kingfund Finance. King e Kingfund Finance devem ser o mesmo projeto:

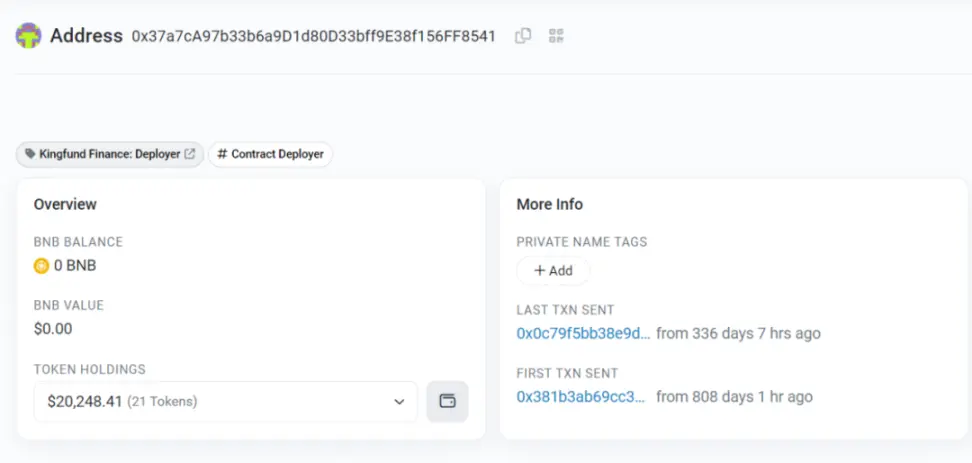

Vejamos o endereço do criador do endereço do contrato malicioso (0x37a7cA97b33b6a9D1d80D33bff9E38f156FF8541), que está marcado como Kingfund Finance: Deployer.

Quando buscamos informações sobre este projeto, descobrimos que na verdade era um projeto RugPull. Em 19 de janeiro de 2022, a Kingfund Finance retirou mais de 300 WBNB (aproximadamente US$ 141.000) e fechou seu site oficial e Twitter oficial. Em outras palavras, os usuários que não desautorizaram o contrato malicioso ainda estão sendo roubados.A equipe de segurança do SlowMist recomenda que os usuários cancelem a autorização do contrato malicioso em tempo hábil.

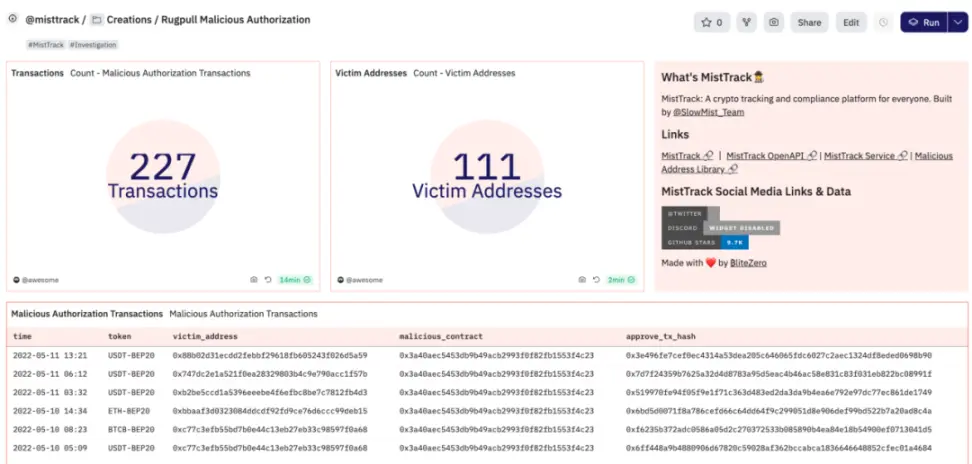

Análise de dados de dunas

()

Com base nas características resumidas acima e com a ajuda da análise de Dune, também descobrimos que outro usuário autorizou o endereço de contrato malicioso mencionado acima (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) em janeiro de 2022 e, em seguida, autorizou outro endereço de contrato malicioso RugPull em maio (0x3a40AeC5453dB9b49ACb2993F0F 82FB1553f4C23).

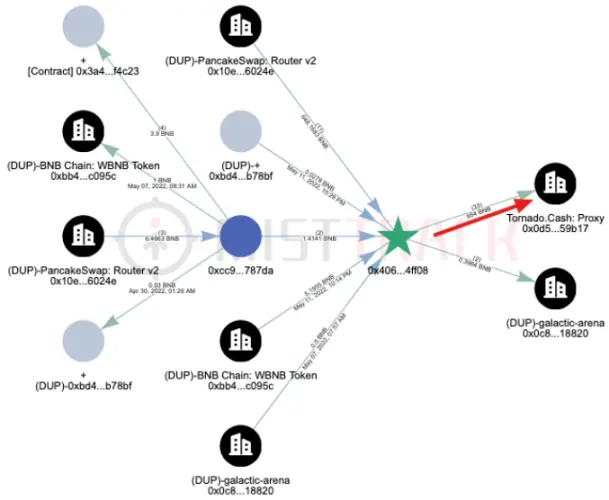

O criador deste contrato malicioso (0x406119D496a3b0D1F0B7DA020B5e89d6FFf4Ff08) transferiu a maior parte dos fundos com fins lucrativos para o Tornado Cash.

O endereço relevante foi bloqueado pelo MistTrack.

Resumir

Este artigo apresenta principalmente um caso em que fundos subsequentes foram continuamente roubados devido à autorização do projeto RugPull nos primeiros anos e expande o conjunto de dados Dune com base em características relevantes. O phishing é generalizado e você pode ser pego acidentalmente. A equipe de segurança do SlowMist recomenda que os usuários verifiquem frequentemente o status de autorização. Você pode usar RevokeCash, ScamSniffer, Rabby e outras ferramentas para verificar. Se você encontrar alguma autorização anormal, cancele-a a tempo.