Anciens pièges, nouvelles blessures : analyse des contrats malveillants autorisés volés

Il est recommandé aux utilisateurs de vérifier fréquemment s’il existe des situations d’autorisation anormales et de les annuler à temps.

Écrit par : Zero, Lisa

arrière-plan

Récemment, l’équipe de sécurité de SlowMist a été exposée à plusieurs incidents de vol de pièces provoqués par une autorisation. Ces incidents sont le vol de pièces le plus simple causé par Approuver l’autorisation. Le point clé est que la victime a accidentellement cliqué sur Approuver l’autorisation il y a longtemps. Heureusement, les caractéristiques de la blockchain – le passage des oies laissent des traces, et des indices peuvent toujours être trouvés dans une grande quantité de données en chaîne.

Analyse des cas volés

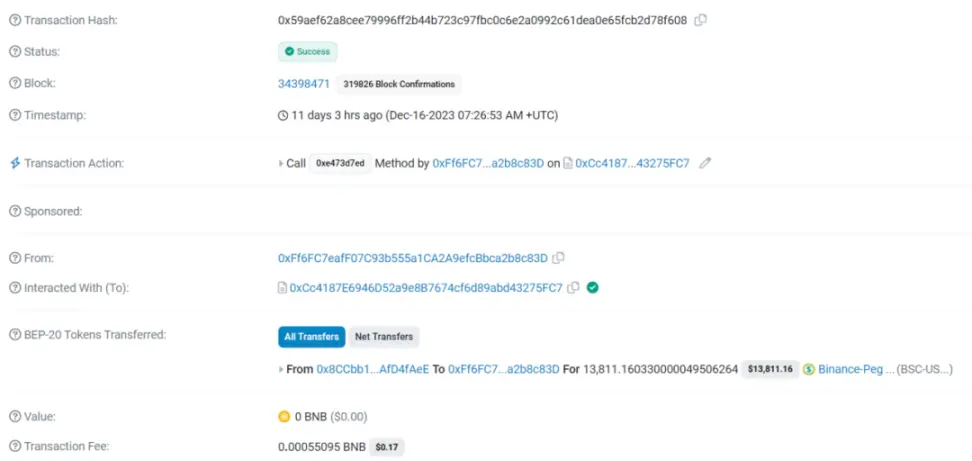

Selon les informations fournies par la victime, les transactions volées étaient les suivantes :

()

D’un simple coup d’œil, on peut seulement voir que l’adresse de la victime 0x8CCb a été volée par l’adresse du pirate informatique 0xFf6F avec 13 811 USDT volés.

Cette transaction n’est ni une méthode de signature permis/permit2 hors chaîne, ni une méthode d’autorisation avec d’autres vulnérabilités contractuelles, ni une méthode create2.

Après avoir éliminé ces méthodes courantes, nous avons découvert que cette transaction était en fait le vol de jeton le plus simple causé par l’approbation de l’autorisation, et c’était le fusible qui avait été posé il y a longtemps.

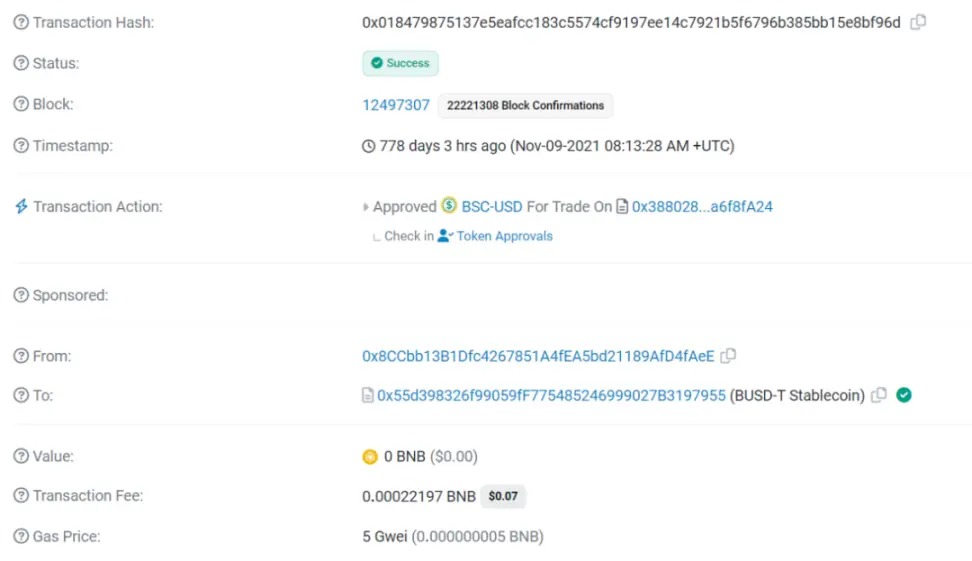

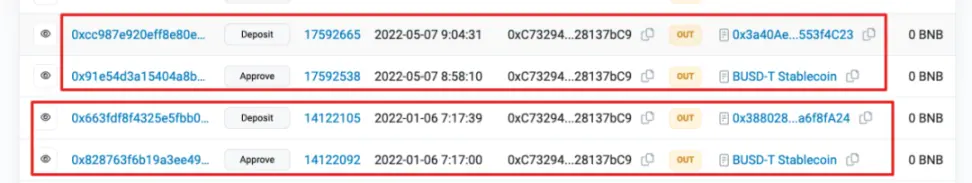

En analysant les précédents enregistrements de transactions en chaîne, il a été découvert que le point clé du vol est que la victime avait autorisé une adresse contractuelle (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) il y a plus de deux ans.

()

La chronologie des transactions autorisées et des transferts volés est répertoriée ci-dessous, avec un intervalle allant jusqu’à 767 jours :

- 9 novembre 2021, 08:13:28 - Autorisation malveillante de transactions vers des adresses de contrat malveillantes ;

- 16 décembre 2023, 07:26:53 – USDT-BEP20 a été transféré sans autorisation.

Comment les fonds ont-ils été volés après avoir été autorisés à l’adresse du contrat malveillant ? Regardons de plus près les détails.

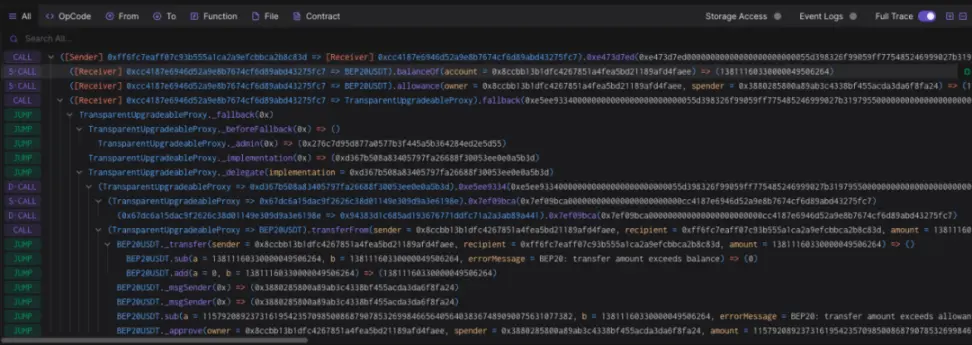

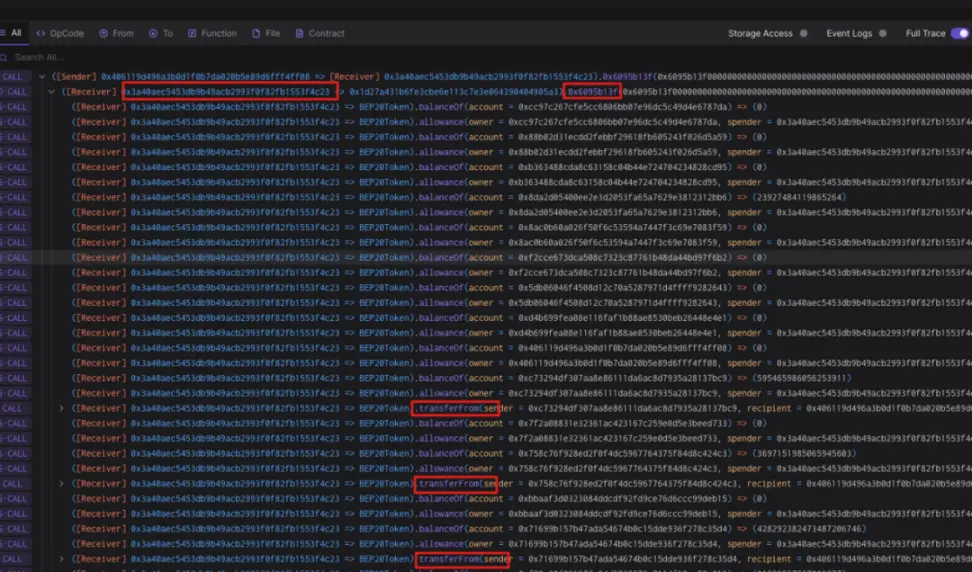

()

Dans cette transaction, les étapes suivantes se produisent :

- En appelant la méthode 0xe473d7ed de l’adresse du contrat 0xcc4187, vérifier le solde de l’adresse volée et l’Allocation autorisée au contrat malveillant ;

- Appelez la méthode 0xe5ee9334 du contrat Proxy 0xd367b5 du contrat malveillant (TransparentUpgradeableProxy dans la figure) :

- Vérifiez les autorisations de rôle de l’adresse du contrat 0xcc4187 ;

- Le contrat malveillant appelle la fonction transferFrom de l’USDT-BEP20 en tant qu’expéditeur du message, transférant ainsi les actifs de jeton autorisés au contrat malveillant vers l’adresse de profit du pirate informatique 0xFf6F.

Analyse MistTrack

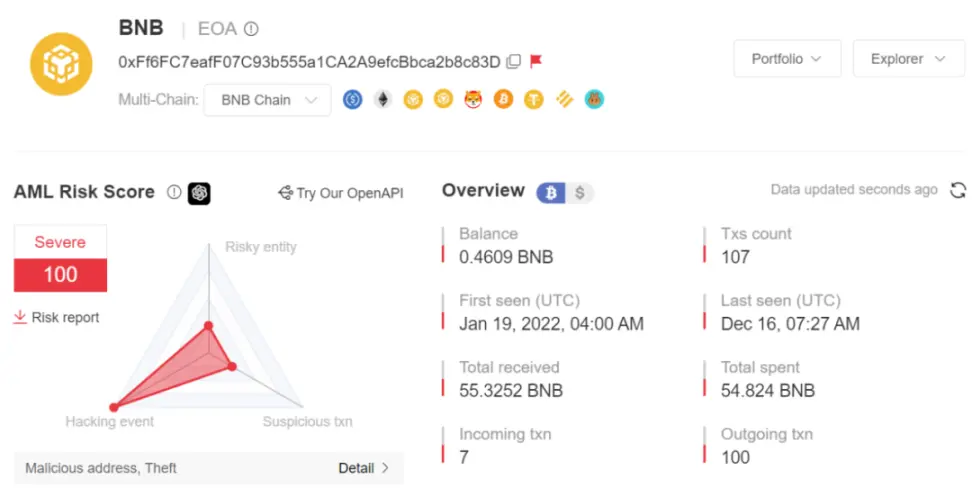

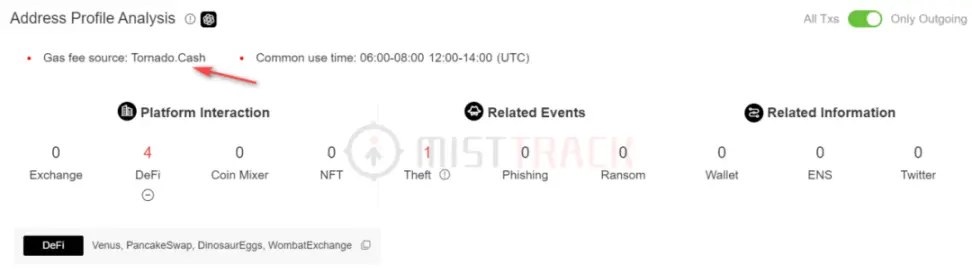

Selon l’analyse de MistTrack, l’adresse du pirate informatique (0xFf6FC7eafF07C93b555a1CA2A9efcBbca2b8c83D) a actuellement réalisé environ 200 000 $ de bénéfices, y compris une variété de jetons.

Les fonds initiaux du pirate informatique provenaient de 0,098 BNB transférés de Tornado Cash, et il a utilisé Venus, PancakeSwap, DinosaurEggs et WombatExchange :

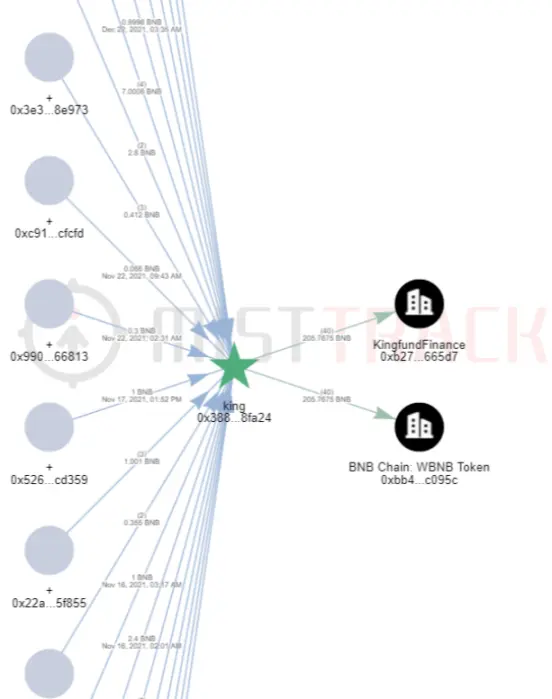

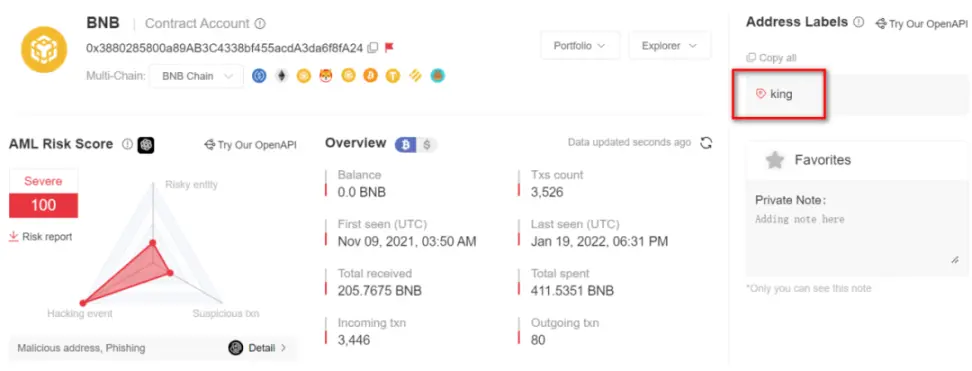

Ensuite, nous analysons l’adresse du contrat malveillant (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) :

Nous avons constaté que ce contrat malveillant était marqué comme King dans MistTrack, ce qui signifie que cette adresse de contrat est l’adresse de contrat du projet King d’origine. Cette adresse de contrat interagit également avec Kingfund Finance. King et Kingfund Finance devraient être le même projet :

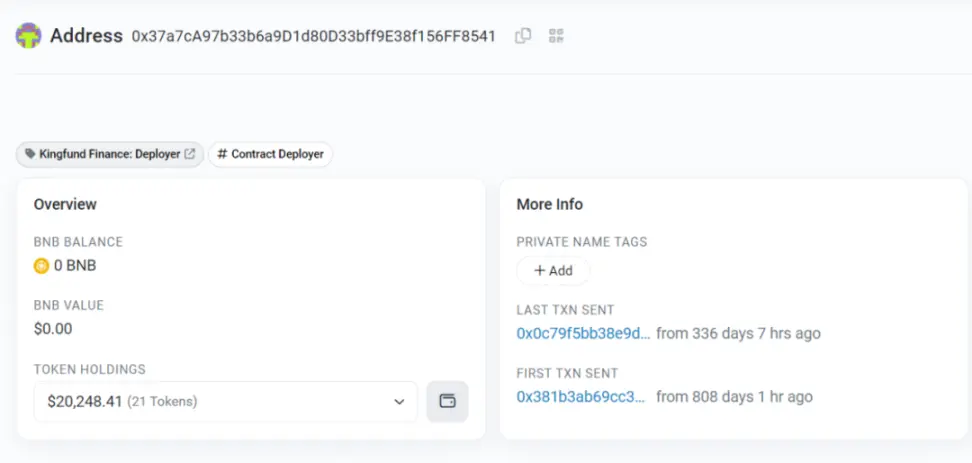

Examinons l’adresse du créateur de l’adresse du contrat malveillant (0x37a7cA97b33b6a9D1d80D33bff9E38f156FF8541), qui est marquée comme Kingfund Finance : Deployer.

Lorsque nous avons recherché des informations sur ce projet, nous avons découvert qu’il s’agissait en fait d’un projet RugPull. Le 19 janvier 2022, Kingfund Finance a retiré plus de 300 WBNB (environ 141 000 $ US) et a fermé son site Web officiel et son Twitter officiel. En d’autres termes, les utilisateurs qui n’ont pas annulé l’autorisation du contrat malveillant sont toujours victimes de vols. L’équipe de sécurité de SlowMist recommande aux utilisateurs d’annuler l’autorisation du contrat malveillant dans les meilleurs délais.

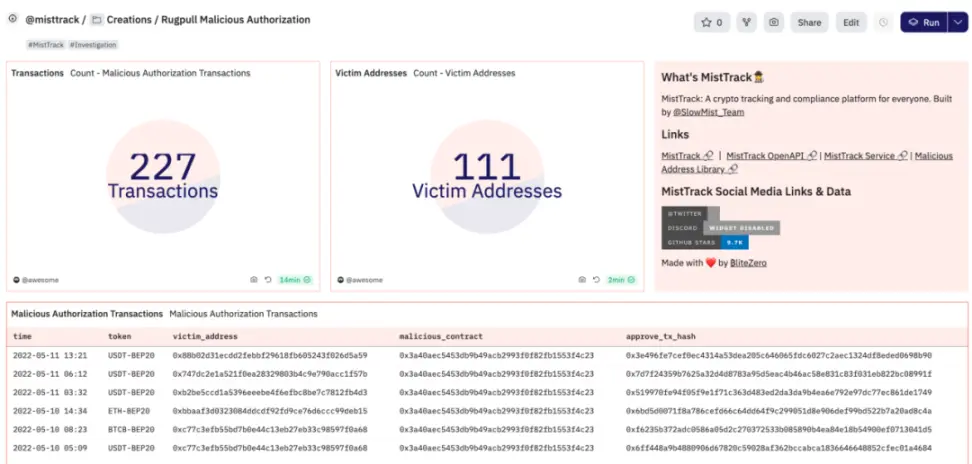

Analyse des données des dunes

()

Sur la base des caractéristiques résumées ci-dessus et avec l’aide de l’analyse Dune, nous avons également constaté qu’un autre utilisateur avait autorisé l’adresse de contrat malveillante mentionnée ci-dessus (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) en janvier 2022, puis autorisé une autre adresse de contrat malveillante RugPull en mai (0x3a40AeC5453dB9b49ACb2993F0F82FB). 1553f4C23).

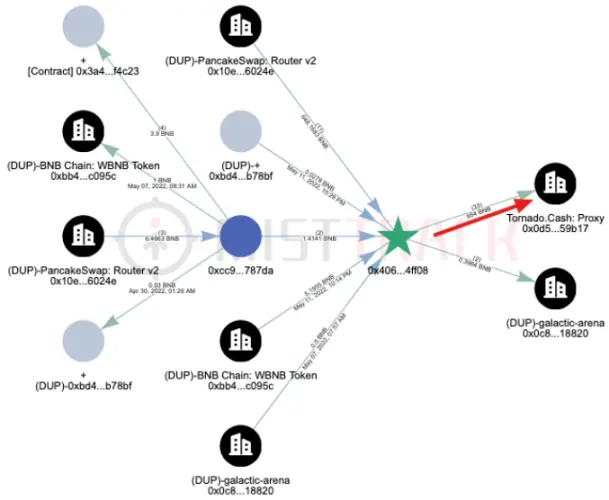

Le créateur de ce contrat malveillant (0x406119D496a3b0D1F0B7DA020B5e89d6FFf4Ff08) a transféré la plupart des fonds lucratifs vers Tornado Cash.

L’adresse concernée a été bloquée par MistTrack.

Résumer

Cet article présente principalement un cas dans lequel des fonds ultérieurs ont été continuellement volés en raison de l’autorisation du projet RugPull dans les premières années, et élargit l’ensemble de données Dune en fonction des caractéristiques pertinentes. Le phishing est omniprésent et vous pouvez être attrapé accidentellement. L’équipe de sécurité de SlowMist recommande aux utilisateurs de vérifier fréquemment leur statut d’autorisation. Vous pouvez utiliser RevokeCash, ScamSniffer, Rabby et d’autres outils pour vérifier. Si vous trouvez une autorisation anormale, veuillez l’annuler à temps.