Navigateur vulnérabilité : une faille mortelle fait perdre 713 millions de dollars en crypto en 2025

En décembre, l’extension Trust Wallet sur Chrome a publié une mise à jour malveillante, volant les données de portefeuille et faisant perdre environ 7 millions de dollars américains à des centaines de comptes avant que la société ne détecte et ne corrige la vulnérabilité.

La version 2.68, compromise, a été active pendant plusieurs jours et s’est mise à jour automatiquement en arrière-plan, conformément au mécanisme des extensions de navigateur. Les utilisateurs respectant strictement les principes de stockage décentralisé, tels que ne pas partager leur seed phrase, vérifier l’URL et utiliser des portefeuilles de confiance, ont quand même perdu de l’argent.

L’attaque ciblait la couche du navigateur, pas la blockchain, et révèle un compromis que l’industrie crypto doit accepter depuis longtemps : les portefeuilles sous forme d’extensions sont toujours des « hot wallets » fonctionnant en permanence dans un environnement informatique risqué.

Ce n’est pas un cas isolé. L’équipe de sécurité de MetaMask a déjà détecté une extension frauduleuse sur Chrome nommée « Safery: Ethereum Wallet », présente de fin septembre à mi-novembre, qui volait la seed phrase.

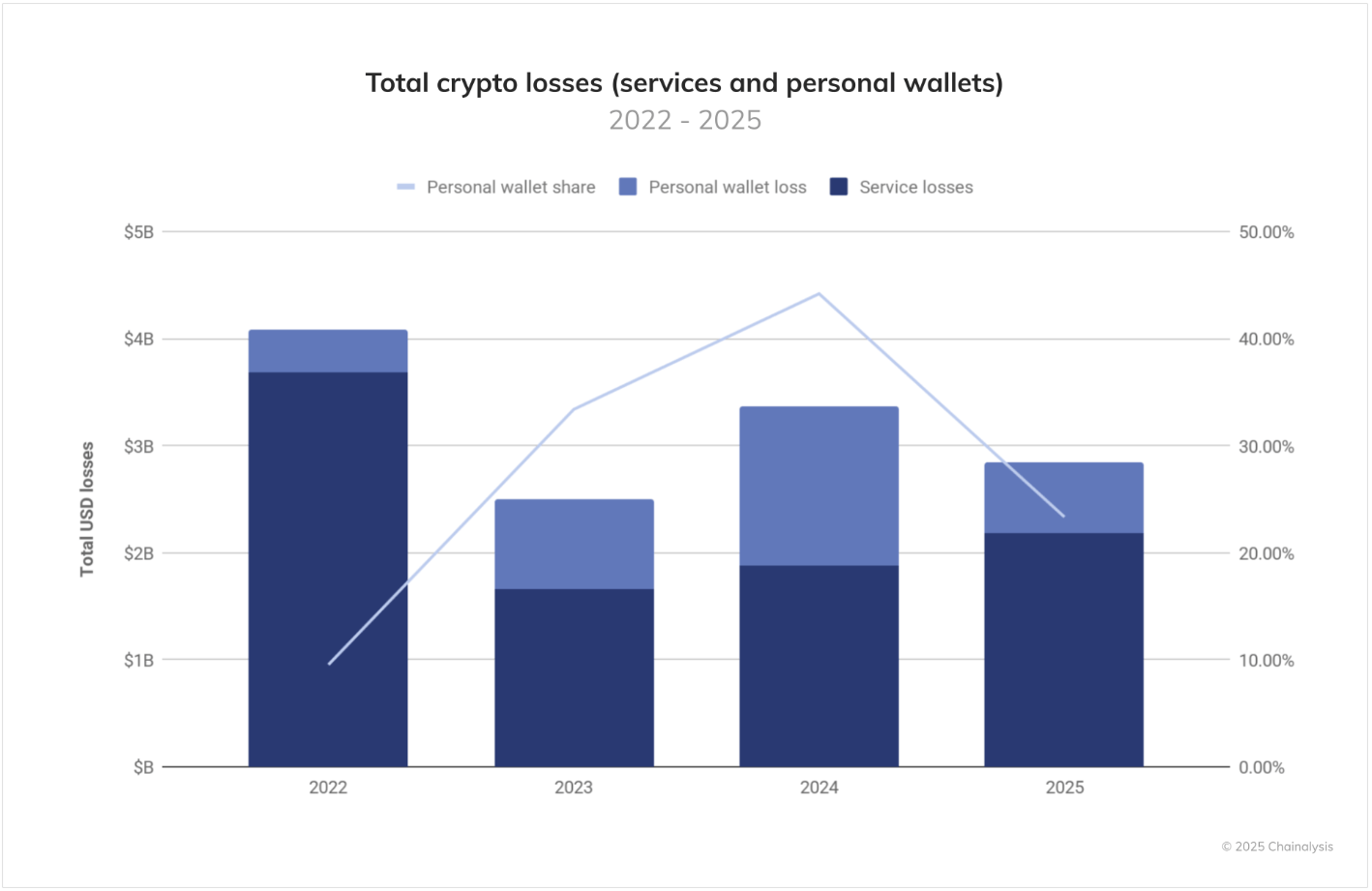

Chainalysis estime que le total des pertes dues au vol de crypto en 2025 atteindra 3,4 milliards de dollars US, dont 20 % proviennent d’attaques sur des portefeuilles personnels, soit 713 millions de dollars. En excluant le hack de la plateforme Bybit, ce chiffre monte à 37 %. Pour comparer, le taux d’intrusion sur les portefeuilles personnels ne représentait que 7,3 % de la valeur totale volée en 2022, mais a augmenté à 44 % en 2024, montrant que les hackers ciblent toujours la valeur stockée dans les portefeuilles.

Les violations de portefeuilles personnels représentent jusqu’à 44 % du total des pertes en cryptomonnaie en 2024 avant de diminuer à environ 23 % en 2025, lorsque les attaques sur les services augmentent | Image : Chainalysis## Le compromis entre expérience et sécurité

Les violations de portefeuilles personnels représentent jusqu’à 44 % du total des pertes en cryptomonnaie en 2024 avant de diminuer à environ 23 % en 2025, lorsque les attaques sur les services augmentent | Image : Chainalysis## Le compromis entre expérience et sécurité

Les extensions de navigateur opèrent dans le même environnement que les adwares et autres plugins aléatoires. Des campagnes comme « ShadyPanda » ou « GhostPoster » montrent qu’une extension apparemment inoffensive peut être mise à jour plusieurs années plus tard avec un code malveillant volant des cookies ou exécutant des commandes à distance via le canal de mise à jour officiel.

Le cas de Trust Wallet prouve que même des portefeuilles réputés peuvent publier des mises à jour compromises, et que les utilisateurs acceptent car la mise à jour automatique en arrière-plan est la norme. C’est un compromis : la mise à jour automatique permet de corriger rapidement les vulnérabilités, mais peut aussi distribuer du code malveillant à grande échelle.

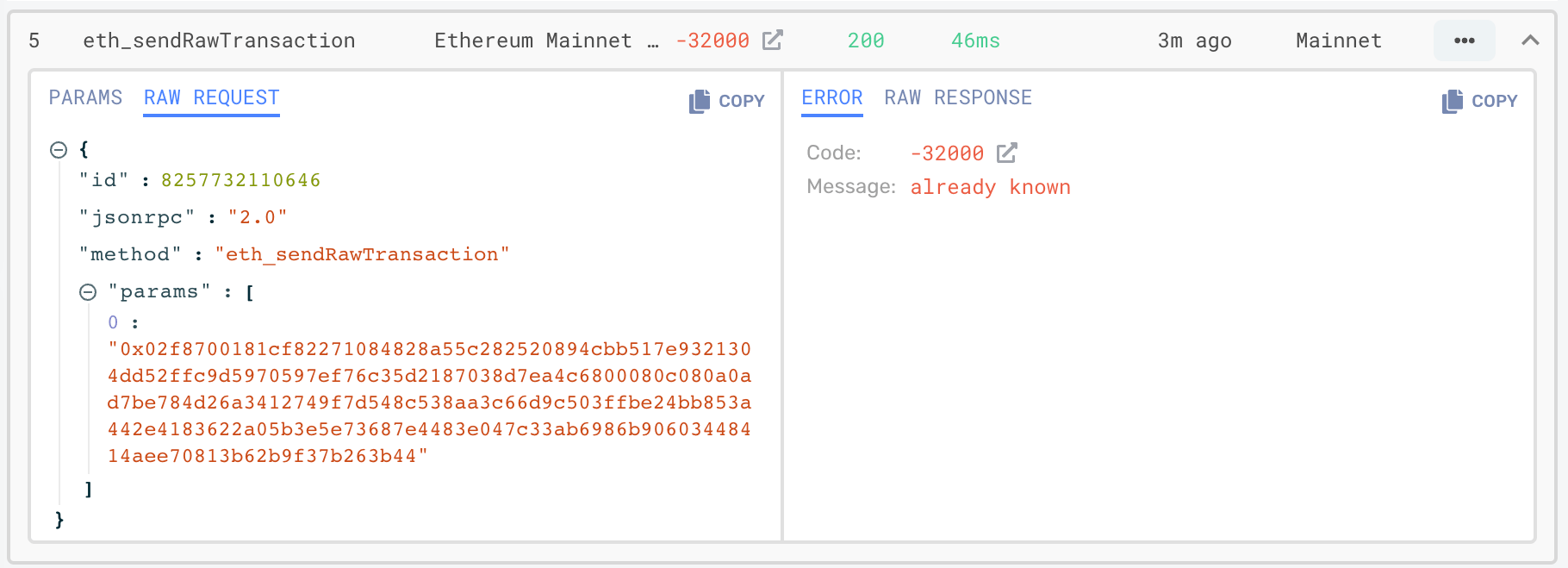

Avec des transactions ETH et EVM difficiles à lire pour l’utilisateur lambda, l’extension encourage la « signature à l’aveugle » — l’utilisateur ne fait souvent que cliquer sur « Confirmer » sur des chaînes hexadécimales incompréhensibles plutôt que de lire les détails. Les attaquants exploitent cela pour présenter une transaction comme une approbation normale, tout en donnant au contrat du hacker un plein accès pour dépenser les tokens.

Les extensions frauduleuses ne demandent généralement pas directement la seed phrase jusqu’à ce que l’utilisateur « importe » le portefeuille, mais simulent une UX familière, rendant difficile la distinction entre vrai et faux. La modération sur le Chrome Web Store ne détecte pas toujours ces cas.

Les données expérimentales montrent que les modèles combinant stockage de clés sur matériel et signature hors ligne ont un taux d’incident inférieur à 5 %, contre plus de 15 % pour un portefeuille logiciel simple. La fonction anti-phishing et les alertes de transaction réduisent près de 60 % des pertes rapportées par les utilisateurs. Cependant, le problème réside dans le niveau d’acceptation : la majorité des activités quotidiennes en DeFi passent encore par l’extension de navigateur, car c’est la seule méthode pratique pour l’utilisateur.

Les principales couches d’attaque

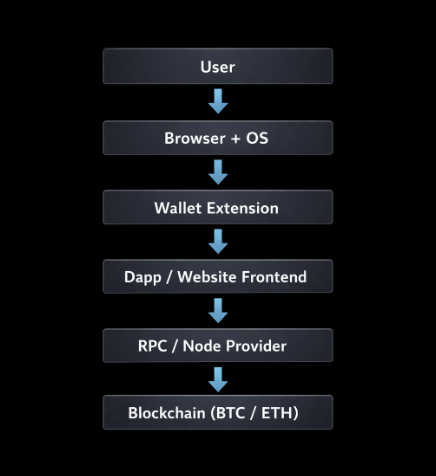

Les vulnérabilités en 2025 résident principalement « sur la chaîne », comme le navigateur, l’extension et la chaîne d’approvisionnement, tandis que l’éducation des utilisateurs reste centrée sur le « hors chaîne » — clés privées et seed phrase.

Quatre principales couches d’attaque :

- Navigateur & système d’exploitation : Malwares comme ModStealer, AmosStealer, SantaStealer lisent les données des extensions, enregistrent les frappes, hook API pour récupérer seed/private key. Ces outils sont vendus sur des forums clandestins et Telegram sous forme de « stealer-as-a-service ».

- Extensions de portefeuille : Mises à jour malveillantes de Trust Wallet, « Safery » ou faux portefeuilles sur Chrome volant des données ou modifiant la requête de transaction avant que l’utilisateur ne la voie.

- dApp & connecteurs : Par exemple, Ledger Connect Kit compromis, dApp légitimes affichant des transactions malveillantes, que l’utilisateur signe sans s’en rendre compte.

- RPC & blockchain : Après que la transaction malveillante est signée et diffusée, la blockchain fonctionne normalement ; les dégâts surviennent parce que les couches supérieures ont été compromises.

Ce diagramme montre les surfaces d’attaque que les utilisateurs de cryptomonnaies peuvent exploiter, avec plus de 20 % des attaques en 2025 visant les couches du navigateur et des extensions de portefeuille sur la blockchain.## Conseils pour réduire les risques pour l’utilisateur

Ce diagramme montre les surfaces d’attaque que les utilisateurs de cryptomonnaies peuvent exploiter, avec plus de 20 % des attaques en 2025 visant les couches du navigateur et des extensions de portefeuille sur la blockchain.## Conseils pour réduire les risques pour l’utilisateur

Les principes d’utilisation d’un portefeuille via navigateur restent valables, mais il faut surtout séparer le navigateur des actifs importants :

| Zone | Solution | Raison |

|---|---|---|

| Stockage chaud vs froid | Conserver BTC/ETH à long terme sur hardware ou multisig ; portefeuille navigateur uniquement pour le trading | Limiter les pertes en cas de compromission du navigateur |

| Isolement du navigateur | Utiliser un profil/navigateur dédié pour la crypto, avec peu d’extensions, installé depuis le lien officiel | Réduire la surface d’attaque via add-ons et publicités malveillantes |

| Vérification des extensions & versions | Vérifier le nom de l’éditeur, la version selon la documentation officielle | Détecter un faux portefeuille ou une mise à jour compromise |

| Seed phrase | Ne pas entrer la seed dans le navigateur ou chat support ; si fait, transférer vers un nouveau portefeuille hardware | Protéger la seed contre la fuite |

| Permissions & approbations | Vérifier/révoquer régulièrement les permissions ; éviter d’accorder des droits illimités | Limiter les dégâts en cas d’extension ou dApp malveillante ou contrat de retrait de tokens |

| Nettoyage des endpoints | Mettre à jour OS & navigateur, éviter logiciels piratés, utiliser un antivirus fiable | Beaucoup de malwares ciblent les portefeuilles via navigateur |

| Fonctionnalités de sécurité du portefeuille | Activer anti-phishing, simulation de transactions, carnet d’adresses | Aider à repérer les transactions suspectes |

| Augmenter la friction pour les gros montants | Pour les transactions importantes, utiliser un second appareil, portefeuille hardware ou multisig | Empêcher qu’une grosse transaction passe par un navigateur compromis |

Conclusion

Les incidents comme Trust Wallet, extensions Chrome frauduleuses, Ledger Connect Kit et l’augmentation des intrusions sur les portefeuilles personnels montrent que : le navigateur est un environnement dangereux, et les « bonnes pratiques » concernant seed ou hardware ne résolvent pas totalement le problème.

Le risque actuel ne vient pas d’une mauvaise gestion des clés par l’utilisateur, mais d’une couche UX compromise par des hackers. Cette architecture ne change pas car d’autres solutions sont trop lourdes ou trop centralisées, incompatibles avec la philosophie de l’auto-garde.

Jusqu’à ce que le portefeuille navigateur soit isolé de l’environnement général du navigateur, ou que la signature des transactions soit réellement hors ligne sans dépendre de JavaScript ou de mises à jour automatiques, ce compromis perdurera. Les utilisateurs peuvent suivre toutes les règles, utiliser un hardware, ne pas partager leur seed, mais continueront à perdre de l’argent car le code avec lequel ils interagissent a été infiltré silencieusement. Ce n’est pas une erreur d’éducation, mais un problème d’architecture.

Vương Tiễn