Viejos obstáculos, nuevas heridas: análisis de contratos maliciosos autorizados robados

Se recomienda que los usuarios verifiquen con frecuencia si existen situaciones de autorización anormales y las cancelen a tiempo.

Escrito por: Cero, Lisa

fondo

Recientemente, el equipo de seguridad de SlowMist ha estado expuesto a varios incidentes de robo de monedas causados por autorización. Estos incidentes son el robo de monedas más simple causado por Aprobar autorización. El punto clave es que la víctima accidentalmente hizo clic en Aprobar autorización hace mucho tiempo. Afortunadamente, las características de blockchain: los gansos que pasan dejan rastros y siempre se pueden encontrar pistas en una gran cantidad de datos en la cadena.

Análisis de casos robados

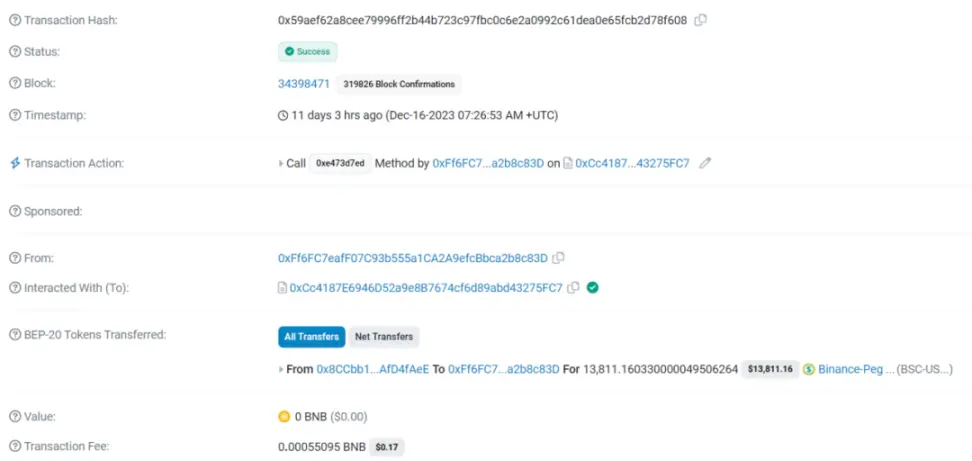

Según la información proporcionada por la víctima, las transacciones robadas fueron las siguientes:

()

De un vistazo, sólo se puede ver que la dirección de la víctima 0x8CCb fue robada por la dirección del hacker 0xFf6F con 13,811 USDT robados.

Esta transacción no es un método de firma de permiso/permit2 fuera de la cadena ni ningún método de autorización con otras vulnerabilidades del contrato, ni es un método create2.

Después de eliminar estos métodos comunes, descubrimos que esta transacción era en realidad el robo de token más simple causado por la autorización de Aprobar, y fue la mecha que se colocó hace mucho tiempo.

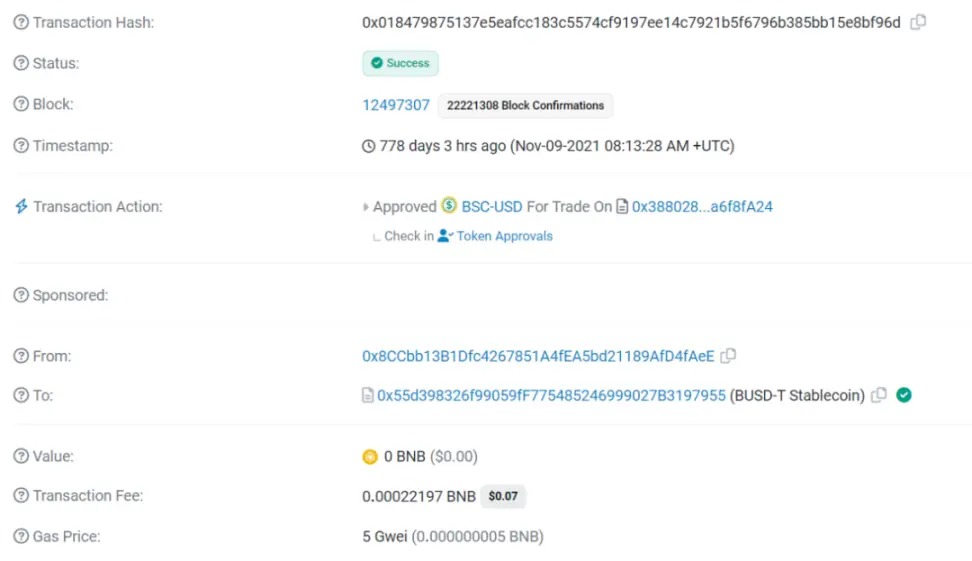

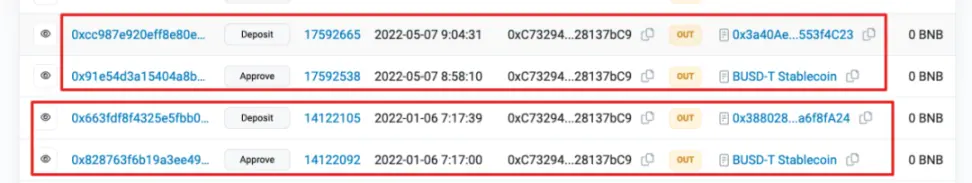

Al analizar los registros de transacciones en cadena anteriores, se descubrió que el punto clave del robo es que la víctima había autorizado una dirección de contrato (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) hace más de dos años. El registro de autorización es el siguiente:

()

El cronograma de transacciones autorizadas y transferencias robadas se detalla a continuación, con un intervalo de hasta 767 días:

- 9 de noviembre de 2021, 08:13:28: autorización maliciosa de transacciones a direcciones de contratos maliciosas;

- 16 de diciembre de 2023, 07:26:53 - USDT-BEP20 fue transferido sin autorización.

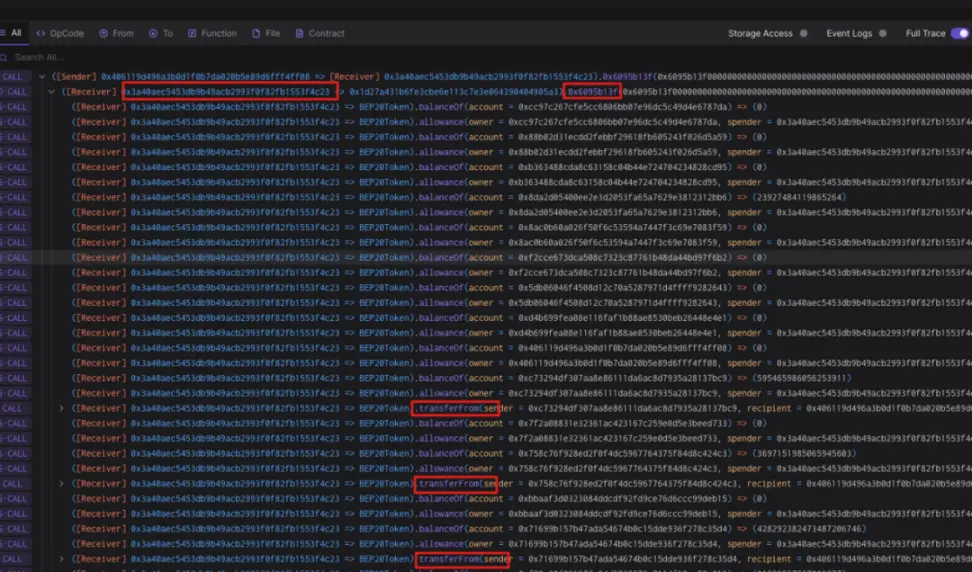

¿Cómo se robaron los fondos después de haber sido autorizados a la dirección del contrato malicioso? Echemos un vistazo más de cerca a los detalles.

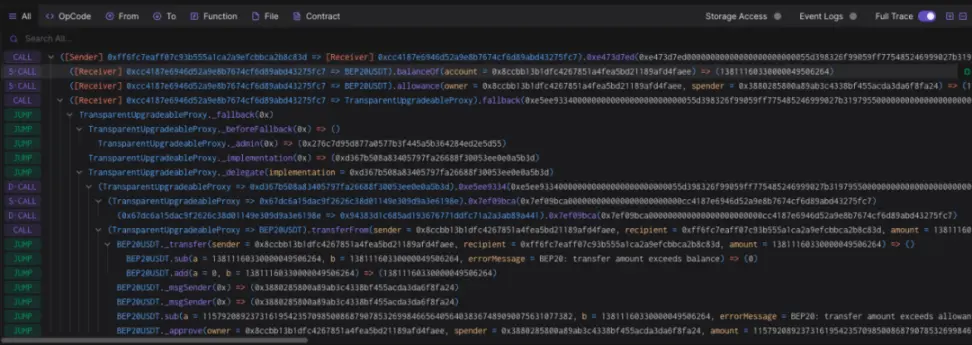

()

En esta transacción, se producen los siguientes pasos:

- Llamando al método 0xe473d7ed de la dirección del contrato 0xcc4187, verifique el saldo de la dirección robada y la asignación autorizada al contrato malicioso;

- Llame al método 0xe5ee9334 del contrato Proxy 0xd367b5 del contrato malicioso (TransparentUpgradeableProxy en la figura):

- Verificar los permisos de rol de la dirección del contrato 0xcc4187;

- El contrato malicioso llama a la función transferFrom de USDT-BEP20 como remitente del mensaje, transfiriendo así los activos del Token autorizados al contrato malicioso a la dirección de ganancias del hacker 0xFf6F.

Análisis de seguimiento de niebla

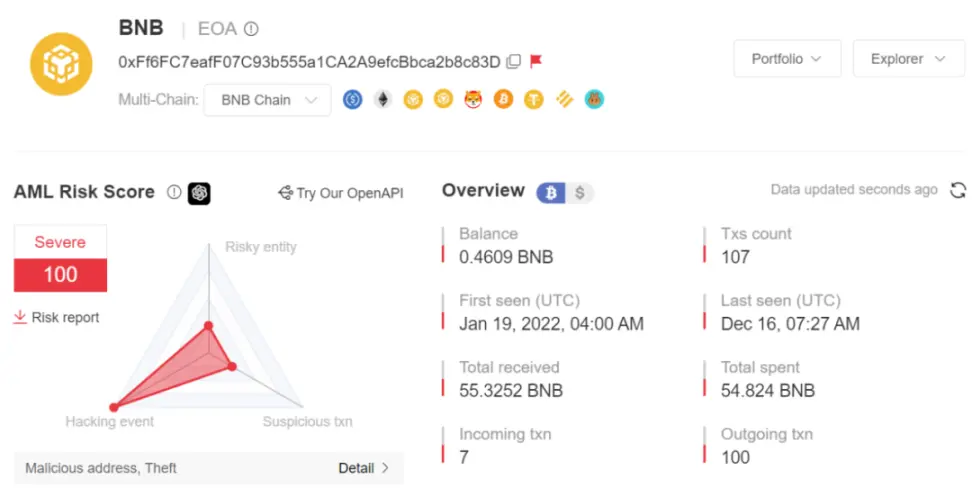

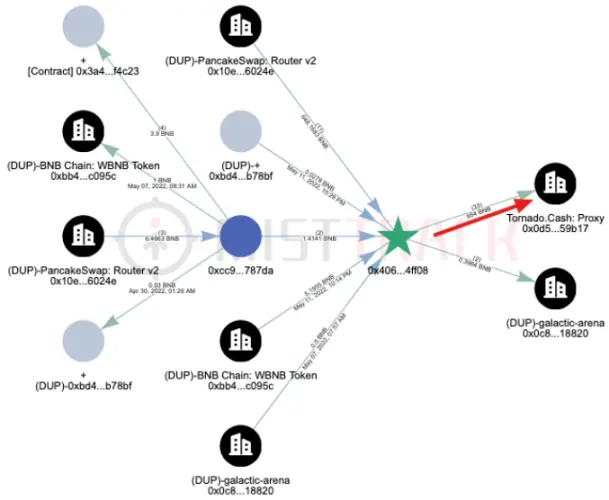

Según el análisis de MistTrack, la dirección del hacker (0xFf6FC7eafF07C93b555a1CA2A9efcBbca2b8c83D) ha obtenido actualmente aproximadamente 200.000 dólares en ganancias, incluida una variedad de tokens.

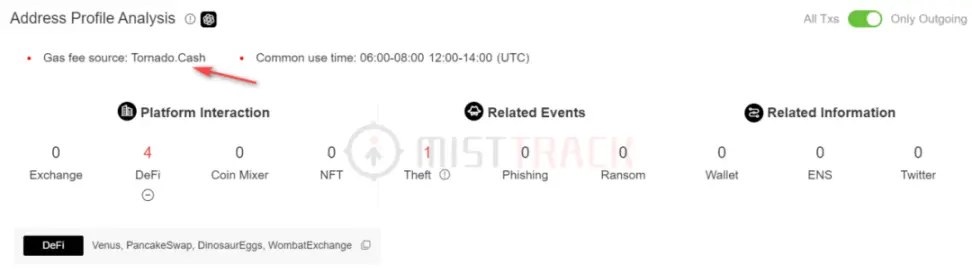

Los fondos iniciales del hacker provinieron de 0,098 BNB transferidos desde Tornado Cash, y utilizó Venus, PancakeSwap, DinosaurEggs y WombatExchange:

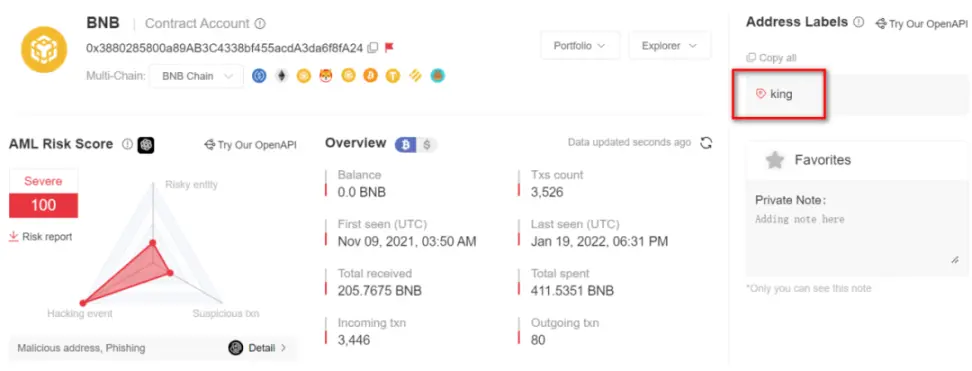

A continuación, analizamos la dirección del contrato malicioso (0x3880285800a89AB3C4338bf455acdA3da6f8fA24):

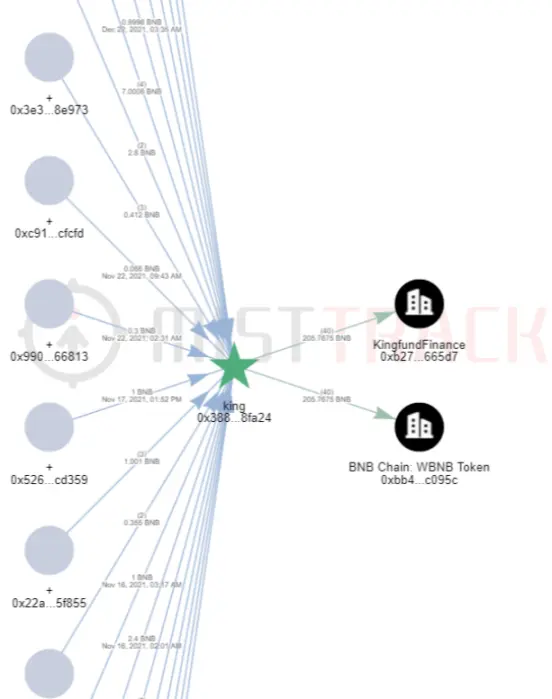

Descubrimos que este contrato malicioso estaba marcado como King en MistTrack, lo que significa que esta dirección de contrato es la dirección de contrato del proyecto original King. Esta dirección de contrato también interactúa con Kingfund Finance. King y Kingfund Finance deberían ser el mismo proyecto:

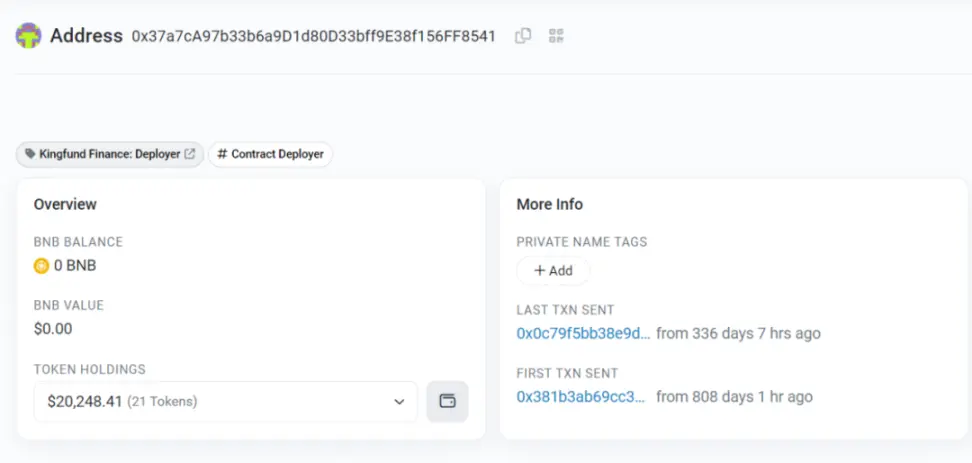

Veamos la dirección del creador de la dirección del contrato malicioso (0x37a7cA97b33b6a9D1d80D33bff9E38f156FF8541), que está marcada como Kingfund Finance: Deployer.

Cuando buscamos información sobre este proyecto, descubrimos que en realidad era un proyecto de RugPull. El 19 de enero de 2022, Kingfund Finance se llevó más de 300 WBNB (aproximadamente 141.000 dólares estadounidenses) y cerró su sitio web oficial y su Twitter oficial. En otras palabras, los usuarios que no han desautorizado el contrato malicioso siguen siendo robados. El equipo de seguridad de SlowMist recomienda a los usuarios cancelar la autorización del contrato malicioso de manera oportuna.

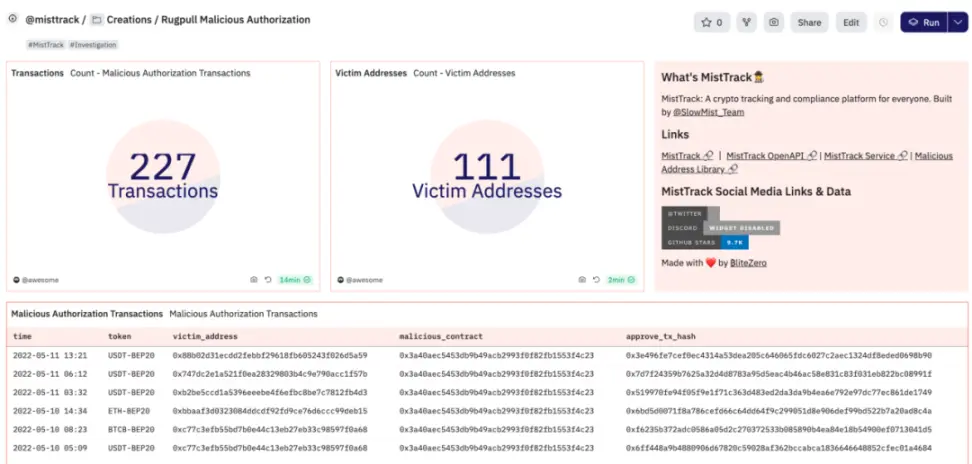

Análisis de datos de dunas

()

Según las características resumidas anteriormente y con la ayuda del análisis de Dune, también encontramos que otro usuario autorizó la dirección de contrato malicioso mencionada anteriormente (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) en enero de 2022, y luego autorizó otra dirección de contrato malicioso de RugPull en mayo (0x3a40AeC5453dB9b49ACb2993F0F8). 2FB1553f4C23).

El creador de este contrato malicioso (0x406119D496a3b0D1F0B7DA020B5e89d6FFf4Ff08) ha transferido la mayor parte de los fondos con fines de lucro a Tornado Cash.

MistTrack ha bloqueado la dirección correspondiente.

Resumir

Este artículo presenta principalmente un caso en el que se robaron continuamente fondos posteriores debido a la autorización del proyecto RugPull en los primeros años, y amplía el conjunto de datos de Dune en función de características relevantes. El phishing es generalizado y puede ser atrapado accidentalmente. El equipo de seguridad de SlowMist recomienda que los usuarios verifiquen con frecuencia su estado de autorización. Puede usar RevokeCash, ScamSniffer, Rabby y otras herramientas para verificar. Si encuentra alguna autorización anormal, cancélela a tiempo.