Ví trình duyệt: Vulnerabilidad mortal que hace que las criptomonedas pierdan 713 millones de USD 2025

En diciembre, la extensión Trust Wallet para Chrome lanzó una actualización maliciosa que robó datos de la billetera y causó la pérdida de aproximadamente 7 millones de USD de cientos de cuentas antes de que la compañía detectara y corrigiera la vulnerabilidad.

La versión 2.68, que fue atacada, estuvo activa durante varios días y se actualizó automáticamente en segundo plano, siguiendo el mecanismo típico de las extensiones de navegador. Los usuarios que cumplían con las prácticas de almacenamiento descentralizado, como no compartir la seed phrase, verificar la URL y usar billeteras confiables, aún así perdieron fondos.

El ataque se dirigió a la capa del navegador, no a la blockchain, y revela un compromiso que la industria cripto ha tenido que aceptar durante mucho tiempo: las billeteras en forma de extensión siempre son “hot wallets” que operan continuamente en un entorno de computadora con riesgos.

Este no es un caso aislado. El equipo de seguridad de MetaMask detectó una extensión falsa en Chrome llamada “Safery: Ethereum Wallet”, que existió desde finales de septiembre hasta mediados de noviembre, y que robaba seed phrases.

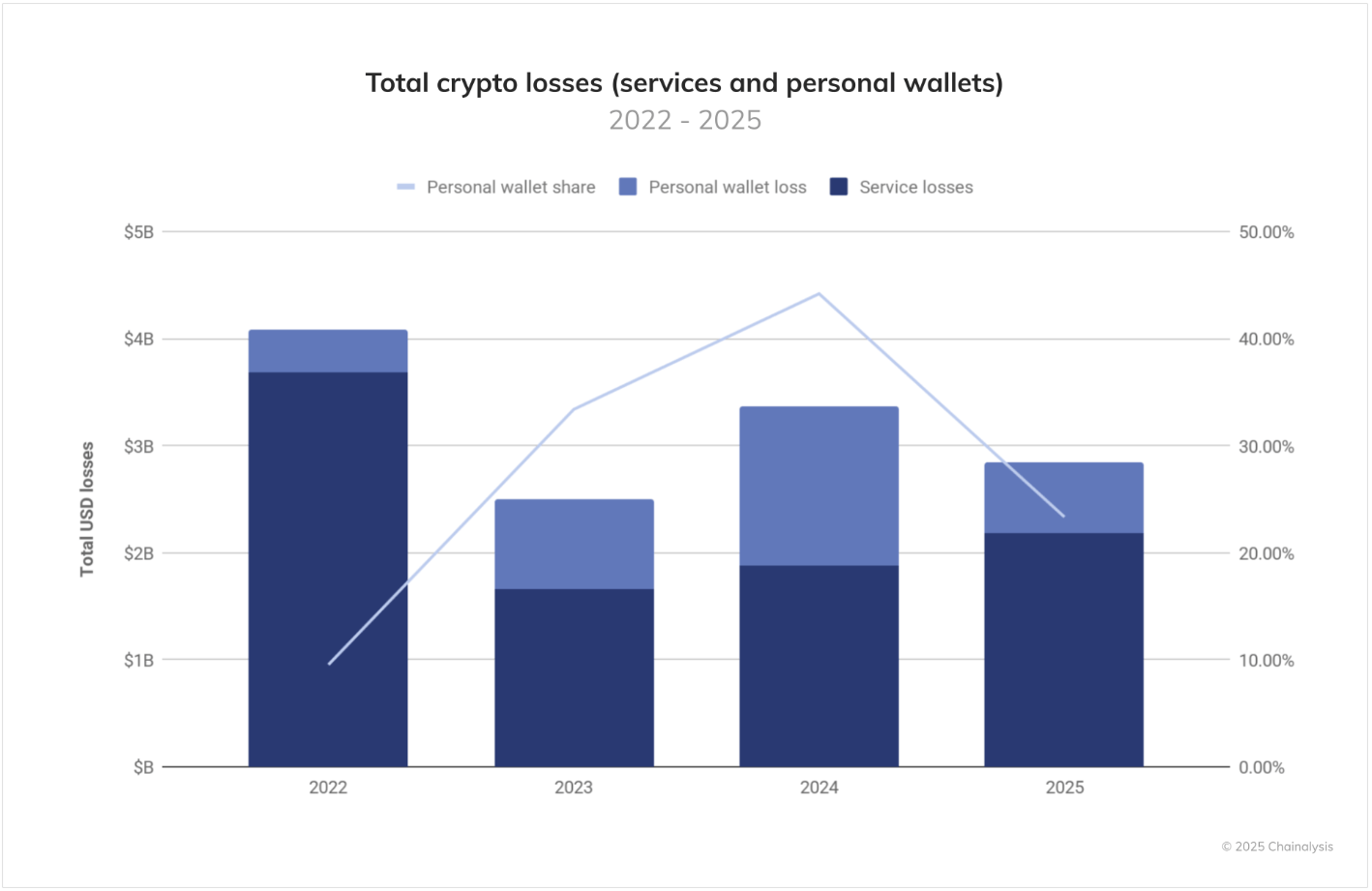

Chainalysis estima que en 2025 el daño total por robos de criptomonedas alcanzará los 3,4 mil millones de USD, de los cuales el 20% corresponde a ataques a billeteras personales, es decir, 713 millones de USD. Sin contar el hackeo de la plataforma Bybit, esa cifra llega al 37%. En comparación, en 2022, los ataques a billeteras personales representaron solo el 7,3% del valor total robado, pero en 2024 aumentaron al 44%, mostrando que los hackers siempre apuntan a los valores que contienen las claves de los usuarios.

Los ataques a billeteras personales representaron hasta el 44% del total de pérdidas en criptomonedas en 2024 antes de disminuir a aproximadamente el 23% en 2025, cuando aumentaron los ataques a servicios | Imagen: Chainalysis## Compromiso entre experiencia y seguridad

Los ataques a billeteras personales representaron hasta el 44% del total de pérdidas en criptomonedas en 2024 antes de disminuir a aproximadamente el 23% en 2025, cuando aumentaron los ataques a servicios | Imagen: Chainalysis## Compromiso entre experiencia y seguridad

Las extensiones de navegador operan en el mismo entorno que adware y plugins aleatorios. Campañas como “ShadyPanda” o “GhostPoster” muestran que una extensión aparentemente inofensiva puede ser actualizada años después con malware que roba cookies o ejecuta comandos remotos a través del canal de actualización oficial.

El caso de Trust Wallet demuestra que incluso las billeteras confiables pueden lanzar actualizaciones comprometidas, y los usuarios aceptan esto porque las actualizaciones automáticas en segundo plano son convenientes. Es un compromiso: las actualizaciones automáticas permiten corregir vulnerabilidades rápidamente, pero también pueden distribuir malware a gran escala.

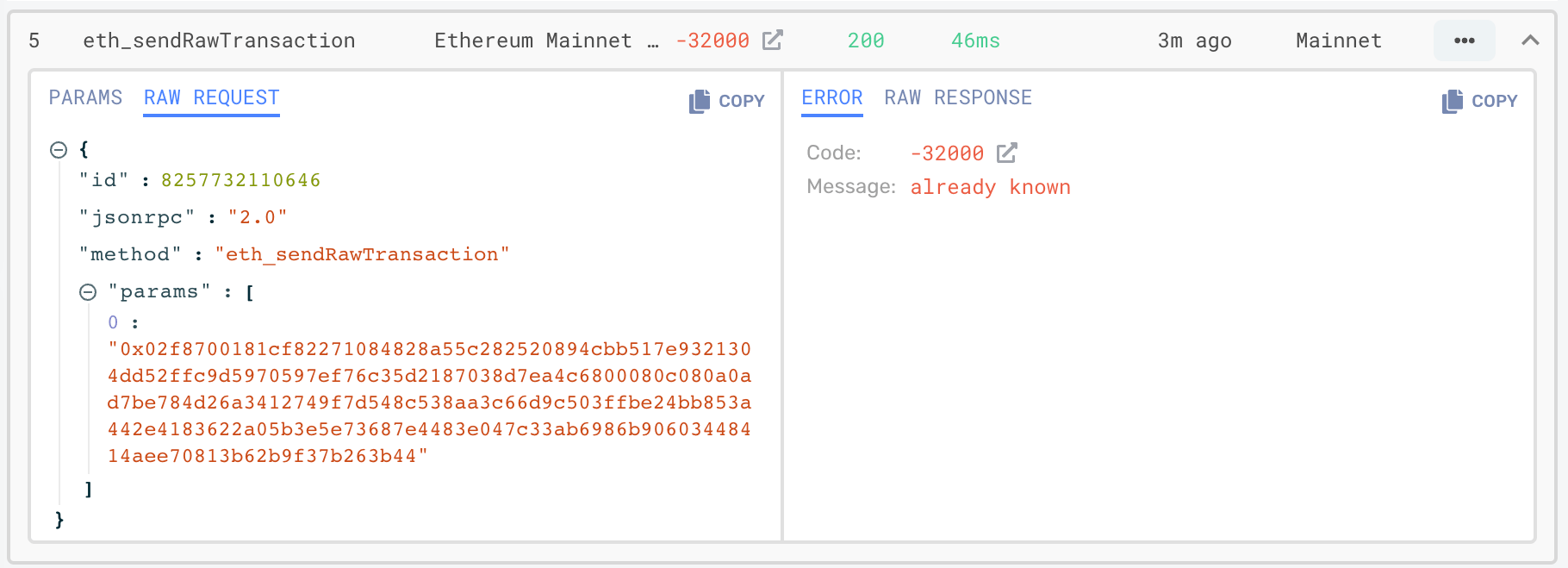

Con transacciones ETH y EVM difíciles de entender para usuarios comunes, las extensiones fomentan el “firmado ciego”: los usuarios simplemente presionan “Confirmar” en cadenas hex incomprensibles en lugar de leer la información claramente. Los atacantes aprovechan esto para presentar transacciones como aprobaciones normales, pero en realidad otorgan permisos completos para gastar tokens en contratos controlados por hackers.

Las extensiones falsas generalmente no solicitan directamente la seed phrase hasta que el usuario “importa” la billetera, pero simulan una UX familiar, dificultando distinguir entre la real y la falsa. La revisión en Chrome Web Store no siempre detecta estos engaños.

Datos experimentales muestran que los modelos que combinan almacenamiento en hardware y firma en modo air-gapped tienen tasas de fallo por debajo del 5%, mientras que las billeteras de software simples superan el 15%. Funciones anti-phishing y alertas de transacción reducen cerca del 60% las pérdidas reportadas por usuarios. Sin embargo, el problema radica en el nivel de aceptación: la mayoría de las operaciones diarias en DeFi aún se realizan a través de extensiones de navegador, por la conveniencia que ofrecen.

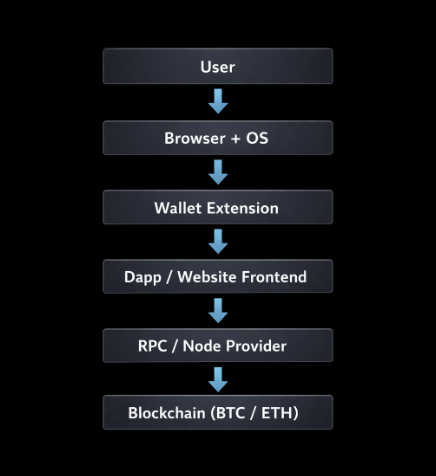

Principales vectores de ataque

Las vulnerabilidades en 2025 se concentran principalmente “en la cadena”, como en el navegador, las extensiones y la cadena de suministro, mientras que la educación del usuario sigue centrada en “fuera de la cadena”: claves privadas y seed phrase.

Cuatro principales vectores de ataque:

- Navegador y sistema operativo: Malware como ModStealer, AmosStealer, SantaStealer que lee datos de extensiones, captura pulsaciones, hook en API para obtener seed/private key. Estas herramientas se venden en foros clandestinos y Telegram como “stealer-as-a-service”.

- Extensiones de billetera: Actualizaciones maliciosas de Trust Wallet, “Safery” o billeteras falsas en Chrome que roban datos o modifican solicitudes de transacción antes de que el usuario las vea.

- dApp y conector: Ejemplo Ledger Connect Kit comprometido, dApp legítimas que muestran transacciones maliciosas, y el usuario firma sin saber.

- RPC y blockchain: Tras firmar y broadcastear transacciones maliciosas, la blockchain funciona normalmente; el daño ocurre porque las capas superiores han sido comprometidas.

Este esquema muestra las superficies de ataque que los usuarios de criptomonedas pueden explotar, con más del 20% de los ataques en 2025 dirigidos a las capas del navegador y las extensiones de billetera en la cadena.## Guía para reducir riesgos para los usuarios

Este esquema muestra las superficies de ataque que los usuarios de criptomonedas pueden explotar, con más del 20% de los ataques en 2025 dirigidos a las capas del navegador y las extensiones de billetera en la cadena.## Guía para reducir riesgos para los usuarios

Los principios para usar billeteras en navegador permanecen, pero es necesario separar claramente el navegador de los activos importantes:

| Área | Solución | Razón |

|---|---|---|

| Almacenamiento caliente vs frío | Mantener BTC/ETH a largo plazo en hardware o multisig; la billetera en navegador solo para fondos operativos | Limitar pérdidas si el navegador es comprometido |

| Aislamiento del navegador | Usar perfiles/navegadores separados para cripto, con pocas extensiones, instalados desde enlaces oficiales | Reducir la superficie de ataque por add-ons y anuncios maliciosos |

| Verificación de extensiones y versiones | Revisar nombre del desarrollador, versión según documentación oficial | Detectar billeteras falsas o actualizaciones comprometidas |

| Seed phrase | No ingresar seed en navegador o chats de soporte; si sucede, migrar a una billetera hardware nueva | Proteger seed de exposición |

| Permisos y aprobaciones | Revisar/revocar permisos regularmente; evitar otorgar permisos ilimitados | Minimizar daños en caso de dApp maliciosa o contrato de retiro de tokens |

| Limpieza de endpoints | Actualizar sistema operativo y navegador, evitar software pirata, usar antivirus confiable | Muchos malware apuntan a billeteras en navegador |

| Funciones de seguridad en billetera | Activar anti-phishing, simulación de transacciones, lista de direcciones | Ayuda a detectar transacciones sospechosas |

| Mayor fricción en transacciones grandes | Requerir un segundo dispositivo, billetera hardware o multisig para transacciones mayores | Evitar que transacciones grandes pasen por navegadores comprometidos |

Conclusión

Incidentes como Trust Wallet, extensiones falsas en Chrome, Ledger Connect Kit y el aumento en ataques a billeteras personales muestran que: el navegador es un entorno peligroso, y las “mejores prácticas” sobre seed o hardware aún no son soluciones completas.

El riesgo actual no radica en que los usuarios gestionen mal sus claves, sino en que la capa de experiencia de usuario (UX) ha sido comprometida por hackers. La arquitectura no ha cambiado porque otras soluciones son demasiado engorrosas o demasiado centralizadas, y no encajan con la filosofía de auto-custodia.

Hasta que las billeteras en navegador sean aisladas del entorno del navegador general, o firmen transacciones verdaderamente air-gapped sin depender de JavaScript o actualizaciones automáticas, este compromiso persistirá. Los usuarios pueden seguir todas las reglas, usar hardware, no compartir seed, pero aún así perder fondos porque el código con el que interactúan ha sido comprometido silenciosamente. Esto no es un problema de educación del usuario, sino de arquitectura.