El protocolo FHE de Zama está a punto de emitir moneda. Entiende en un artículo el mecanismo y ecosistema de Zama.

Autor: David Christopher, autor de Bankless; Traducción: @金色财经xz

Después de meses de pruebas y de lo que el equipo llama “la auditoría más grande en la historia de Web3”, el protocolo de privacidad criptográfica Zama se está preparando para su lanzamiento en la mainnet.

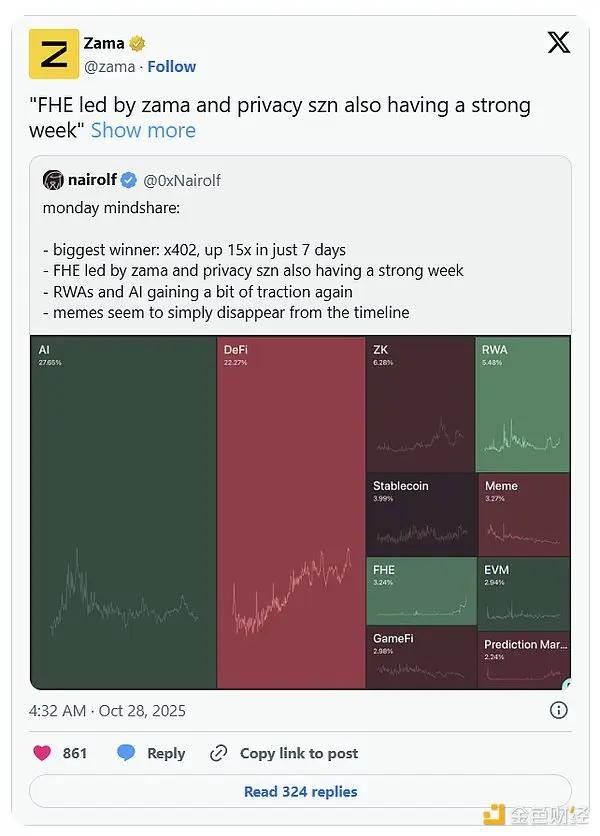

El proyecto acaba de anunciar el lanzamiento de la versión v2 de su red de pruebas y ha confirmado que la versión de prueba de la red principal se lanzará a finales de año, momento en el cual se lanzará simultáneamente el token ZAMA y la infraestructura de privacidad de nivel de producción completa. Para los observadores que siguen la ola de tecnologías de mejora de la privacidad en el ámbito de las criptomonedas, esto marca un hito importante: el primer despliegue a gran escala de la tecnología de cifrado totalmente homomórfico (FHE) en un entorno de producción.

Desde que se lanzó la prueba pública de la red en julio, Zama ha atraído a más de 120,000 direcciones que han completado más de 1.2 millones de transacciones de criptomonedas. Ahora, la red de prueba v2 como versión candidata para el lanzamiento de la red principal significa que el protocolo está listo para un despliegue a nivel de producción en múltiples cadenas EVM.

Pero lo más notable es la ruta tecnológica que Zama ha implementado para lograr la privacidad. No se trata de construir una nueva cadena de bloques, sino de agregar una capa de cifrado sobre cadenas existentes como Ethereum y el ecosistema EVM. Se puede comparar con HTTPS, que envuelve a los sitios web en una capa de cifrado: Zama envuelve los contratos inteligentes en una capa de cifrado, logrando la computación privada sin necesidad de que los usuarios migren, cambien de cadena o cambien de cadena subyacente.

A continuación, analizaremos el mecanismo de operación de Zama, la función de su token, los avances actuales y el ecosistema de aplicaciones que se está preparando para conectarse a la mainnet.

1, Funciones centrales de Zama

Esencialmente, Zama es un protocolo de confidencialidad basado en criptografía homomórfica que permite que los contratos inteligentes privatizados y el cálculo criptográfico se ejecuten directamente en una blockchain existente de capa 1/capa 2, sin necesidad de depender de una nueva capa de protocolo.

La criptografía de homomorfismo completo (FHE) es clave para lograr esta función. A diferencia de los métodos de cifrado tradicionales que solo protegen los datos en almacenamiento estático o durante la transmisión, la FHE mantiene los datos en estado cifrado durante todo el proceso de procesamiento. Se puede imaginar como una caja fuerte con guantes programables: metes datos sensibles dentro de la caja, preestableces las instrucciones de operación que deben ejecutarse y luego las envías a la unidad de computación. El procesador sigue las instrucciones para completar el cálculo, pero nunca puede vislumbrar los datos reales dentro de la caja; desbloquear la caja fuerte permite obtener el resultado correcto. Esto elimina por completo la ventana de riesgo de seguridad que existe cuando los datos deben ser descifrados para ser procesados.

Zama teje la capacidad de protección de la privacidad en el ecosistema de red existente, en lugar de obligar a los desarrolladores a migrar a una nueva cadena que necesita acumular liquidez, herramientas y efectos de red desde cero.

2. Mecanismo de operación de Zama

La arquitectura de Zama está compuesta por múltiples componentes interrelacionados que impulsan conjuntamente su capacidad de procesamiento criptográfico:

fhEVM

fhEVM es un conjunto de contratos inteligentes y bibliotecas de código de Zama, utilizado para ejecutar contratos inteligentes confidenciales en cadenas EVM. Contiene dos componentes centrales que trabajan en conjunto: la biblioteca de funciones fhEVM y el ejecutor fhEVM.

El primer componente proporciona a los desarrolladores de Solidity un conjunto de herramientas para escribir contratos inteligentes confidenciales, diseñado para permitir que los desarrolladores familiarizados con Solidity puedan comenzar rápidamente.

El segundo componente, el ejecutor fhEVM, es un contrato inteligente desplegado en la cadena anfitriona (como Ethereum, Arbitrum, Polygon, etc.) que se encarga de procesar cálculos FHE. Cuando se activa un contrato confidencial, el ejecutor envía una solicitud de cálculo encriptado a la red de coprocesadores de Zama, y los coprocesadores se encargan de los cálculos posteriores.

Co-procesador

Los coprocesadores son componentes que llevan a cabo tareas de cálculo centrales. Están compuestos por una red fuera de la cadena de nodos de cifrado totalmente homomórfico (FHE), que escucha los eventos emitidos por los ejecutores; estos nodos realizan operaciones de cifrado y devuelven los resultados a la cadena anfitriona. Al descargar tareas de cálculo en hardware especializado, Zama evita la congestión de la cadena principal mientras mantiene la verificabilidad y la seguridad. Varios coprocesadores envían los resultados de cálculo al gateway de Zama, que asegura la precisión de los resultados a través de un mecanismo de consenso mayoritario.

Sistema de seguridad

Zama construye un sistema de seguridad a través de múltiples componentes interconectados.

Gateway actúa como un núcleo central, impulsando todo el proceso del protocolo a través de contratos inteligentes en la cadena de expansión exclusiva de Arbitrum. Se encarga de validar la entrada encriptada, procesar solicitudes de desencriptación y transferir activos encriptados a través de cadenas anfitrionas, y se puede ver como el centro de control del tráfico de todo el sistema.

El Servicio de Gestión de Claves (KMS) es un componente de seguridad clave que mantiene las claves necesarias para los resultados de descifrado. Aunque este tipo de operaciones puede conllevar riesgos de centralización, Zama utiliza tecnología de Computación Multipartita (MPC) para evitarlo: las claves se dividen entre varios operadores, y cada operador solo posee una parte de la clave, por lo que se requiere la colaboración de la mayoría para descifrar. Por lo tanto, incluso si hay operadores malintencionados, no pueden obtener los datos de forma aislada.

Finalmente, la lista de control de acceso (ACL) rastrea los permisos de descifrado, asegurando que, aunque el cálculo se realice fuera de la cadena, solo las partes autorizadas puedan acceder a los resultados. Todas las operaciones se mantienen públicamente verificables a través de la puerta de enlace.

El flujo de trabajo completo es el siguiente: el usuario llama a un contrato inteligente confidencial en Ethereum y envía datos encriptados → el ejecutor fhEVM publica un evento que contiene los datos → el coprocesador Zama recibe el evento → se realizan cálculos sobre la entrada encriptada utilizando FHE → los resultados encriptados se envían de vuelta a Ethereum a través de una puerta de enlace → el usuario descifra con su clave privada. Ni la cadena de bloques subyacente, la red de coprocesadores ni ningún operador pueden acceder a la información en texto claro. El sistema de clave dividida garantiza el almacenamiento distribuido de la clave de descifrado, y el mecanismo de consenso de la puerta de enlace valida la corrección de los cálculos.

3、ZAMA token

El token ZAMA se lanzará pronto y servirá como el token nativo funcional del protocolo. Desempeña tres funciones clave en la red: garantizar la seguridad operativa a través del staking, pagar las tarifas de uso del protocolo y proporcionar derechos de gobernanza sobre los parámetros del protocolo.

4、Constructores del ecosistema Zama

Además de anunciar el lanzamiento de la red de pruebas v2, el fundador de Zama, Rand, también presentó un equipo destacado desarrollado en base a Zama, mostrando varias aplicaciones que están preparadas para conectarse a la red principal:

El protocolo Zaiffer convierte tokens estándar ERC-20 en tokens ERC-7984 confidenciales que tienen saldo criptográfico y montos de transferencia. Estos tokens confidenciales se pueden utilizar en DeFi para operaciones como intercambios privados, y el propio token de Zama también utiliza este protocolo para la protección de la privacidad.

TokenOps proporciona soluciones de distribución de tokens confidenciales para empresas de criptomonedas y fundaciones. La plataforma maneja bloqueos confidenciales y airdrops, y el propio plan de distribución de tokens de Zama se implementa a través de TokenOps.

La cartera Bron fue desarrollada por el fundador del proveedor de servicios de custodia Copper, y está diseñada específicamente como una cartera autogestionada MPC para la tenencia y transferencia de activos confidenciales como stablecoins, con soporte nativo para el token confidencial ERC-7984.

Raycash como un banco autogestionado que utiliza moneda estable confidencial, garantiza la seguridad y privacidad de los fondos en la cadena, al mismo tiempo que permite a los usuarios realizar staking, intercambios y consumos fuera de la cadena a través de tarjetas de débito e IBAN.

5, La red principal se lanzará pronto

Hemos proporcionado mucha información sobre este nuevo proyecto, pero si se desea resumir este artículo en dos puntos clave, por favor tenga en cuenta:

La misión de Zama es llevar la protección de la privacidad a Ethereum, en lugar de hacer que Ethereum se adapte a las necesidades de privacidad.

El avance de Zama en el campo de la criptografía totalmente homomórfica (FHE) permite que esta tecnología se aplique realmente en operaciones diarias, lo que podría desencadenar una innovación en cadena en uno de los campos más seguros e importantes de la criptografía.

En general, la tecnología de privacidad está viviendo un momento emocionante: la práctica ingenieril que se ha cultivado durante años está a punto de materializarse en un verdadero entorno criptográfico en la cadena.