مطبات قديمة، جروح جديدة: تحليل العقود المسروقة المرخصة الخبيثة

يوصى بأن يقوم المستخدمون بالتحقق بشكل متكرر مما إذا كانت هناك أي حالات ترخيص غير طبيعية وإلغائها في الوقت المناسب.

تأليف: زيرو، ليزا

خلفية

في الآونة الأخيرة، تعرض فريق أمان SlowMist للعديد من حوادث سرقة العملات المعدنية الناتجة عن التفويض، وهذه الحوادث هي أبسط سرقة للعملات المعدنية ناجمة عن الموافقة على التفويض، والنقطة الأساسية هي أن الضحية نقر عن طريق الخطأ على الموافقة على التفويض منذ وقت طويل. ولحسن الحظ، فإن خصائص blockchain - الإوز المارة - تترك آثارًا، ويمكن دائمًا العثور على أدلة في كمية كبيرة من البيانات الموجودة على السلسلة.

##تحليل حالة مسروقة

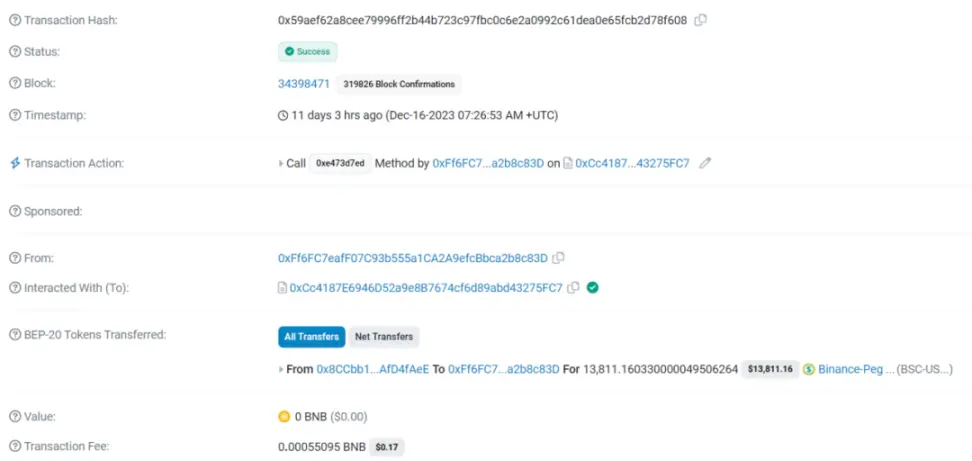

وبحسب المعلومات التي قدمتها الضحية فإن المعاملات المسروقة كانت على النحو التالي:

()

في لمحة سريعة، لا يمكن إلا أن نرى أن عنوان الضحية 0x8CCb قد تمت سرقته بواسطة عنوان المتسلل 0xFf6F مع سرقة 13,811 دولارًا أمريكيًا.

هذه المعاملة ليست طريقة توقيع تصريح/تصريح 2 خارج السلسلة ولا أي طريقة ترخيص بها ثغرات أمنية أخرى في العقد، كما أنها ليست طريقة إنشاء 2.

بعد أن قمنا بإزالة هذه الأساليب الشائعة، وجدنا أن هذه المعاملة كانت في الواقع أبسط سرقة رمزية ناتجة عن موافقة الموافقة، وكان هذا هو الفتيل الذي تم وضعه منذ وقت طويل.

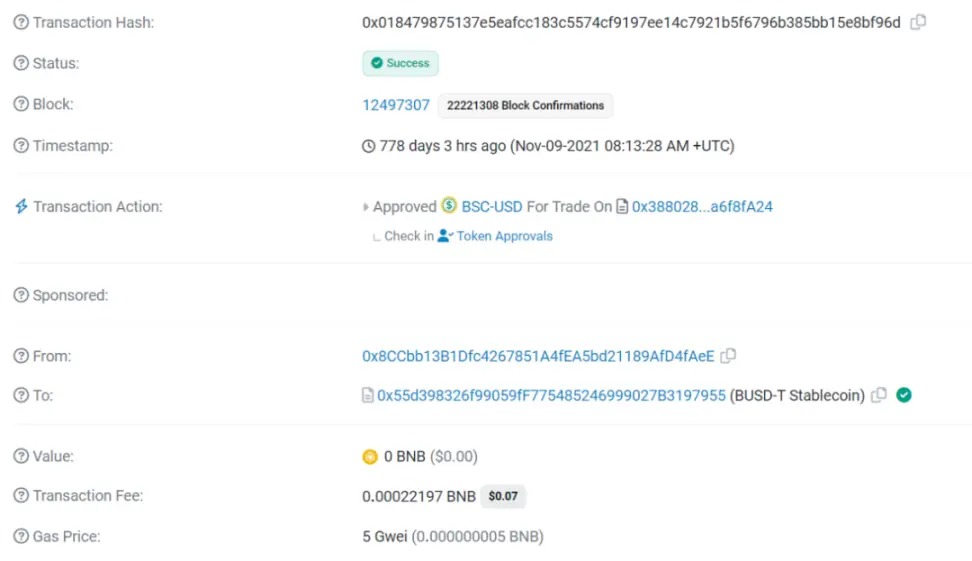

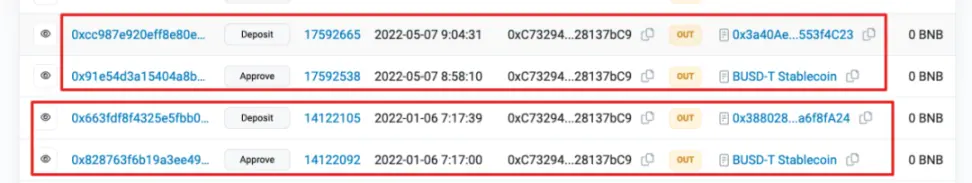

من خلال تحليل سجلات المعاملات السابقة على السلسلة، تم اكتشاف أن النقطة الرئيسية للسرقة هي أن الضحية قد سمح بعنوان العقد (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) منذ أكثر من عامين، وسجل التفويض هو كما يلي:

()

الجدول الزمني للمعاملات المعتمدة والتحويلات المسروقة مدرج أدناه، مع وجود فجوة تصل إلى 767 يومًا:

- 9 نوفمبر 2021، الساعة 08:13:28 - التفويض الضار للمعاملات لعناوين العقود الضارة؛

- 16 ديسمبر 2023، 07:26:53 - تم نقل USDT-BEP20 دون تصريح.

كيف تمت سرقة الأموال بعد تفويضها لعنوان العقد الخبيث؟ دعونا نلقي نظرة فاحصة على التفاصيل.

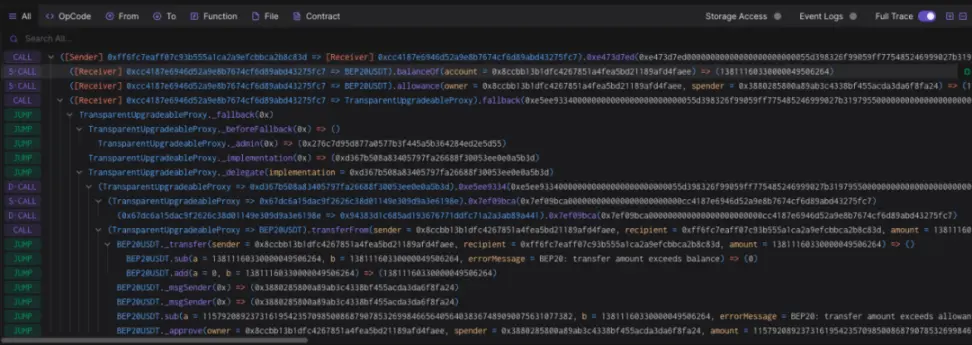

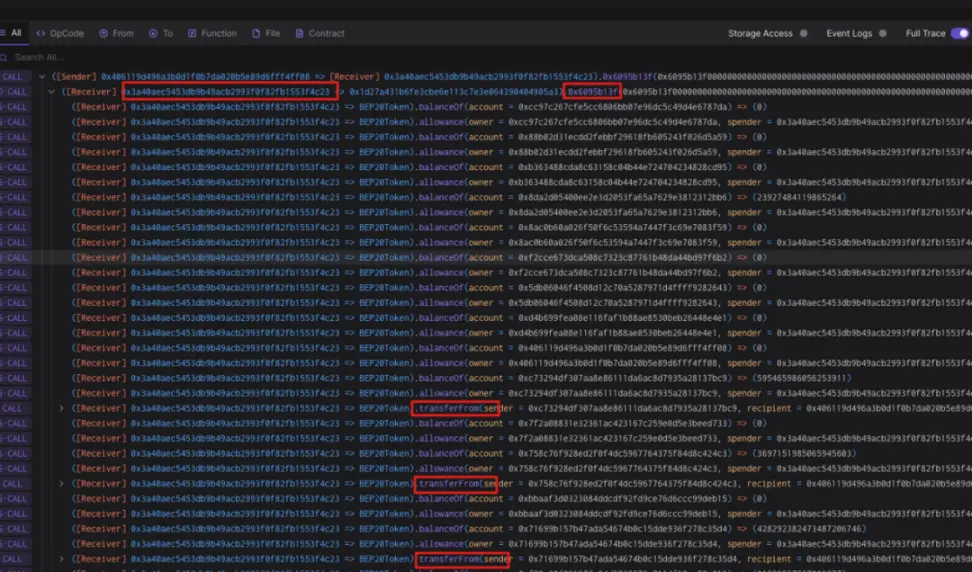

()

في هذه المعاملة، تحدث الخطوات التالية:

- عن طريق الاتصال بطريقة 0xe473d7ed لعنوان العقد 0xcc4187، تحقق من رصيد العنوان المسروق والمخصص المسموح به للعقد الضار؛

- اتصل بطريقة 0xe5ee9334 لعقد الوكيل 0xd367b5 للعقد الضار (TransparentUpgradeableProxy في الشكل):

- التحقق من أذونات الدور لعنوان العقد 0xcc4187؛

- يستدعي العقد الضار وظيفة النقل من USDT-BEP20 كمرسل للرسالة، وبالتالي نقل أصول الرمز المصرح بها للعقد الضار إلى عنوان الربح الخاص بالمتسلل 0xFf6F.

تحليل ميست تراك

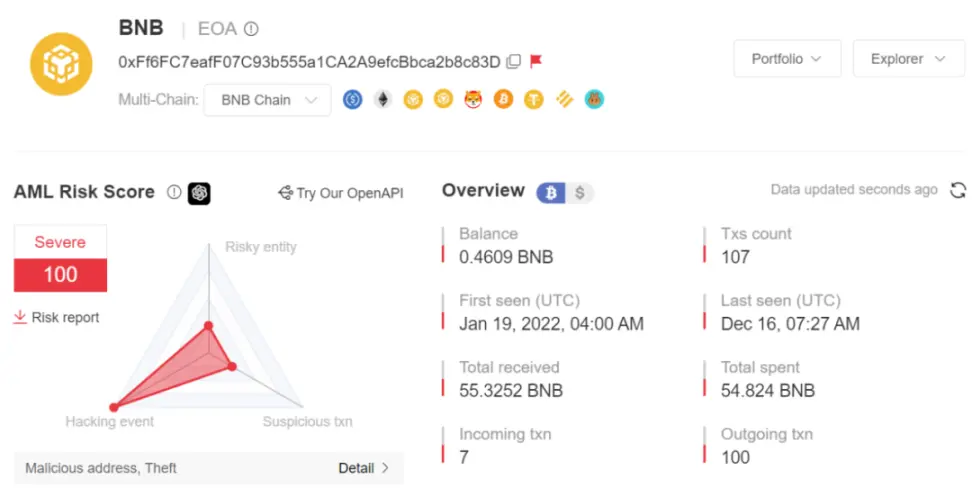

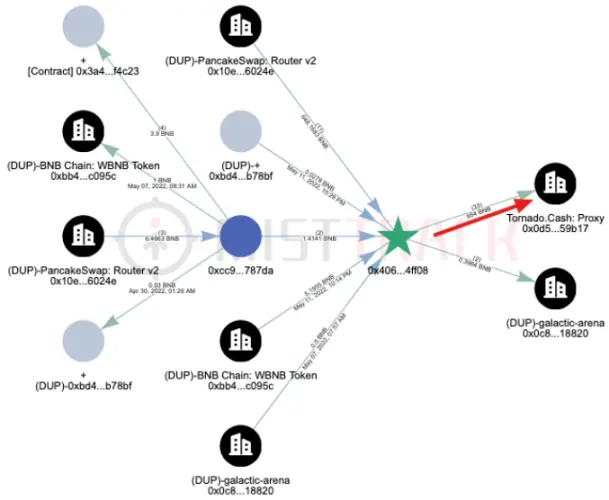

وفقًا لتحليل MistTrack، حقق عنوان المتسلل (0xFf6FC7eafF07C93b555a1CA2A9efcBbca2b8c83D) حاليًا أرباحًا تبلغ حوالي 200000 دولار، بما في ذلك مجموعة متنوعة من الرموز المميزة.

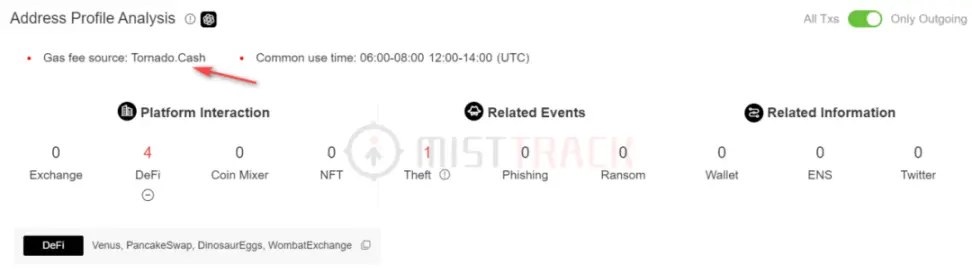

جاءت الأموال الأولية للمتسلل من 0.098 BNB تم تحويلها من Tornado Cash، واستخدم Venus وPancakeSwap وDinosaurEggs وWombatExchange:

بعد ذلك، نقوم بتحليل عنوان العقد الضار (0x3880285800a89AB3C4338bf455acdA3da6f8fA24):

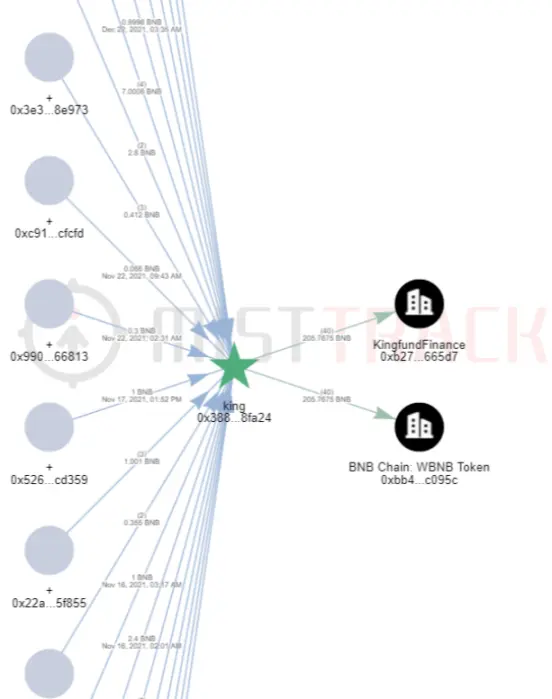

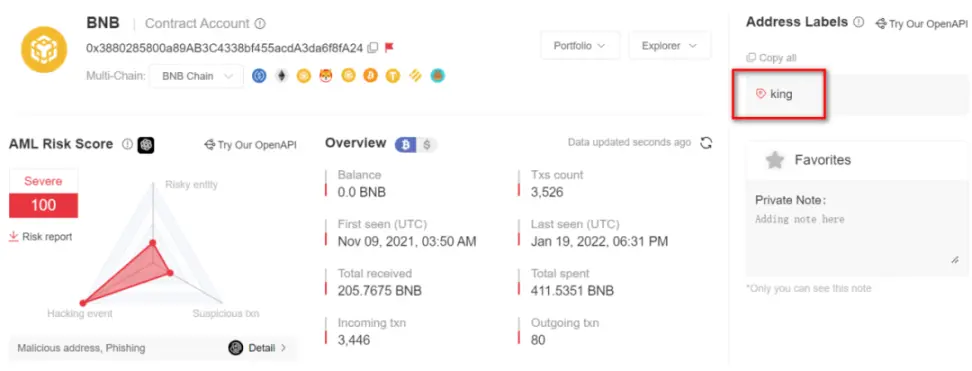

وجدنا أن هذا العقد الخبيث تم وضع علامة عليه كـ King في MistTrack، مما يعني أن عنوان العقد هذا هو عنوان العقد لمشروع King الأصلي. ويتفاعل عنوان العقد هذا أيضًا مع Kingfund Finance. يجب أن يكون King وKingfund Finance نفس المشروع:

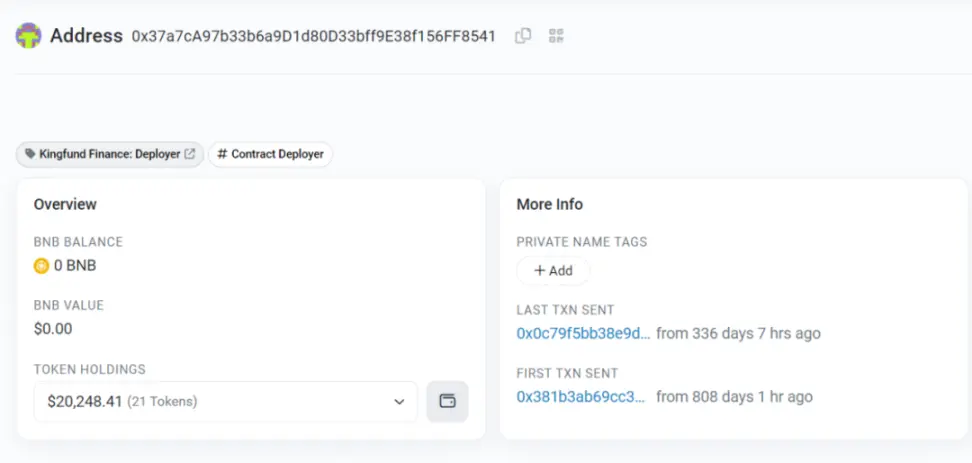

دعونا نلقي نظرة على عنوان منشئ عنوان العقد الضار (0x37a7cA97b33b6a9D1d80D33bff9E38f156FF8541)، والذي تم وضع علامة Kingfund Finance: Deployer عليه.

عندما بحثنا عن معلومات حول هذا المشروع، وجدنا أنه في الواقع مشروع RugPull. في 19 يناير 2022، أخذت Kingfund Finance أكثر من 300 WBNB (حوالي 141000 دولار أمريكي) وأغلقت موقعها الإلكتروني الرسمي وتويتر الرسمي. بمعنى آخر، لا يزال المستخدمون الذين لم يقوموا بإلغاء ترخيص العقد الضار يتعرضون للسرقة، ويوصي فريق أمان SlowMist المستخدمين بإلغاء ترخيص العقد الضار في الوقت المناسب.

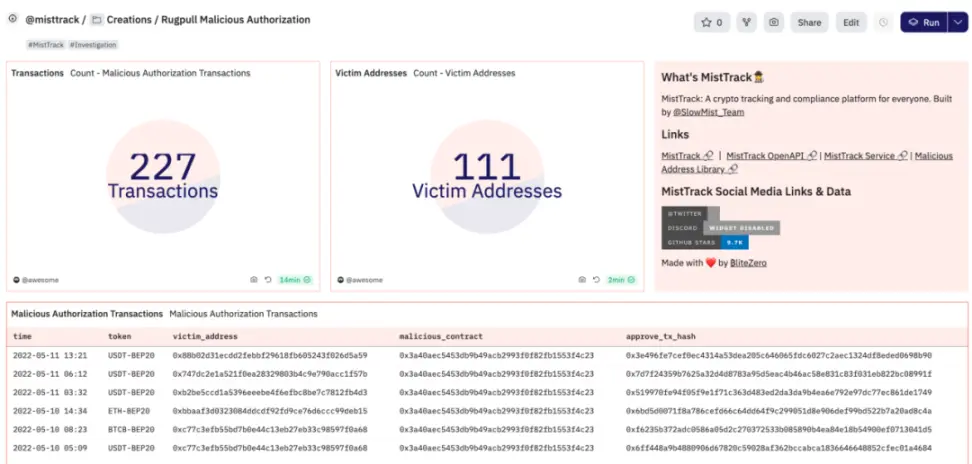

تحليل بيانات الكثبان الرملية

()

استنادًا إلى الخصائص الملخصة أعلاه وبمساعدة تحليل Dune، وجدنا أيضًا أن مستخدمًا آخر سمح بعنوان العقد الضار المذكور أعلاه (0x3880285800a89AB3C4338bf455acdA3da6f8fA24) في يناير 2022، ثم سمح بعنوان عقد ضار آخر لـ RugPull في مايو (0x3a40AeC5453dB9b49ACb2993F0F). 82FB1553f4C23).

قام منشئ هذا العقد الخبيث (0x406119D496a3b0D1F0B7DA020B5e89d6FFf4Ff08) بتحويل معظم الأموال المدرة للربح إلى Tornado Cash.

تم حظر العنوان ذي الصلة بواسطة MistTrack.

لخص

تعرض هذه المقالة بشكل أساسي حالة تمت فيها سرقة الأموال اللاحقة بشكل مستمر بسبب الترخيص لمشروع RugPull في السنوات الأولى، وتوسع مجموعة بيانات Dune استنادًا إلى الخصائص ذات الصلة. التصيد الاحتيالي منتشر ويمكن القبض عليك عن طريق الخطأ. يوصي فريق أمان SlowMist بأن يقوم المستخدمون بالتحقق بشكل متكرر من حالة الترخيص الخاصة بهم. يمكنك استخدام Revocash وScamSniffer وRabby وأدوات أخرى للتحقق. إذا وجدت أي ترخيص غير طبيعي، فيرجى إلغاءه في الوقت المناسب.