تقنية إثبات المعرفة الصفرية: إضاءة نجم التمويل اللامركزي الجديد

ناقشنا سيناريوهات التطبيق المختلفة لتقنية ZK لتحقيق حماية الخصوصية في DeFi، وخاصة قدرتها على مقاومة المعاملات الأولية والتلاعب بالسيولة والإقراض.

** بقلم : سالوس **

1 المقدمة

يعد التمويل اللامركزي (DeFi) اتجاهًا تنمويًا مهمًا في المجال الحالي للابتكار المالي. في DeFi، يعد إخفاء معلومات المعاملات والحفاظ على خصوصية المستخدم أمرًا بالغ الأهمية. مع استمرار DeFi في التوسع والتعمق، تظهر مشاريع مختلفة إلى ما لا نهاية ومليئة بالحيوية. لقد فتح تطبيق تقنية إثبات المعرفة الصفرية (ZK) إمكانيات جديدة لحماية الخصوصية في DeFi. تتيح تقنية ZK لأحد الأطراف أن يثبت لطرف آخر أنه يعرف معلومة ما دون الكشف عن أي تفاصيل محددة حول تلك المعلومات. أدى تطبيق هذه التقنية في مشاريع DeFi مثل ZigZag وunyfy وZK DEX من OKX إلى تعزيز إمكانات حماية الخصوصية في DeFi بشكل كبير، وخاصة حماية معلومات المعاملات. من المتوقع أن يؤدي التطبيق الواسع النطاق لتقنية ZK إلى ابتكارات في طريقة التعامل مع DeFi ومجال العملات المشفرة بأكمله، وتعزيز التطوير المستقبلي للمجال بأكمله، وتحقيق اختراقات كبيرة.

2. تحديات الخصوصية في التمويل اللامركزي

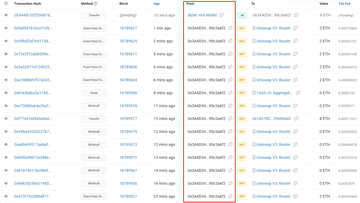

لا توجد أسرار في blockchain، وشفافية بيانات DeFi لا جدال فيها. بأخذ المعاملة على Uniswap V3 كمثال، يمكننا بسهولة عرض تفاصيل المعاملة من خلال موقع Etherescan (كما هو موضح في الشكل 1). على سبيل المثال، قام العنوان 0x3A4D…a6f2 بتبادل 2 WETH مقابل 17,654,123,249,375 Bonk على Uniswap V3، وكانت رسوم المعاملة 0.0046 Ether. المعلومات الأساسية مثل المرسل (من)، والمستلم (إلى)، ومبلغ المعاملة (القيمة)، ورسوم المعاملة (رسوم المعاملة) في هذه المعاملات كلها متاحة للجمهور.

الشكل 1: تم الكشف عن تفاصيل المعاملة على etherescan

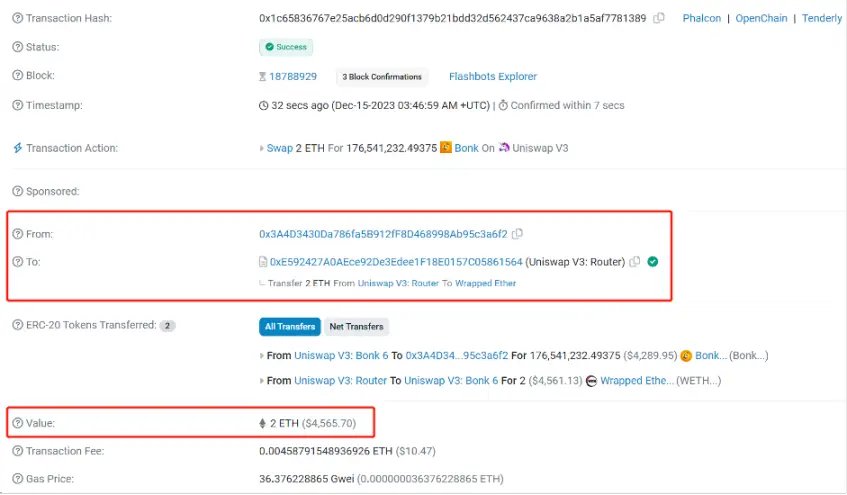

يمكننا أيضًا عرض جميع سجلات المعاملات تحت عنوان 0x3A4D…a6f2 (كما هو موضح في الشكل 2). إذا سمحت الظروف بذلك، يمكننا أيضًا استنتاج الهوية الحقيقية لهذا العنوان في العالم الحقيقي.

الشكل 2: قائمة جميع المعاملات لعنوان محدد متاحة للعامة على etherescan

ومع ذلك، قد يكون لشفافية بيانات DeFi بعض الجوانب السلبية. إذا كنت من حوت DeFi، فقد تجذب كل معاملاتك انتباه السوق، على سبيل المثال، عندما يسحب الحوت 11.24 مليون WOO (حوالي 4.2 مليون دولار أمريكي) من Binance، فإن هذه المعاملة ستجذب انتباهًا واسع النطاق. وعلى نحو مماثل، فإن أي مدفوعات ذات قيمة كبيرة أو معاملات على المستوى المؤسسي قد تثير أيضاً قلقاً عاماً واسع النطاق.

قد يتخذ المشاركون الآخرون في السوق قرارات الشراء والبيع بناءً على سلوكيات التداول هذه، مما قد يؤثر سلبًا على استراتيجية الاستثمار الخاصة بك. على سبيل المثال، إذا قمت باستثمار مبلغ كبير من المال في مشروع معين، ولكن بمجرد ملاحظة السوق لصفقتك، قد يحذو حذوها مستثمرون آخرون، مما يتسبب في ارتفاع أسعار الأصول، وبالتالي زيادة تكاليف استثمارك. بالإضافة إلى ذلك، قد تؤدي عملية البيع الخاصة بك أيضًا إلى إثارة حالة من الذعر في السوق، مما يتسبب في انخفاض الأسعار والتأثير على عوائد استثمارك.

يسلط هذا الموقف الضوء على الحاجة الملحة لحماية الخصوصية بين مشاريع DeFi والمستخدمين. إذا كنا لا نريد أن تكون تفاصيل معاملاتنا معروفة للعامة، فيمكننا اختيار الاحتفاظ بمعلومات معينة حول معاملات DeFi خاصة.

يمكن لتقنية ZK ضمان شرعية المعاملات مع إخفاء تفاصيل المعاملة. يحتاج المستخدمون إلى إرسال نوعين من المعلومات: أحدهما عبارة عن معاملة تخفي التفاصيل جزئيًا (مثل مستلم المعاملة أو المبلغ) (أي معاملة خاصة)، والآخر عبارة عن شهادة ZK حول هذه المعلومات المخفية. التحقق من شرعية المعاملة الخاصة هو في الواقع التحقق من شهادة ZK المقابلة.

3. إطلاق العنان لإمكانات التمويل اللامركزي: الفرص التي توفرها تقنية ZK

3.1 دور تقنية ZK في مقاومة المعاملات المسبقة

لنفترض أنك محظوظ بما فيه الكفاية لتعلم أن شركة كبيرة على وشك شراء كمية كبيرة من أصل معين. يمكنك اختيار شراء هذا الأصل قبل أن تفعل الشركة ذلك. وبعد ذلك، عندما يؤدي الشراء المكثف لتلك الشركة إلى ارتفاع سعر الأصل، فإنك تبيعه لتحقيق الربح. في هذه الحالة، تشكل تجارتك أمام اللاعبين الكبار تداولًا متقدمًا.

التشغيل الأمامي هو استراتيجية استثمار في التداول المالي تحدث عادةً في البورصات، مثل Uniswap. وذلك لأن المعاملات في blockchain تكون عامة وأن تأكيد المعاملة يستغرق وقتًا معينًا. لذلك، قد يقوم بعض المتداولين الخبيثين بزيادة رسوم المعاملات للسماح بتعدين معاملاتهم وتأكيدها قبل معاملات الآخرين، من أجل تحقيق غرض المعاملات الأولية.

يمكن أن تتسبب الصفقات التي يتم تنفيذها في وقت مبكر في إلحاق الضرر بالمتداولين الآخرين لأنها تغير بيئة التداول الأصلية بحيث لا تستمر صفقات المتداولين الآخرين كما هو مخطط لها في الأصل. من ناحية أخرى، يبدأ المهاجمون معاملات مسبقة لتحقيق الأرباح لأنفسهم، حيث يمكنهم تحقيق الأرباح قبل تغير السعر. لذلك، تحاول العديد من مشاريع DeFi أيضًا منع المعاملات التي تتم في المقدمة من خلال طرق مختلفة.

يمكن أن تلعب تقنية ZK دورًا رئيسيًا في مكافحة الصفقات الرائدة. أدناه، سنأخذ هجوم الساندويتش في البورصة اللامركزية (DEX) كمثال، وهو أيضًا نوع شائع من المعاملات التي يتم تشغيلها مسبقًا لتحليل الحالة.

3.1.1 دراسة حالة: هجوم ساندويتش في DEXs

ما هو هجوم الساندويتش؟

لنفترض أنه يوجد في DEX مجمع سيولة بحالة احتياطي تبلغ 100 ETH / 300,000 USDT. تبدأ أليس معاملة لشراء USDT، حيث تقوم باستبدال 20 ETH مقابل USDT. عندما ترسل المعاملة، ستعيد DEX نتيجة بناءً على حالة الاحتياطي الحالية لمجمع السيولة، لتخبر أليس أنها تستطيع شراء ما يقرب من 50000 دولار أمريكي. ولكن في الواقع، حصلت أليس فقط على 45,714 دولارًا أمريكيًا في النهاية.

هنا، دعونا أولاً نفهم بإيجاز سبب قدرة أليس على شراء 50000 دولار أمريكي مقابل 20 إيثريوم. تعتمد منصة DEX هذه نموذج صانع السوق الآلي (AMM) وتقوم تلقائيًا بحساب سعر الشراء والبيع من خلال خوارزمية صانع سوق المنتجات الثابتة (CPMM). CPMM هي خوارزمية صانع سوق آلي مشهورة حاليًا والتي تحافظ على منتج ثابت لأصلين في مجموعة التداول لتحقيق إمدادات السيولة وضبط أسعار الأصول تلقائيًا. في هذا المثال، يتم حساب مبلغ USDT الذي يمكن لأليس شراءه من خلال الصيغة 50,000=300,000-(100*300,000)/(100+20) (بافتراض عدم وجود رسوم معالجة).

لم تشتر أليس المبلغ المتوقع من USDT لأنها تعرضت لهجوم الساندويتش.

تحدث هجمات الساندويتش بشكل رئيسي في منصات DEX المستندة إلى AMM. في هجوم الساندويتش، يقوم المهاجم بإجراء معاملتين حول المعاملات المنتظمة للضحية للتلاعب بأسعار الأصول والاستفادة من خسائر الضحية. هاتان المعاملتان عبارة عن معاملات تشغيل أمامية ومعاملات متابعة على التوالي، وتسمى المعاملة قبل المعاملة العادية بالمعاملة الأمامية، وتسمى المعاملة بعد المعاملة العادية معاملة المتابعة.

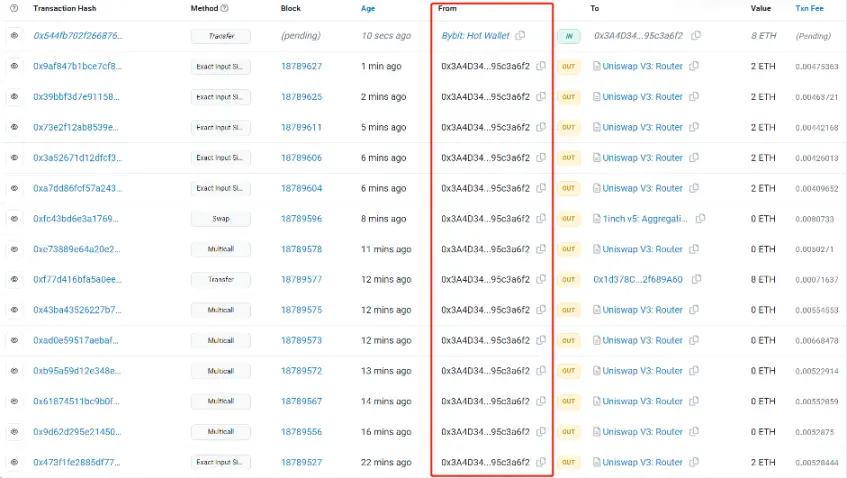

إذًا، كيف نجح هجوم شطيرة أليس؟ كما هو مبين في الشكل 3.

الشكل 3 عملية هجوم الساندويتش

المعاملة الوقائية للمهاجم: قبل تنفيذ المعاملة التي بدأتها Alice لشراء USDT، بدأ المهاجم أيضًا معاملة لشراء USDT (معاملة وقائية)، أي تبادل 5 ETH مقابل USDT. علاوة على ذلك، فإن رسوم الغاز التي يدفعها المهاجم إلى عامل التعدين لهذه المعاملة أعلى من رسوم أليس، لذلك سيتم تنفيذ معاملة المهاجم قبل أليس.

بعد تنفيذ صفقة المهاجم لشراء USDT، حصل على ما يقرب من 14,286 USDT من مجمع السيولة، 14,286≈300,000-(100*300,000)/(100+5). تم تغيير احتياطي مجمع السيولة من الحالة الأولية البالغة 100 ETH / 300,000 USDT إلى 105 ETH / 285,714 USDT. ومع ذلك، لا تعلم أليس أن حالة الاحتياطي لمجمع السيولة قد تغيرت بين وقت تقديم المعاملة ووقت تنفيذ المعاملة.

المعاملة العادية للضحية: يتم بعد ذلك تنفيذ معاملة أليس العادية.

بعد تنفيذ معاملة أليس لشراء USDT، تلقت 45,714 USDT من مجمع السيولة (وفقًا لدالة المنتج الثابتة، 45,714≈285,714-(105*285,714)/(105+20)). تم تغيير حالة احتياطي السيولة من 105 ETH / 285,714 USDT إلى 125 ETH / 240,000 USDT. لذلك، كان من المفترض أن تكون أليس قادرة على شراء 50,000 دولارًا أمريكيًا مقابل 20 إيثريوم، لكنها الآن يمكنها شراء 45,714 دولارًا أمريكيًا فقط بسبب التغييرات في مجمع السيولة الناتجة عن معاملة المهاجم. خسرت أليس ما يقرب من 4286 دولارًا أمريكيًا (4286=50,000-45,714).

معاملة متابعة المهاجم: أخيرًا، بدأ المهاجم معاملة (معاملة متابعة) مرة أخرى، أي تبادل 14,286 دولارًا أمريكيًا مقابل ETH (تم شراء 14,286 دولارًا أمريكيًا للتو).

بعد تنفيذ معاملة المتابعة الخاصة بالمهاجم، قام بسحب 7 ETH من مجمع السيولة (وظيفة المنتج المحددة، 7≈125-(125*240,000)/(240,000+14,286)). تم تغيير حالة الاحتياطي لمجمع السيولة من 125 ETH / 240,000 USDT إلى 118 ETH / 254,286 USDT. لذلك، أنفق المهاجم 5 إيثريوم فقط في البداية، لكنه حصل في النهاية على 7 إيثريوم وحصل على 2 إيثريوم (2=7-5).

خلال عملية هجوم الساندويتش بأكملها، بدأ المهاجم ما مجموعه معاملتين، وهما معاملة التشغيل الأمامي ومعاملة المتابعة. تسببت الصفقة الأولية في خسارة أليس لما يقرب من 4286 دولارًا أمريكيًا. إن الجمع بين المعاملات الأولية والمتابعة جعل المهاجم يربح 2 إيثريوم.

في عمليات التنفيذ المباشر، يعد الإعلان عن المعاملات عاملاً رئيسياً يؤدي إلى ظهور هجمات الساندويتش، خاصة في بروتوكولات AMM. تعمل هذه البروتوكولات على نشر معلومات المعاملات في الوقت الفعلي الخاصة ببورصات DEX، وتوفر هذه الشفافية العالية للمهاجمين إمكانية مراقبة وتحليل تدفقات المعاملات من أجل إيجاد فرص لتنفيذ هجمات الساندويتش.

3.1.2 يمكن لتقنية ZK مقاومة هجمات الساندويتش

يمكن أن يؤدي تطبيق تقنية ZK إلى تقليل احتمالية حدوث هجمات الساندويتش بشكل كبير. باستخدام تقنية ZK لإخفاء حجم المعاملات وأنواع الأصول وأرصدة المستخدم أو مجمع السيولة وهويات المستخدم وتعليمات المعاملات والمعلومات الأخرى المتعلقة بالبروتوكول، يمكن تحسين خصوصية بيانات المعاملات بشكل فعال. ونتيجة لذلك، يصعب على المهاجم الحصول على معلومات كاملة عن المعاملة، مما يزيد من صعوبة تنفيذ هجوم الساندويتش.

بالإضافة إلى ذلك، لا تستطيع تقنية ZK مقاومة هجمات الساندويتش فحسب، بل يمكن للمعاملات الخاصة القائمة على ZK أيضًا أن تزيد من صعوبة الحكم على نماذج سلوك المستخدم. أي طرف ثالث يحاول جمع بيانات blockchain لتحليل المعاملات التاريخية للحساب، واستنتاج الأنماط السلوكية، واستكشاف دورات النشاط، وتكرار المعاملات أو التفضيلات، وما إلى ذلك، سيواجه تحديات. هذا النوع من التحليل، المعروف باسم الاستدلال النموذجي السلوكي، لا ينتهك خصوصية المستخدم فحسب، بل يمكن أن يمهد الطريق أيضًا لهجمات مصائد الجذب وعمليات التصيد الاحتيالي.

3.2 منع التلاعب بالسيولة بناءً على تقنية ZK

يعد التلاعب بالسيولة والتداول المسبق من أساليب الهجوم في التمويل اللامركزي، وتتضمن كلتا طريقتي الهجوم استخدام معلومات السوق وسرعة المعاملات للحصول على الفوائد، لكن استراتيجياتهما المحددة وطرق تشغيلهما مختلفة.

يستغل السباق الأمامي المعلومات، بينما يستغل التلاعب بالسيولة نشاط السوق لتضليل المتداولين الآخرين. فالأول يحقق الأرباح بشكل أساسي من خلال الحصول على معلومات مهمة غير معلنة واستخدامها، في حين أن الأخير يضلل المستثمرين الآخرين من خلال خلق نشاط سوقي زائف، مما يدفعهم إلى اتخاذ قرارات تداول غير مواتية.

لا يمكن لتقنية ZK أن تلعب دورًا رئيسيًا في مقاومة التداولات المتقدمة فحسب، بل يمكنها أيضًا المساعدة في منع التلاعب بالسيولة.

3.2.1 دراسة حالة: استخدام Oracles لمعالجة السيولة

لنفترض أنك تشتري التفاح من سوق فواكه مزدحم. تتقلب أسعار السوق عادة بناء على التغيرات في العرض والطلب. عادةً ما تراقب الأسعار على مدار فترة زمنية ثم تقرر ما إذا كنت ستشتري بناءً على متوسط السعر. تخيل الآن أن مشتريًا ثريًا جدًا يدخل السوق ويريد حقًا شراء التفاح. بدأ بشراء التفاح بكميات كبيرة، بغض النظر عن السعر. سيؤدي هذا إلى ارتفاع أسعار Apple بشكل كبير في فترة زمنية قصيرة. إذا كنت لا تزال تشتري شركة Apple بناءً على هذا السعر، فمن المحتمل أنك تدفع أكثر مما تستحقه بالفعل.

يمكن لهذا المثال أن يفهم بشكل أفضل مبدأ عمل أوراكل TWAP (متوسط السعر المرجح بالوقت) ومفهوم التلاعب بالسيولة. إن اتخاذ قرار شراء التفاح على أساس متوسط السعر يشبه عملية أوراكل TWAP. إن شراء رجال الأعمال الأثرياء للتفاح بكميات كبيرة مما يؤدي إلى ارتفاع الأسعار يشبه التلاعب بالسيولة.

تحدد أوراكل TWAP أسعار الأصول عن طريق حساب متوسط سعر المعاملة على مدى فترة من الزمن. كلما كانت المعاملة حديثة، كلما زاد التأثير على متوسط السعر. إذا قام شخص ما بإجراء عدد كبير من المعاملات أو التداول بمبلغ كبير من المال في فترة زمنية قصيرة، مما قد يؤثر بشكل كبير على متوسط سعر الأصل، فهذا يعد تلاعبًا بالسيولة. يمكن أن يؤدي التلاعب بالسيولة إلى رفع أو خفض أسعار الأصول بشكل مصطنع، مما يؤدي إلى معلومات غير دقيقة عن الأسعار. إذا أراد شخص ما استخدام أوراكل TWAP لزيادة سعر أحد الأصول عمدًا، فيمكنه استخدام مبلغ كبير من المال لشراء الأصل على المدى القصير، مما يؤدي إلى ارتفاع السعر مؤقتًا. إذا ارتفع سعر الأصل بشكل ملحوظ خلال هذه النافذة الزمنية، فقد تتعامل أوراكل TWAP مع هذا السعر المرتفع باعتباره سعر الأصل.

يمكن أن يكون للتلاعب بالسيولة في أوراكل TWAP تأثير كبير على بروتوكولات التمويل اللامركزي، وخاصة الرموز المميزة الناشئة ذات السيولة المنخفضة. عادةً ما تتخذ بروتوكولات التمويل اللامركزي قرارات مالية، مثل التصفية والإقراض وما إلى ذلك، بناءً على سعر الأصل. إذا كانت معلومات الأسعار غير دقيقة أو غير موثوقة، فقد يؤدي ذلك إلى اتخاذ قرارات خاطئة، وبالتالي التسبب في خسائر للمستخدمين. لذلك، من الضروري حماية أوراكل TWAP من التلاعب بالسيولة.

3.2.2 يمكن لتقنية ZK مقاومة التلاعب بالسيولة

استنادًا إلى تقنية ZK، يمكنه مقاومة التلاعب بالسيولة في TWAP oracle. يمكن تصميم العقد الذكي ليعتمد على TWAP oracle للحصول على أسعار الأصول. إذا قام أحد المهاجمين بالتلاعب بالسيولة، فقد يتجاوز السعر الذي تم الحصول عليه من TWAP oracle النطاق المقبول المحدد مسبقًا. وفي هذه الحالة، سيوقف العقد عملياته مؤقتًا. ستقوم بعد ذلك بإعادة حساب سعر الأصل وتأكيده بناءً على تقنية ZK.

لاستخدام تقنية ZK لحساب أسعار الأصول، تحتاج أولاً إلى إضافة عقد مجمّع إلى TWAP oracle. يمكن للعقد الوصول مباشرة إلى تقارير الأسعار N، أو تسجيل قيم نقاط التفتيش N للسعر على فترات زمنية عشوائية. بمجرد توفر نقاط بيانات N خلال فترة زمنية معينة، يمكن إنشاء دليل ZK لإثبات متوسط مجموعة الأسعار غير المصنفة. تتم تسمية مصفوفة الأسعار غير المصنفة على أنها متجه عمود x بطول N. فيما يلي عملية حساب أسعار الأصول بناءً على تقنية ZK:

يمكن التحقق من الدليل بإحدى الطريقتين، وفي كلتا الحالتين لا يمكن للمثبت اختيار مجموعة من الأسعار بشكل تعسفي كمدخل.

- استرداد قيم المصفوفة من تخزين العقود واستخدامها كمدخلات عامة للمدققين على السلسلة؛

- تكوين سلسلة تجزئة تدريجيًا من خلال دالة تجزئة، وتمثيل المصفوفة كقيمة تجزئة واحدة واستخدام تلك القيمة في أداة التحقق من الصحة على السلسلة.

هناك مصفوفة N x N A (مصفوفة مربعة)، عندما يتم ضرب المصفوفة بمتجه العمود x، يتم إنشاء متجه العمود y بحيث تكون y=Ax. A عبارة عن مصفوفة تبديل قابلة للعكس، ولكن نظرًا لاحتمال وجود قيم أسعار مكررة، فإن A ليس بالضرورة فريدًا، ويحتوي A على قيم ثنائية فقط.

القيم في y مرتبة، أي yiyi+1 i 0…N-1. مرة أخرى، لا يمكن استخدام < نظرًا لاحتمال وجود قيم أسعار مكررة.

الخرج العام للدائرة m هو القيمة المتوسطة لـ y. يوضح الدليل أن y⌊N/2⌋=m، حيث N هي قيمة ثابتة عند تجميع الدائرة ويجب أن تكون رقمًا فرديًا.

وفقًا للعملية المذكورة أعلاه، يتم إنتاج متوسط السعر m بناءً على تقنية ZK، وهي مقاومة للتلاعب. يمكن للوسيط m أن يمنع التلاعب بالسيولة إلى حد ما، ومن أجل تحقيق ذلك، نحتاج إلى الحد من قيمة y بحيث يتم إدراج قيمة y في كل كتلة مرة واحدة فقط، أو أن يكون عدد عمليات الإدراج ضمن الحد المقبول. number.داخل النطاق.

3.3 تعمل تقنية ZK على تمكين منصات الإقراض

كما ذكرنا أعلاه، فإن تقنية ZK قادرة على مقاومة التلاعب بالسيولة والتشغيل الأمامي في DEXs. لذا، هل يمكننا استكشاف إمكانيات تطبيق تقنية ZK بشكل أكبر في سيناريوهات التمويل اللامركزي الأخرى؟ على سبيل المثال، يمكن أن تلعب تقنية ZK أيضًا دورًا رئيسيًا في الإقراض، وهو عنصر مهم في مشاريع التمويل اللامركزي.

3.3.1 مفتاح الإقراض: كيفية تقييم الجدارة الائتمانية للمقترض

في منصات الإقراض التقليدية، تغطي عملية طلب القرض عادة خمس خطوات: الطلب، وتقييم الائتمان، والموافقة على القرض، وإصدار القرض وسداده. من بينها، يعتبر رابط تقييم الائتمان ذا أهمية خاصة، حيث يجب على المقترضين إثبات أن دخلهم يفي بالمعايير وأن لديهم القدرة على السداد. أثناء عملية التقييم، ستقوم المنصة بإجراء تحقيق متعمق للتاريخ الائتماني للمقترض، بما في ذلك الدخل والالتزامات وسجلات السداد السابقة، للتأكد من أن المقترض لديه القدرة على سداد القرض. وعلى هذا الأساس فقط ستنظر المنصة في الموافقة على طلب القرض.

ومع ذلك، عندما تلجأ إلى منصات إقراض DeFi مثل Aave أو Compound، يتغير الوضع. نظرًا لطبيعتها اللامركزية، فإن معظم منصات الإقراض DeFi لا تمتلك إجراءات KYC (اعرف عميلك، اعرف عميلك) وإجراءات تقييم المخاطر للبنوك التقليدية، ولا يمكنها التحقيق في الوضع الائتماني للمقترضين من خلال مكاتب الائتمان المشتركة. في هذه الحالة قد تتساءل كيف سيتم تقييم رصيدي؟

على منصة الإقراض DeFi، يمكنك إثبات جدارتك الائتمانية من خلال إثبات رمز السمعة. رمز السمعة هو نظام ائتماني يعتمد على تقنية blockchain، والذي يستخدم الرموز الرقمية لتمثيل وقياس سمعة المستخدمين. أصبح عدد الرموز المميزة للسمعة مؤشرًا مهمًا لتقييم الجدارة الائتمانية للمستخدم، فكلما زاد عدد الرموز المميزة، كانت سمعة المستخدم أفضل والتحسن المقابل في التصنيف الائتماني، مما يجعل من الممكن الحصول على المزيد من خطوط القروض على منصة إقراض DeFi.

ومع ذلك، يعتمد إنشاء رموز السمعة المميزة على سجل معاملات المستخدمين والمعلومات المالية، مما قد ينتهك حقوق خصوصية المستخدمين.

3.3.2 تقييم ائتمان المقترض: رمز السمعة المميز استنادًا إلى تقنية ZK

تعمل تقنية ZK على حماية خصوصية المستخدم. يمكن أن يؤدي الجمع بين تقنية ZK ورموز السمعة إلى حماية خصوصية المستخدم مع الحفاظ على سمعته وتتبعها في الشبكة.

يمكن للمستخدمين استخدام تقنية ZK لإنشاء رموز السمعة دون الكشف عن المعاملات التاريخية. من ناحية، يمكن للمستخدمين إنشاء دليل على المعاملات التاريخية بناءً على تقنية ZK؛ ومن ناحية أخرى، يتم التحقق من الدليل من خلال عقد ذكي (يُسمى غالبًا عقد إنشاء رمز السمعة)، ويمكن إنشاء رموز السمعة بعد اجتياز التحقق. .

بالإضافة إلى ذلك، في بعض منصات إقراض DeFi التي تتطلب ضمانات زائدة، يمكن لرموز السمعة أن تقلل متطلبات الرهن العقاري، وبالتالي حل مشكلة الإفراط في الضمانات وتحسين سيولة السوق. ولا يقتصر تطبيق رموز السمعة المستندة إلى تقنية ZK على منصات إقراض DeFi، بل يمكن أيضًا استخدامها على نطاق واسع في التأمين والإعانات الطبية وغيرها من المجالات.

4. الملخص والتوقعات

تستكشف هذه المقالة سيناريوهات التطبيق المختلفة لتقنية ZK لتحقيق حماية الخصوصية في DeFi، وخاصة قدرتها على مقاومة المعاملات الأولية والتلاعب بالسيولة والإقراض. في عملية استكشاف DeFi، نواجه تحديات متعددة، خاصة المشكلات المتعلقة بالخصوصية والأمان. تعد تحديات الخصوصية في نظام DeFi البيئي مشكلة رئيسية، وتوفر تقنية ZK حلاً فريدًا لا يعزز حماية الخصوصية فحسب، بل يعمل أيضًا على تحسين كفاءة المعاملات وأمانها. إذا كنت تريد إدخال تقنية ZK في تطبيقك اللامركزي، فيرجى الاتصال بـ Salus.

وبالنظر إلى المستقبل، يمكن تطبيق تقنية ZK في مجالات التمويل اللامركزي الأعمق، مثل تخزين السيولة وبروتوكولات المشتقات والأصول الحقيقية والتأمين وما إلى ذلك. يركز Salus على البحث واستكشاف تطبيق تقنية ZK في DeFi ومشاريع طبقة تطبيق Ethereum الأخرى. نحن ندعو بإخلاص الباحثين في blockchain ومطوري التكنولوجيا وجميع المتخصصين في مجال web3 حول العالم للعمل معنا لتعزيز التطوير المتعمق والتطبيق الواسع النطاق لتقنية ZK لدفع تطوير DeFi وحتى الصناعة بأكملها.