A atualização do contrato da Resolv Labs, com destruição forçada de 36,73 milhões de tokens USR pelos atacantes

O protocolo de criptografia Resolv Labs realizou, a 6 de abril, uma atualização por contrato inteligente que forçou a queima do equivalente a 36,73 milhões de unidades de USR stablecoin detidas nos endereços do atacante. Esta é a mais recente evolução das medidas adotadas após o incidente de exploração da cunhagem ocorrido a 22 de março. O atacante utilizou a chave privada do serviço de gestão de chaves AWS KMS em ambiente off-chain, que foi comprometido, para cunhar 80 milhões de USR sem garantias, com uma garantia inicial inferior a 200k dólares.

Recapitulação do ataque: como a chave AWS vazada desencadeou perdas sistémicas

De acordo com a análise da Chainalysis, o núcleo da entrada deste ataque foi uma chave privada do AWS KMS (Key Management Service) vazada numa infraestrutura de autorização off-chain do ecossistema da Resolv. O atacante utilizou esta chave para contornar o mecanismo de autorização de cunhagem, realizando no blockchain duas transações principais de cunhagem: 50 milhões de USR e 30 milhões de USR, com uma garantia inicial de apenas 100k a 200k dólares em USDC.

Caminho de conversão dos fundos do ataque

Cunhagem: cunhar 80 milhões de USR sem garantias com uma garantia inferior a 200k dólares

Conversão: empacotar USR em wstUSR (versão tokenizada com garantia), trocando passo a passo por outras stablecoins

Conversão final para numerário: por fim, converter para cerca de 11.409 ETH, no valor de aproximadamente 24,48 milhões de dólares

Impacto no preço: grandes quantidades do token sem garantias inundaram as pools de liquidez DeFi, e o USR chegou a desvalorizar até 0,14 dólares

A Chainalysis aponta que a falha fundamental deste ataque reside no facto de o sistema de cunhagem da Resolv não ter limites on-chain para a cunhagem e não ter mecanismos de verificação on-chain, dependendo totalmente de assinaturas off-chain para autorizações; assim que a chave privada é divulgada, forma-se uma exposição sistémica.

Ações de resposta da Resolv Labs: atualização de contratos e confirmação do limite das perdas

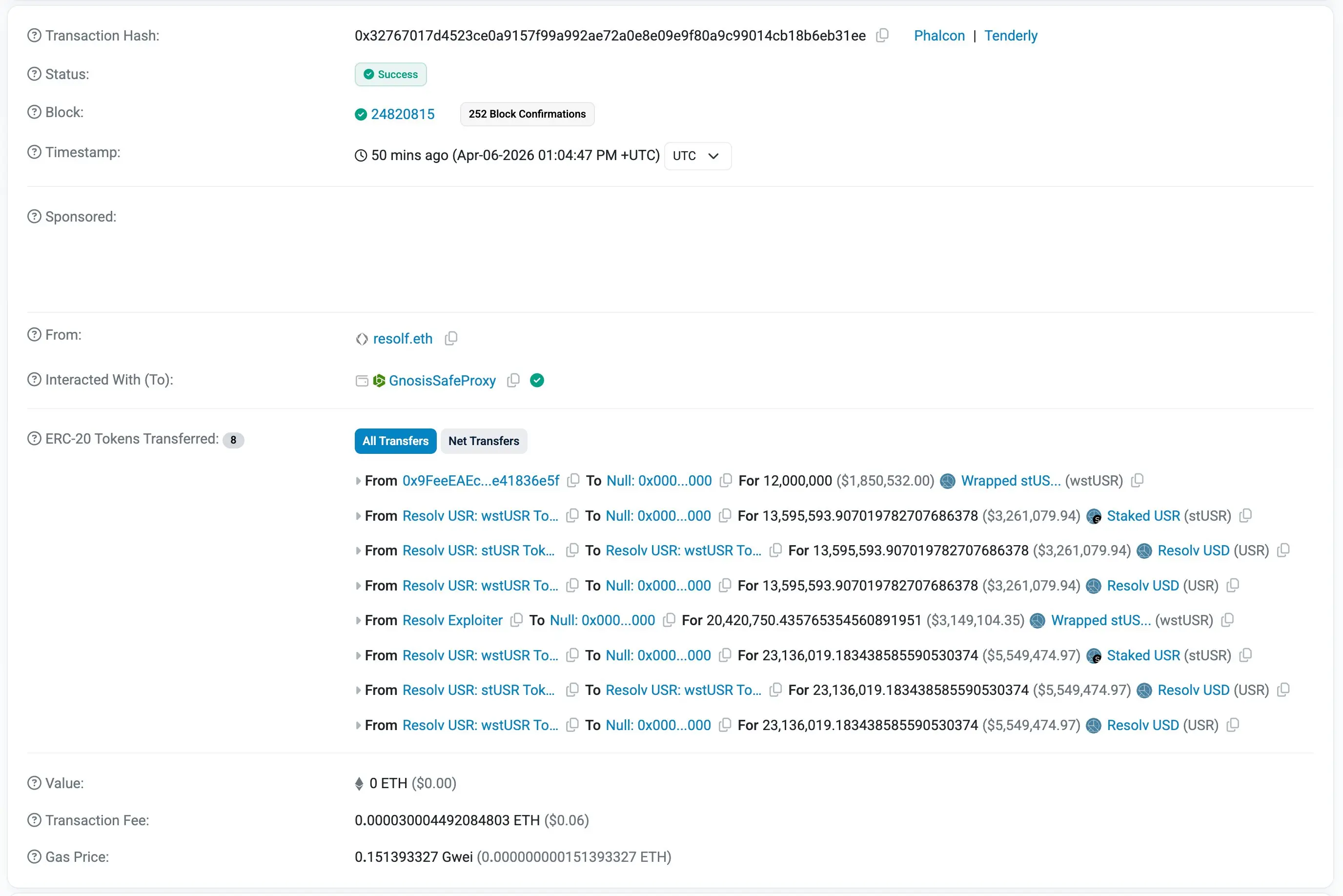

(来源:Etherscan)

(来源:Etherscan)

O analista on-chain Yu Jin (餘燼) monitorizou que a Resolv Labs, a 6 de abril, através de uma atualização de contrato, forçou a queima de 36,73 milhões de USR a partir do endereço do atacante. Em conjunto com as ações de resposta anteriores, a equipa da Resolv removeu cerca de 46 milhões de USR do endereço do atacante através de múltiplas atualizações de contratos.

No entanto, parte dos fundos já extraídos pelo atacante em forma de ETH não pode ser recuperada; no fim, o protocolo confirmou uma perda económica real de cerca de 34 milhões de dólares. A Resolv Labs sublinha que, apesar de o bug ter levado à cunhagem excessiva de 80 milhões de USR, o pool de garantias do protocolo «permanece intacto».

Este incidente também revela a dupla natureza do mecanismo de controlo de contratos privilegiados: o mesmo conjunto de poderes de atualização pode ser usado por um atacante para desencadear uma crise, mas também pode ser usado pela parte do protocolo para uma resposta de corte de perdas em emergência. Esta característica representa um risco de governação a longo prazo para protocolos DeFi que, a nível nominal, defendem a descentralização.

Aviso de segurança em DeFi: a infraestrutura off-chain é a próxima grande superfície de ataque

Embora a Resolv tenha passado por 18 auditorias de segurança, as falhas de proteção na infraestrutura AWS off-chain ainda causaram perdas em larga escala, evidenciando pontos cegos estruturais na atual cobertura das auditorias de segurança em DeFi.

Investigadores de segurança afirmam que, se tivessem sido implementadas ferramentas de monitorização on-chain em tempo real, como a Hexagate, as proporções anómalas de cunhagem poderiam ter sido sinalizadas automaticamente e a execução do contrato poderia ter sido interrompida numa fase inicial, reduzindo significativamente a dimensão das perdas. A principal lição deste incidente é a seguinte: o quadro de segurança de um protocolo DeFi deve incluir, com igual prioridade às auditorias de contratos inteligentes, sistemas de proteção que abranjam mecanismos de rotação de chaves no backend, controlo de acesso à infraestrutura cloud e mecanismos automáticos de corte de fluxo para transações anómalas.

Perguntas frequentes

Como é que a Resolv Labs forçou a queima de USR detidas pelos hackers?

A Resolv Labs executa a queima forçada de tokens nos endereços do atacante através de um mecanismo de atualização por contrato inteligente. Esta ação depende das permissões do gestor privilegiado do protocolo, permitindo executá-la on-chain sem necessidade de consentimento do atacante, funcionando como uma medida de resposta urgente de carácter centralizado.

Qual foi o valor real das perdas do bug da Resolv desta vez?

O atacante já trocou cerca de 34 milhões de USR por 11.409 ETH (cerca de 24,48 milhões de dólares) e transferiu os fundos; esta parte não pode ser recuperada. As perdas líquidas reais confirmadas pelo protocolo são de aproximadamente 34 milhões de dólares. Os 36,73 milhões de USR que a Resolv Labs queimou correspondiam às posições remanescentes do atacante que ainda não tinham sido convertidas em numerário.

Que impacto teve este ataque na criação de âncora (cotecagem) do USR?

Após a ocorrência do ataque, o USR desvalorizou-se durante algum tempo até 0,14 dólares; depois, após oscilar no intervalo entre 0,23 e 0,27 dólares, voltou gradualmente a subir. A Resolv Labs afirma que o pool de garantias está intacto, mas que este incidente causou um impacto estrutural na credibilidade do mercado quanto à âncora do USR, levando ainda à suspensão da operação do protocolo e ao lançamento de um plano de recuperação.