USRステーブルコインのペッグが外れ97%暴落!Resolvの鋳造脆弱性により2500万円が盗難

攻撃者は協調世界時間(UTC)の日曜日午前2時21分に、Resolvステーブルコイン协议のUSR鋳造契約のアクセス制御の脆弱性を悪用し、約20万ドル相当のUSDCを用いて8,000万枚以上の無担保トークンを鋳造し、その後取引所を通じて約2,500万ドルを盗み出した。USRは直後にCurve Financeの主要流動性プールで0.025ドルまで崩壊した。

攻撃の仕組み:鋳造契約はどのように悪用されたか

(出典:Etherscan)

(出典:Etherscan)

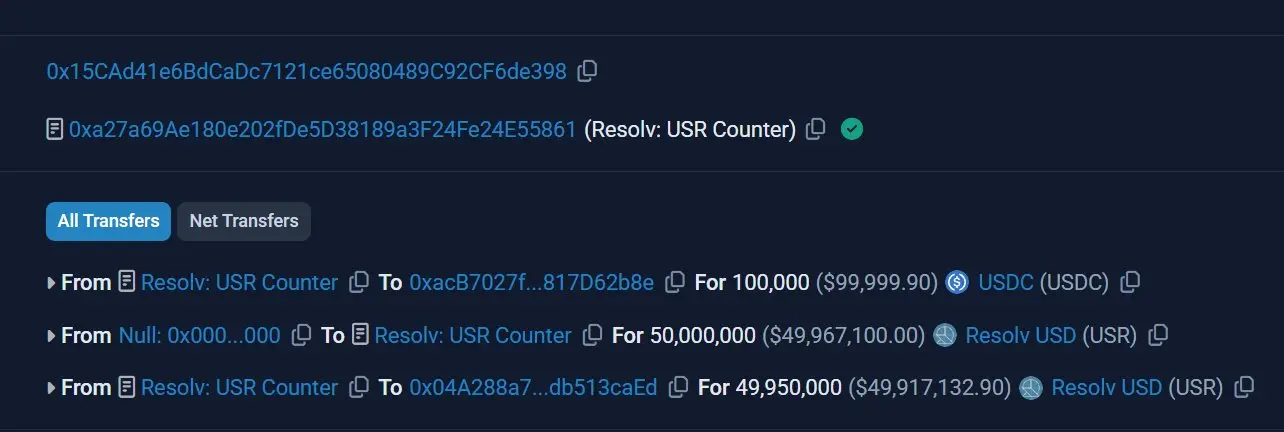

XアカウントYieldsAndMoreが最初に異常取引を記録:攻撃者はResolvのUSRカウンター契約に10万枚のUSDCを預け入れたところ、5,000万枚のUSRを受け取り、これは正常な量の約500倍に相当する。その後、追加で3,000万枚を鋳造し、合計約8,000万枚に達した。

オンチェーン分析者のAndrew Hongは、脆弱性の根源を协议のSERVICE_ROLE特権ロールに指摘している。このロールは交換リクエストを完了するために使用されるが、通常の外部アカウント(EOA)によってのみ制御されており、より安全なマルチシグ構造ではない。さらに、鋳造契約には予言機の価格検証、数量上限、鋳造制限メカニズムが全く備わっていなかった。

DeFiファンドのD2 Financeは、攻撃の可能性として以下の3つを挙げている:予言機の改ざん、オフチェーン署名者の侵害、または鋳造リクエストと完了の間の数量検証の欠如。

市場への影響:デペッグ効果がDeFiレンディングエコシステムに拡散

(出典:Trading View)

(出典:Trading View)

鋳造後17分以内に、USRはCurve Financeの流動性プールで0.025ドルまで崩壊し、その後約0.85ドルまで回復したが、完全なペッグには至っていない。攻撃者の主要アドレス(0x04A2で始まる)は最終的に11,409枚のETH(約2,370万ドル)を保有し、別の関連アドレスは約110万ドルのwstUSRトークンを保有している。

USRのデペッグの連鎖反応

レンディングプラットフォームの流動性損失:USRとwstUSRはMorphoやGauntletに担保として受け入れられているが、ペッグ崩壊後、一部の投機家は割引価格でUSRを買い取り、額面通りUSDCを借り出すことで、金庫の流動性枯渇を加速させた。

RLP保険層の圧力:損失吸収メカニズムとして機能するResolvの流動性プール(RLP)は、攻撃前に約3,860万ドルの流通資金を持っていた。最大保有者のStream FinanceはMorphoで1,360万枚のRLPを保有し、純エクスポージャーは約1,700万ドルにのぼる。

RESOLVガバナンストークンの下落:事件の影響で、RESOLVは24時間以内に約8.5%下落した。

Resolv Labsは担保プールは「完全に無傷」と声明を出しているが、オンチェーン分析者は、今回の攻撃は供給の膨張によるものであり、直接的な担保品の盗難ではないと指摘している。8,000万枚の新規トークンの希薄化により既存の流通量が希釈され、攻撃者の売却行為が流動性を破壊した。攻撃期間中にUSRを保有していたユーザーは実質的な損失を被った。

セキュリティ監査の限界と規制政策の交錯

CyversのCEO Deddy Lavidは、「監査だけでは不十分であり、鋳造量と供給量をリアルタイムで監視しなければ、最も重要な瞬間に盲目になってしまう」と述べている。Resolvの公式サイトは、5つの機関による14件の監査を完了し、50万ドルのImmunefiバグバウンティプログラムを設置している。

この事件は敏感なタイミングで発生した。米国の立法機関は、Genius法案に基づく収益型ステーブルコインの規制を積極的に推進しており、攻撃の前日には複数の重要議員がステーブルコインの収益処理方法について原則合意に達していた。さらに、Immunefiの最新レポートによると、2026年の暗号資産攻撃の平均損失額は約2,500万ドルであり、今回の事件の金額は業界の平均と一致している。

よくある質問

USRはどのようなタイプのステーブルコインで、なぜデペッグしたのか?

USRはResolv Labsが発行する米ドル連動ステーブルコインで、デルタニュートラルヘッジ戦略を採用し、ETHとBTCを基盤支援としている。今回のデペッグは担保不足によるものではなく、攻撃者が鋳造の脆弱性を悪用して大量の無担保トークンを作り、市場で集中売却したため、主要流動性プールが瞬時に崩壊した。

今回の攻撃の核心的な技術的脆弱性は何か?

脆弱性の核心は、SERVICE_ROLEの特権アカウントが普通のEOAによって制御されている点と、鋳造契約に予言機の価格検証、数量制限、上限設定が欠如している点にある。これにより、攻撃者は約20万ドルのUSDCだけで、正常な量の500倍に相当するUSRを鋳造できた。

USRの保有者はどのような実質的損失リスクに直面しているか?

攻撃者は大量の無担保USRを売却し、流動性を破壊したため、USRを保有していたユーザーは即時の市場価値損失を被った。また、wstUSRは複数のDeFiレンディングプラットフォームの担保として使われており、デペッグ効果は関連する金庫の流動性構造にさらなる影響を及ぼしている。