こんにちは。

すべては一通のメッセージから始まります。ブランドは信頼できそうで、ロゴも正規品。LinkedInのプロフィールには共通の知人が数名。リクルーターはあなたのGitHubを見て、資金力のあるAI×DeFiプロトコルで契約ポジションをオファーしたいと言います。サイトをざっと確認すると、洗練されたデザインで信憑性があり、業界用語も適切に使われています。選考テストはZIPファイルで送付されます。

ファイルを解凍してインストーラーを起動すると、ウォレットの権限確認プロンプトが一瞬表示されます。深く考えずにクリックして進めますが、何も起きません。ノートPCはフリーズせず、5分後にはSolanaウォレットが空になっています。

これは想像の話ではありません。北朝鮮系オペレーターが関与するハッキングキャンペーンの実態として、ブロックチェーン分析の専門家が記録している流れです。偽リクルーター、トロイの木馬化されたテストファイル、マルウェアがウォレットのハッキングに使われています。

本稿では、2025年に進化した暗号資産エクスプロイトの実態と、よくあるオンチェーン攻撃から身を守る方法を解説します。

それではストーリーに移ります。

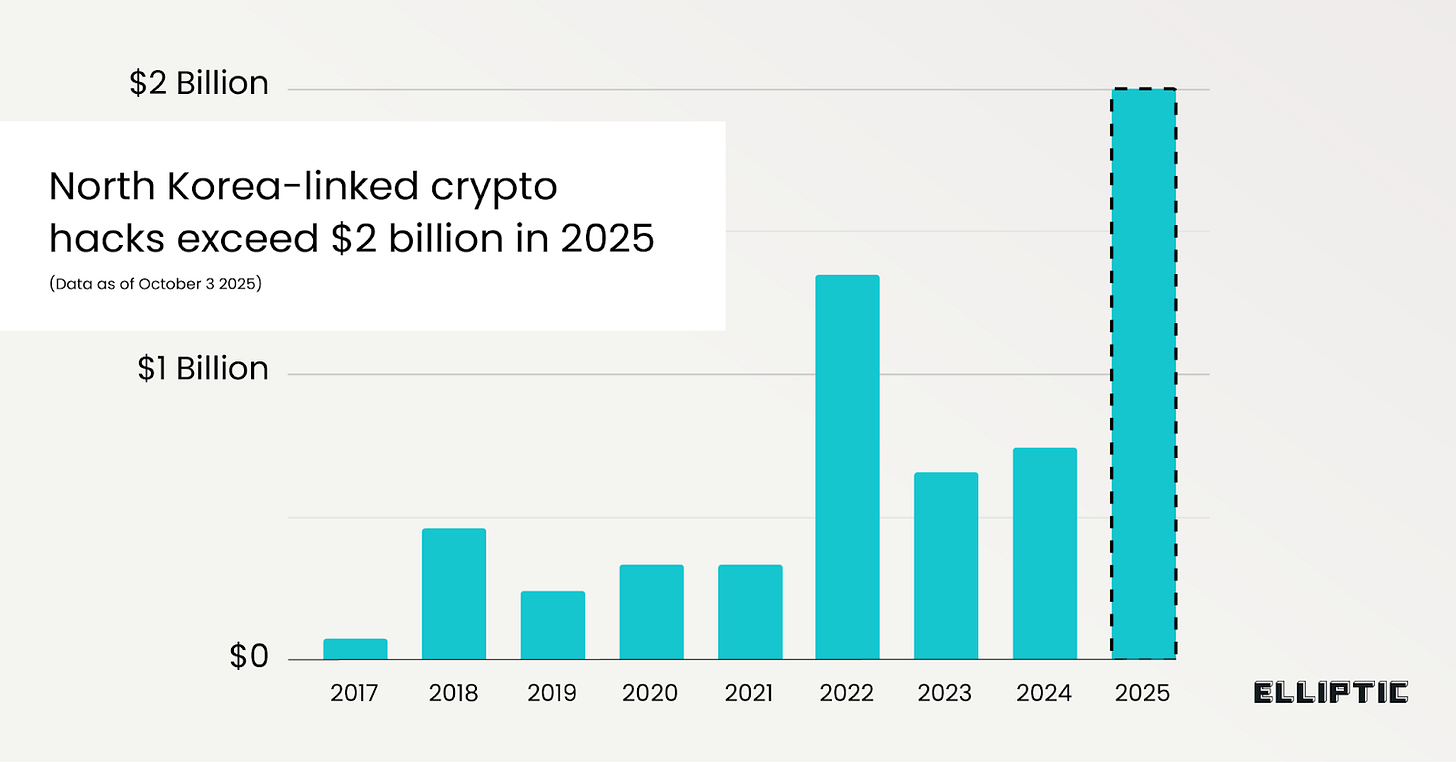

2025年1月~9月、北朝鮮系ハッカーによる暗号資産の盗難は20億ドルを突破しました。ブロックチェーン分析企業Ellipticによると、2025年はデジタル資産犯罪被害額で過去最悪の年です。

総損失の大半は2月のBybitハッキングによるもので、暗号資産取引所から14億ドルが消失。北朝鮮政権による暗号資産の累計盗難額は既に60億ドル超となっています。

Ellipticレポートで際立つのは、暗号資産エクスプロイトの脆弱性が変化している点です。「2025年のハッキングの大半はソーシャルエンジニアリング攻撃によるもの」と記されており、以前はインフラ突破による大規模盗難が主流でした。Ronin Networkのハッキング(2022年・2024年)、DAOハック(2016年)などがその例です。

現在では、弱点はインフラから人間へと移行しています。Chainalysisも、2024年の暗号資産盗難の最大割合(43.8%)がプライベートキー漏洩によるものと報告しています。

暗号資産の進化とプロトコル・ブロックチェーンレベルのセキュリティ強化により、攻撃者はプライベートキーを持つ人間を狙う方が容易になっています。

こうした攻撃は個人を無差別に狙うのではなく、より組織的に展開されています。FBIやCISAの勧告や報道では、北朝鮮系キャンペーンが偽求人オファー、トロイ化ウォレットソフトウェア、悪意あるオープンソースコード提供を組み合わせてエクスプロイトを仕掛けているとされています。ハッカーのツールは技術的でも、侵入経路は人間・心理面です。

最大規模の暗号資産強奪となったBybitハックは、その攻撃が大規模に展開された事例です。約14億ドル相当のETHがウォレットクラスターから流出した際、初期技術分析では署名者が承認内容を十分に確認しなかったことが原因とされました。Ethereumネットワークは有効かつ署名済みのトランザクションを正しく処理しましたが、失敗したのは人間の手作業でした。

Atomic Walletのハッキングでも、3,500万~1億ドル相当の暗号資産が、端末に保存されたプライベートキーを狙うマルウェアで消失しました。

多くの事例で同じ構図が繰り返されています。ウォレットアドレス全体を確認せず送金したり、セキュリティが不十分な状態でキーを保管すれば、プロトコル側の対策は限られます。

セルフカストディは完全ではない

「Not your keys, not your coins(自分の鍵でなければ自分の資産ではない)」は依然有効ですが、問題はその後に思考停止してしまう点です。

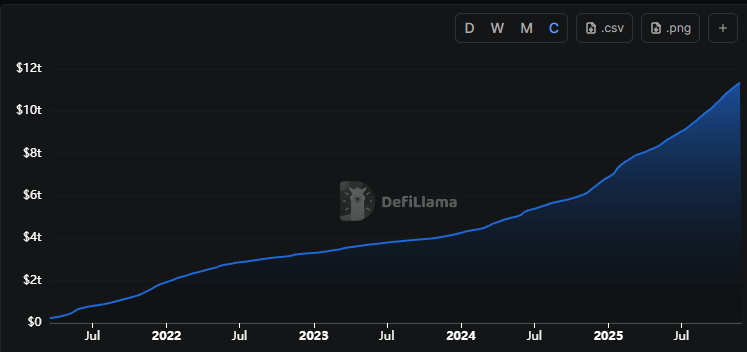

過去3年、多くのユーザーがFTX型破綻リスクへの恐怖や理念から、資金を取引所から移動しています。DEX(分散型取引所)の累計取引高は3.2兆ドルから11.4兆ドルへ3倍超に増加しました。

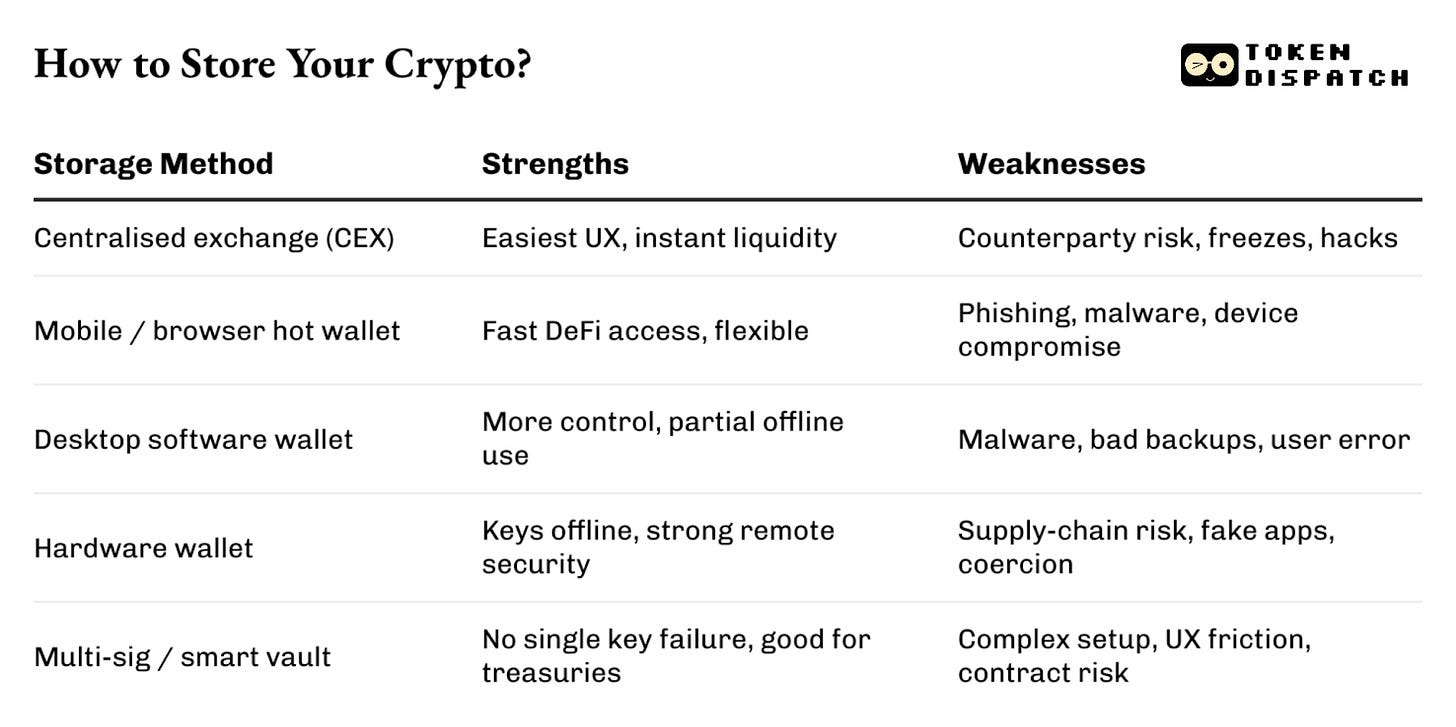

一見セキュリティ文化向上のようですが、リスクはカストディ型から自己管理の混沌へ移行しています。ノートPCのブラウザ拡張、携帯チャットやメール下書きに保存したシードフレーズ、暗号化されていないメモアプリのプライベートキーでは、潜む危険を防げません。

セルフカストディが解決するのは、取引所・カストディアン・出金停止や破綻リスクへの依存です。しかしリテラシーの問題は未解決。プライベートキーは管理権限をもたらしますが、同時に全責任も生じます。

では、どうすれば本質的にこの課題を解決できるのでしょうか?

ハードウェアウォレットは「摩擦」をもたらす

コールドストレージは課題の一部を解決します。資産をオフラインに移し、金庫同様に保管します。

これで解決したか?部分的には、です。

汎用デバイスからキーを分離することで、ハードウェアウォレットはブラウザ拡張やワンクリック承認の必要性を排除。物理的な確認という「摩擦」を加え、ユーザーを守ります。

自分の鍵でなければ自分の資産ではない。この価格でも手に入らない!

取引所はハッキングされ、ホットウォレットは流出します。ハードウェアウォレットこそが資産を真に所有する唯一の方法です。

OneKey:業界をリードするオープンソースハードウェアウォレット。コインをオフラインに移し、手の届かない場所に保管する最も簡単で安全な手段です。

Black Fridayは、資産防衛のベストタイミングです!

OneKeyを推奨します。妥協なし。

まだ迷っていますか?特別プレゼントをご用意しましょう。

11月28日~12月2日、コード「BF25」利用で:

- バンドル商品25%OFF(最もお得)

- 単品ウォレット15%OFF

- ワイルドボーナス:抽選で2名様の注文が全額無料

これがあなたのポートフォリオにとって、最安の保険となります。

ただし、ハードウェアウォレットもあくまでツールです。

ウォレットプロバイダーのセキュリティチームはこの点を明言しています。Ledgerは、偽ブラウザ拡張やLedger Liveクローン版によるフィッシングキャンペーンの多発を報告。インターフェースが本物そっくりで安全に感じても、いずれリカバリーフレーズ入力を促されます。一度漏洩すれば、あとは既定路線です。

偽ファームウェアアップデートページでリカバリーフレーズ入力を誘導される例もあります。

ハードウェアウォレットは攻撃対象を変え、「摩擦ポイント」を導入しエクスプロイトの可能性を減らしますが、完全排除はできません。

分離が肝心

ハードウェアウォレットは、信頼できるチャネルで購入し、リカバリー情報をオフライン・目の届かない場所に保管することで最大の効果を発揮します。

インシデント対応者、オンチェーン調査員、ウォレットエンジニアなど、日々この分野に携わる専門家は、リスクの分離と分散を推奨しています。

日常用ウォレットと、ほぼネットに接続しないウォレットを分ける。少額は実験やDeFi運用用、大口資産は金庫に保管し、アクセスに複数ステップを設ける。

そして基本的なセキュリティ習慣が大切です。

地味で反復的な習慣が、資産を守ります。どんなに急いでいても、ウェブサイトにシードフレーズを入力しない。コピー&ペースト後はハードウェア画面でアドレス全体を確認。自分で管理できないトランザクションは承認前に一度立ち止まる。未承諾リンクや「サポート」メッセージには慎重に対応し、確実に安全と確認できるまで信用しない。

これらの行動は絶対的な安全を保証しません。常に残存リスクはあります。しかし、それぞれがリスク低減の一歩です。

今、多くのユーザーにとって最大の脅威はゼロデイエクスプロイトではなく、二度確認しなかったメッセージ、すぐにダウンロードして実行したインストーラー、魅力的な求人に惹かれて買い物リストと同じ紙にシードフレーズを書いたことです。

何十億もの資産を管理する人が、これらのリスクを背景ノイズとみなせば、「エクスプロイト」とラベル付けされた事例として記録されます。

今回はここまで。次回の記事でお会いしましょう。

それまで…油断せずに。

免責事項:

- 本記事は[thetokendispatch]から転載しています。著作権はすべて原著者[Prathik Desai]に帰属します。転載に異議がある場合はGate Learnチームまでご連絡ください。速やかに対応します。

- 免責事項:本記事の意見・見解は著者個人のものであり、投資助言を構成するものではありません。

- 他言語への翻訳はGate Learnチームが担当しています。特記がない限り、翻訳記事の複製・配布・盗用は禁じます。

関連記事

ファンダメンタル分析とは何か

ソラナとは何ですか?

GateToken(GT)とは