ロボット掃除機があなたのBitcoinを盗むことはあり得るのでしょうか?

ある朝目覚めると、ロボット掃除機が故障し、冷蔵庫が身代金の支払いを要求し、暗号資産や銀行口座の残高がすべて消えていた――そんな事態を想像してみてください。

これは、スティーヴン・キングが1986年に発表した低評価ホラー映画「Maximum Overdrive」(彗星によって凶暴化した機械が世界で暴走するという内容)のストーリーではありません。

実際には、世界中に推定18億8,000万台のIoT(Internet of Things)デバイスが存在し、IoT関連の攻撃が1日平均82万件発生している現状では、ハッカーが家庭内のスマートデバイスを足がかりにPCへ侵入する可能性が高まっています。

「セキュリティが不十分なIoTデバイス(たとえばルーターなど)は家庭内ネットワークへの侵入口となり得ます」と、ブロックチェーンセキュリティ企業Beosinの研究者Tao Pan氏はMagazineに語っています。

2023年時点で、米国の平均的な家庭には21台のインターネット接続デバイスがあり、スマートホームデバイス利用者の約3分の1が過去12か月間にデータ侵害や詐欺被害を経験しています。

「一度侵入されると、攻撃者は横方向に移動して、暗号資産取引に利用されるコンピュータやスマートフォンなどの接続デバイスにアクセスできるようになります。さらに、デバイス間や取引所間のログイン認証情報も取得可能です。特に、暗号資産取引でAPIを利用しているユーザーはリスクが高いです」と同氏は補足します。

では、ハッカーは家庭内でどのようなものに手を伸ばし、どんな被害が起こり得るのでしょうか。

Magazineでは、ここ数年でハッキング被害にあった奇妙な事例をいくつか収集しました。ドアセンサーが暗号資産のマイニングに悪用されたケースも含まれています。さらに、データや暗号資産を守るための対策もご紹介します。

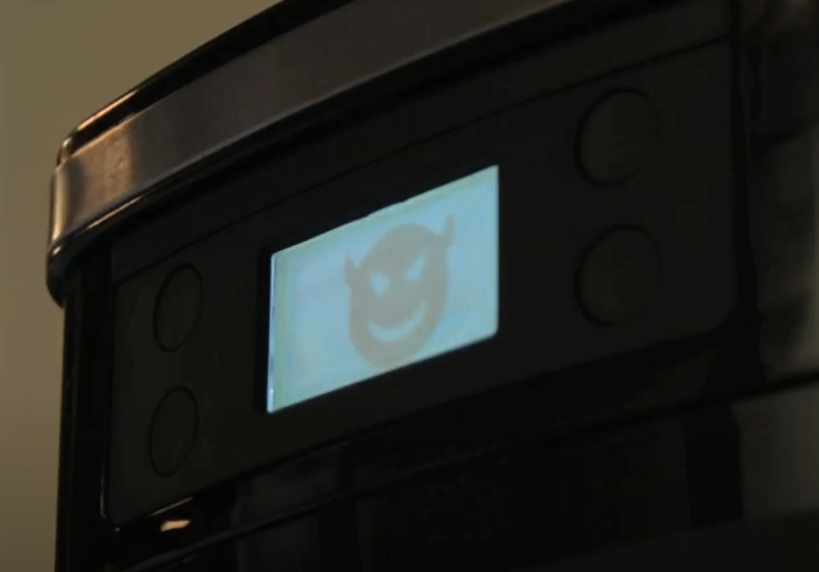

コーヒーメーカーのハッキング

2019年、サイバーセキュリティ企業Avastの研究者Martin Hron氏は、ハッカーが家庭内ネットワークとデバイスに簡単にアクセスできることを証明しようとしました。

そして、自身のコーヒーメーカーを遠隔操作でハッキングしました。

Hron氏によると、多くのスマートデバイスは初期設定のままで、WiFi接続時にパスワードが不要なため、悪意のあるコードが簡単にアップロードされてしまいます。

「多くのIoTデバイスは、まず自身のWiFiネットワークを通して家庭のネットワークに接続します。このWiFiネットワークは本来、セットアップ時のみ使うものですが、理想的にはすぐにパスワードを設定すべきです」とHron氏は説明します。

「しかし、多くのデバイスはWiFiネットワークを保護するパスワードが設定されておらず、多くのユーザーも追加しません」と同氏は補足します。

「私はファームウェア(コーヒーメーカーを動かすソフトウェア)を自由に置き換えられるので、機能の追加や削除、内蔵されたセキュリティ対策の回避もできます。つまり、何でもできてしまうのです」と、Avastが公開した動画で語っています。

Hron氏の例では、コーヒーメーカーが身代金要求のメッセージを表示し、支払わなければ機器が使えなくなる状況を再現しました。

電源を切ることはできますが、二度とコーヒーは飲めません。(Avast/YouTube)

しかし、コーヒーメーカーはさらに悪質な動作も可能です。たとえば、バーナーを点火して火災の危険を生じさせたり、被害者が要求に従わなければ熱湯を噴出させることもできます。

さらに恐ろしいのは、ネットワーク全体への侵入口として静かに機能し、銀行口座情報やメール、暗号資産のシードフレーズなどを監視される可能性があるという点です。

カジノの水槽がハッキングされる

2017年に発生した有名な事例では、ラスベガスのカジノのロビーに設置されたインターネット接続式の水槽を通じて、サイバー攻撃者が10GBのデータを転送しました。

水槽には温度・餌・清掃を管理するセンサーがあり、これらがカジノのネットワーク上のPCと接続されていました。ハッカーは水槽を足がかりにネットワークの他の領域へ侵入し、フィンランドのリモートサーバーへデータを送信しました。

水槽はこのようなものだったと考えられます。(Muhammad Ayan Butt/Unsplash)

カジノ側は通常のファイアウォールやウイルス対策ソフトを導入していましたが、攻撃は発生しました。幸いにも、攻撃はすぐに発見され、対処されました。

「直ちに対処したため、被害はありませんでした」と、サイバーセキュリティ企業DarktraceのCEO Nicole Eagan氏は当時BBCに語り、インターネット接続デバイスの増加により「今やハッカーの楽園となっている」と述べています。

ドアセンサーが密かに暗号資産をマイニング

2020年、世界中のオフィスがCOVID-19パンデミックで空になっていた頃、Darktraceはオフィスの生体認証式ドアアクセスを管理するサーバーを悪用した暗号資産マイニングの隠密なオペレーションを発見しました。

同社は、インターネットに公開されているサーバーが、これまでネットワーク上で確認されたことのない外部IPアドレスから疑わしい実行ファイルをダウンロードしたことで事案を特定しました。

ファイルをダウンロード後、サーバーはMoneroのマイニングプール関連の外部エンドポイントへの接続を繰り返しました。

これはクリプトジャッキングと呼ばれ、MicrosoftのThreat Intelligenceチームは2023年にもLinuxシステムやインターネット接続型スマートデバイスで同様の事例を多数発見しています。

攻撃者は、インターネットに公開されたLinuxおよびIoTデバイスにブルートフォース攻撃を試みて侵入し、バックドアを設置。その後、クリプトマイニングマルウェアをダウンロード・実行して電気代を増加させ、報酬を自分のウォレットに送金します。

クリプトジャッキングの事例はさらに増加しており、最近では偽の404 HTMLページにマイニング用ペイロードを埋め込むケースも報告されています。

スマートデバイスを大量にハッキングして送電網を麻痺させる

さらに終末的なシナリオとして、Princeton大学のセキュリティ研究者は、ハッカーが消費電力の大きいデバイスを大量に(例えば21万台のエアコン)同時に稼働させれば、カリフォルニア州の人口(3,800万人)に相当する人々が突然停電になる可能性があると仮定しました。

(Unsplash)

すべてのデバイスが送電網の一部で同時に稼働すれば、特定の送電線が過負荷となり、深刻な損傷や保護リレーの作動によるシャットダウンが発生し、他の送電線に負荷が集中してさらなる障害が連鎖的に発生する可能性があります。

ただし、こうしたグリッドの変動は(熱波などの際に)頻繁に起こるため、悪意あるタイミングで実行される必要があります。

ロボット掃除機があなたを監視している

昨年、米国各地で複数のロボット掃除機が勝手に起動し始める事例が発生しました。

中国製Ecovacロボット掃除機の特定シリーズにセキュリティ上の欠陥が発見され、ハッカーがこれを悪用したことが判明しています。

報告によれば、ハッカーは掃除機を物理的に操作し、ペットを脅かしたり、搭載スピーカーで罵声を浴びせたり、内蔵カメラで家庭内を監視したりする行為に利用しました。

ハッキングされたEcovacロボット掃除機のライブ映像より。(ABC News)

「IoTデバイスの深刻な問題は、多くのベンダーが依然としてセキュリティ対策に十分な注意を払っていないことです」と、サイバーセキュリティ企業Kasperskyは指摘します。

言うまでもなく、パスワード入力やシードフレーズのメモ書きなどの映像が悪意ある第三者に渡れば、極めて重大な被害につながります。

スマートデバイスハッカーから身を守るには

自宅を見渡すと、ロボット掃除機やデジタルフォトフレーム、ドアベルカメラなど、ほぼ全てがインターネットに接続されていることに気づくかもしれません。では、Bitcoinを安全に守るにはどうすればよいでしょうか。

ひとつの方法として、プロハッカーのJoe Grand氏のように、家にスマートデバイスを一切置かないという選択肢があります。

「私の家で一番スマートなのはスマートフォンですが、それも仕方なく使っています。地図や家族との連絡に使うくらいです。スマートデバイスは絶対に置きません」と同氏は以前Magazineに語っています。

AvastのHron氏は、最善策はスマートデバイスに必ずパスワードを設定し、初期設定のまま使用しないことだと述べています。

他の専門家は、IoTデバイス用にゲストネットワークを利用すること(特に、PCやスマートフォンと同じネットワークに接続する必要がない場合)、使用していないときはデバイスを切断すること、ソフトウェアを常に最新に保つことを推奨しています。

インターネット接続デバイスの検索が可能な検索エンジンもあり、有料ですが、自分がインターネットに接続しているデバイスや脆弱性のある箇所を確認できます。

免責事項:

- この記事は[Cointelegraph]から転載しています。著作権は原著者[Felix Ng]に帰属します。転載にご異議がある場合はGate Learnチームへご連絡ください。迅速に対応いたします。

- 免責事項: 本記事の意見および見解は著者個人のものであり、投資助言ではありません。

- この記事の他言語訳はGate Learnチームが担当しています。特記がない限り、翻訳記事の無断転載・配布・盗用は禁じます。

関連記事

Piコインの真実:次のビットコインになる可能性がありますか?

秘密鍵とシードフレーズ:主な違い

Gitcoinパスポート:分散ネットワークへのゲートウェイ

ガバナンス攻撃の理解:Compoundの事例研究

ビットコインのバビロンプロトコルの理解:ハンギングガーデン