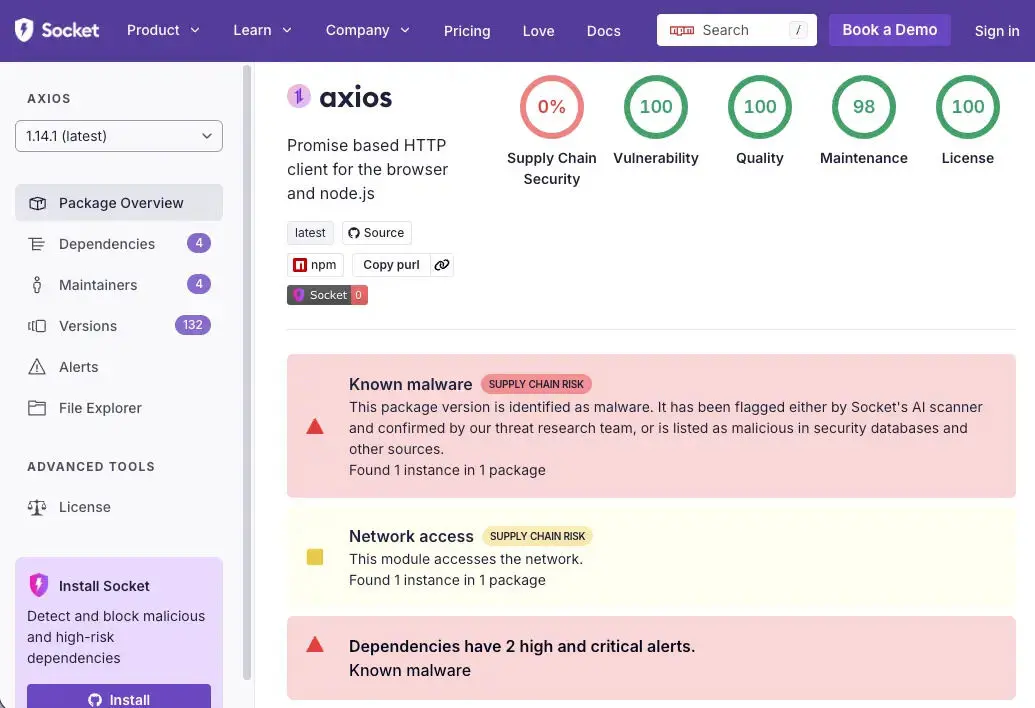

Ataques a la cadena de suministro golpean duramente a npm: la cuenta del mantenedor de axios fue comprometida; las descargas semanales de 300 millones quedan todas en pausa.

La organización de investigación de seguridad Socket detectó el 31 de marzo un ataque activo de cadena de suministro contra el paquete principal de npm axios. El atacante comprometió la cuenta npm del mantenedor principal de axios, jasonsaayman, publicó versiones maliciosas e inyectó paquetes dependientes maliciosos, utilizados para desplegar un troyano de acceso remoto multiplataforma (RAT). El objetivo son sistemas macOS, Windows y Linux.

Análisis de la cadena de ataque: del compromiso de la cuenta al proceso completo de autodestrucción del RAT

(Fuente: Socket)

(Fuente: Socket)

Este incidente fue un ataque de cadena de suministro multietapa cuidadosamente planeado. El atacante primero comprometió la cuenta del mantenedor, cambió el correo electrónico a ifstap@proton.me y luego, usando las credenciales de acceso a npm robadas, publicó manualmente versiones maliciosas, eludiendo por completo el flujo de publicación legítimo de axios de GitHub Actions + OIDC Trusted Publisher. En el repositorio de GitHub, las dos versiones maliciosas no presentan commits, etiquetas ni registros de publicación correspondientes.

El trabajo de preparación del atacante también fue meticuloso: controló otra cuenta (nrwise, nrwise@proton.me) para que publicara, aproximadamente 18 horas antes, una versión señuelo limpia plain-crypto-js@4.2.0 con el fin de crear historial, y luego el 30 de marzo a las 23:59 UTC publicó la versión maliciosa 4.2.1.

Después de que se ejecutara el hook postinstall malicioso, el desplegador del RAT (setup.js) se conectó al servidor de comando y control sfrclak[.]com:8000 para desplegar cargas específicas de la plataforma; al finalizar, se autodestruyó y reemplazó package.json por un señuelo limpio, haciendo que un chequeo posterior del directorio node_modules no pudiera encontrar rastros de infección.

Indicadores técnicos clave del ataque (IOC)

Versiones del paquete malicioso:axios@1.14.1, axios@0.30.4, plain-crypto-js@4.2.1

Servidor C2:sfrclak[.]com / 142.11.206.73 / [.]com:8000

Rastro de infección en macOS:/Library/Caches/com.apple.act.mond

Rastro de infección en Windows:%PROGRAMDATA%\wt.exe, %TEMP%\6202033.vbs

Rastro de infección en Linux:/tmp/ld.py

Cuenta del atacante:jasonsaayman (comprometida), nrwise (cuenta creada por el atacante)

Guía de respuesta urgente: confirmar el impacto y pasos de remediación

Debido a que el desplegador malicioso se autodestruye tras ejecutarse, no es posible confirmar la infección revisando el directorio node_modules. El método correcto es comprobar directamente si el lockfile (package-lock.json o yarn.lock) contiene registros de las versiones axios@1.14.1 o axios@0.30.4.

Retroceso a una versión segura:los usuarios 1.x deben degradar a axios@1.14.0; los usuarios 0.x deben degradar a axios@0.30.3, y de forma sincronizada retirar el directorio de plain-crypto-js de node_modules para luego reinstalar las dependencias.

Si en el sistema se encuentran rastros de cualquier infección de RAT (com.apple.act.mond, wt.exe, ld.py), no intente limpiarlos en el lugar; debe reconstruir el sistema desde un estado conocido como normal, y rotar de inmediato todas las credenciales que puedan haberse expuesto, incluidas tokens de npm, claves de acceso de AWS, claves privadas SSH, claves de configuración de CI/CD y valores de archivos .env.

Para desarrolladores de criptomonedas y Web3, axios es una librería HTTP central para muchos protocolos DeFi en frontends, herramientas de gestión de activos cripto y servicios de consulta de datos on-chain. El entorno de desarrollo infectado podría hacer que claves privadas de billeteras, frases semilla o claves API se filtren al atacante; se recomienda revisar y rotar prioritariamente todas las credenciales sensibles.

Preguntas frecuentes

¿Cómo confirmar si se instaló una versión afectada de axios?

Debido a que el desplegador malicioso se autodestruye tras ejecutarse, no se puede confirmar la infección mediante el directorio node_modules. Debe comprobar directamente si el lockfile contiene registros de axios@1.14.1 o axios@0.30.4, y confirmar si existe el directorio plain-crypto-js dentro de node_modules. Puede ejecutar npm list axios o buscar directamente las cadenas de versión en el lockfile.

¿Qué impacto especial tuvo esta cadena de suministro para desarrolladores de criptomonedas y Web3?

axios es una librería HTTP común para aplicaciones front-end de Web3 y para las interfaces de protocolos DeFi. El entorno de desarrollo infectado podría permitir que credenciales sensibles como claves privadas, frases semilla, claves de API de exchanges o configuraciones de CI/CD se expongan al atacante; los desarrolladores correspondientes deben priorizar la revisión y rotación de todas las credenciales criptográficas que pudieran haberse expuesto.

¿Cómo prevenir ataques futuros de cadena de suministro de npm?

Las medidas de prevención principales incluyen: en CI/CD, usar siempre npm ci --ignore-scripts para deshabilitar los hooks postinstall; fijar versiones de paquetes de dependencias críticas; revisar periódicamente los registros de cambios del lockfile; y desplegar herramientas como Socket y Aikido para monitorear en tiempo real software malicioso en paquetes de dependencias.